В современном мире информационные угрозы всё чаще становятся инструментом гибридного воздействия, эксплуатируя глобальную нестабильность и страх. Очередным подтверждением этой тенденции стала массовая фишинговая кампания, обнаруженная специалистами Cofense Phishing Defense Center (PDC). Атакующие выдают себя за государственные органы, рассылая поддельные экстренные предупреждения о якобы надвигающейся военной угрозе, чтобы похитить учётные данные пользователей.

Описание

Кампания нацелена на широкую аудиторию в регионах, затронутых или обеспокоенных реальным геополитическим конфликтом на Ближнем Востоке. Это классический пример того, как злоумышленники используют социальную инженерию, усиливая естественную тревожность людей в период кризиса. Вместо того чтобы атаковать технические инфраструктуры напрямую, они манипулируют человеческим фактором, рассчитывая, что в состоянии паники жертва отключит критическое мышление и совершит опрометчивые действия.

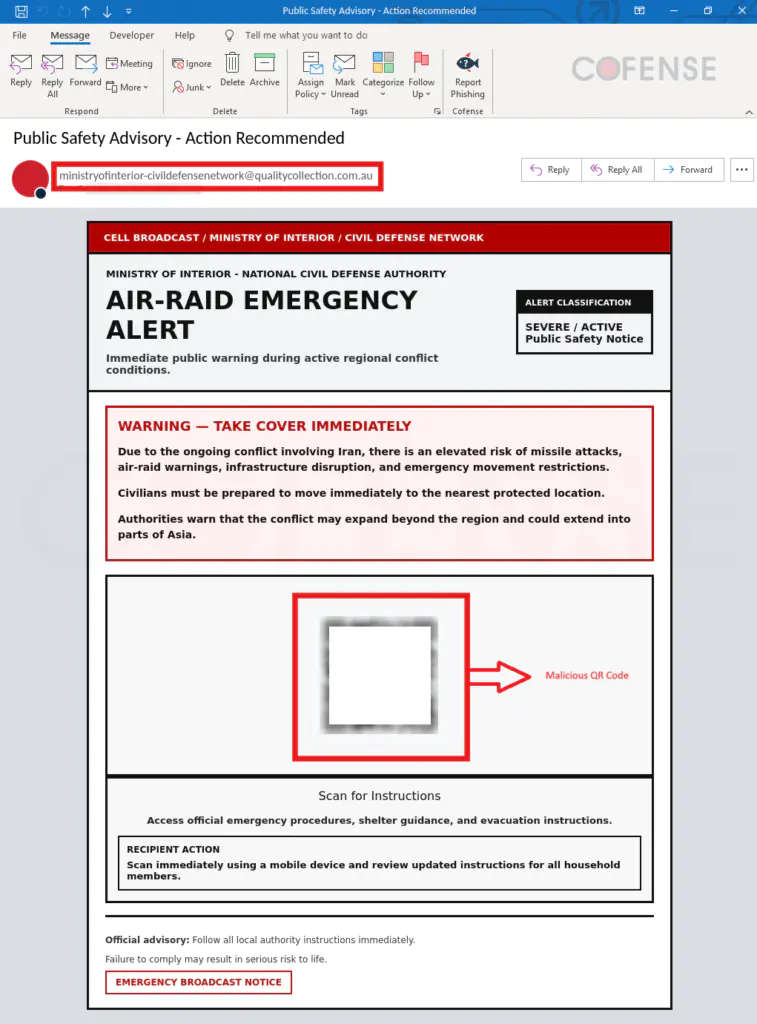

Согласно отчёту экспертов Cofense, фишинговые письма маскируются под официальные сообщения от имени Министерства внутренних дел и служб гражданской обороны. Тема письма - "Рекомендация по общественной безопасности - Требуются действия" - призвана немедленно привлечь внимание. В тексте используется язык, насыщенный ощущением чрезвычайной срочности: получателей призывают "немедленно укрыться", готовясь к ракетным атакам или срочной эвакуации. Для придания легитимности письмо помечено маркером "КРИТИЧЕСКИЙ / АКТИВНЫЙ". Однако ключевой элемент атаки - это QR-код, который, как утверждается, ведёт к "официальным процедурам, указаниям по укрытию и инструкциям по эвакуации".

Именно этот код является шлюзом для многоступенчатой атаки. После сканирования пользователь попадает на сайт с так называемой "проверкой на человечность", где необходимо поставить галочку в чекбоксе "Я не робот". Этот приём, имитирующий стандартную практику защиты от ботов, служит важной психологической цели: он создаёт у жертвы ложное ощущение безопасности и легитимности процесса. Успешное прохождение этой стадии снижает уровень подозрительности и подготавливает пользователя к следующему, главному шагу.

Финальной точкой атаки становится фишинговый лендинг, тщательно стилизованный под страницу входа в сервисы Microsoft. Дизайн и элементы интерфейса скопированы с высокой точностью, что делает страницу визуально убедительной для неискушённого пользователя. Любые введённые на этой странице логины и пароли немедленно перехватываются злоумышленниками. Полученные таким образом учётные данные могут быть использованы для несанкционированного доступа к корпоративным или личным аккаунтам жертвы, что открывает путь к дальнейшим атакам, включая кражу конфиденциальной информации или финансовое мошенничество.

Данный инцидент наглядно демонстрирует эволюцию тактик социальной инженерии. Злоумышленники искусно комбинируют несколько мощных триггеров: авторитет государственных органов, актуальную тему военной угрозы и доверие к узнаваемому бренду вроде Microsoft. Использование QR-кода также является знаковым, поскольку этот способ взаимодействия стал привычным для пользователей, но при этом менее прозрачен, чем стандартная гиперссылка - проверить конечный URL перед переходом практически невозможно.

Для специалистов по информационной безопасности этот случай служит напоминанием о необходимости усиливать работу по обучению пользователей, особенно в периоды повышенной геополитической напряжённости. Ключевым правилом должно оставаться то, что любые экстренные оповещения, требующие немедленных действий и использующие непроверенные каналы связи вроде QR-кодов в письмах от неизвестных отправителей, должны подвергаться самой тщательной проверке. В конечном счёте, ни одна реальная государственная служба не будет рассылать инструкции по выживанию во время ракетной атаки через массовые электронные рассылки с призывом отсканировать код.

Индикаторы компрометации

IPv4

- 104.128.128.129

- 104.21.91.60

- 172.67.167.123

URLs

- https://global.sharedfilescorps.com/interior/

- https://ministry.sharedfilescorps.com/interior/$

- https://wivoumea.ru/HAPApOYtrk1Zzs0iF6mk@/$