Список тактик MITRE ATT&CK для использования в различных системах, в формате JSON. Файлы могут быть использования для обогащения данных в различных платформах к примеру SIEM или IRP, подключенный в виде справочника.

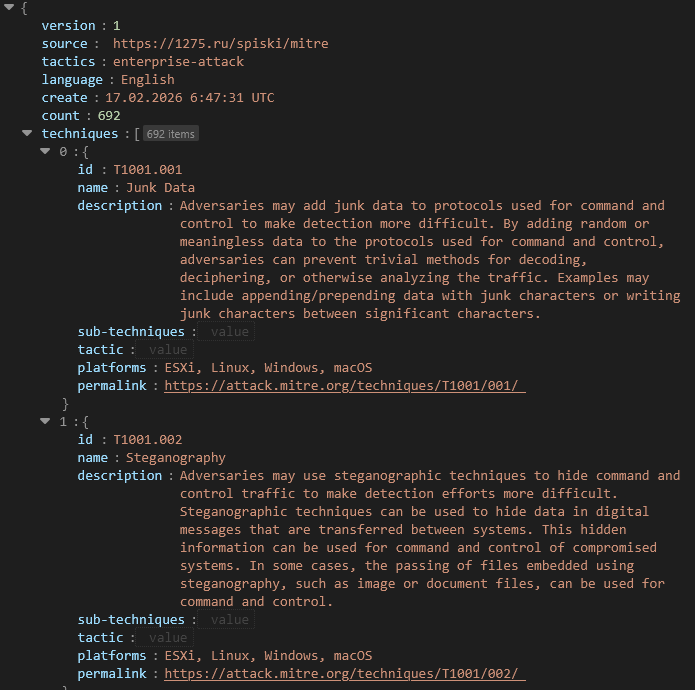

Описание JSON формата

Описание используемых полей

- version - Версия формата

- source - Источник (текущая страница)

- tactics - Типы тактик (enterprise-attack)

- language - Язык списка

- create - Дата формирования файла (в UTC)

- count - Количество техник в файле

- techniques - Массив техник

- id - ID техники, к примеру: T1501, T1040

- name - Название техники

- description - описание техники

- sub-techniques - Под техники

- tactic - Тактика

- platforms - Платформы

- permalink - Ссылка на технику

Файлы MITRE ATT&CK в формате JSON

Enterprise Attack

- MITRE ATT&CK Enterprise Attack (English)

- MITRE ATT&CK Enterprise Attack (Русский)

- MITRE ATT&CK Enterprise Attack (Chinese)

Mobile Attack

- MITRE ATT&CK Mobile Attack (English)

- MITRE ATT&CK Mobile Attack (Русский)

- MITRE ATT&CK Mobile Attack (Chinese)

ICS Attack

- MITRE ATT&CK Mobile Attack (English)

- MITRE ATT&CK Mobile Attack (Русский)

- MITRE ATT&CK Mobile Attack (Chinese)

Примечание

- Рекомендуется использовать английскую версию

- Переводы - технические, без детальной проверки. Если у вас есть время и желание помочь с переводом, можете с нами связаться.