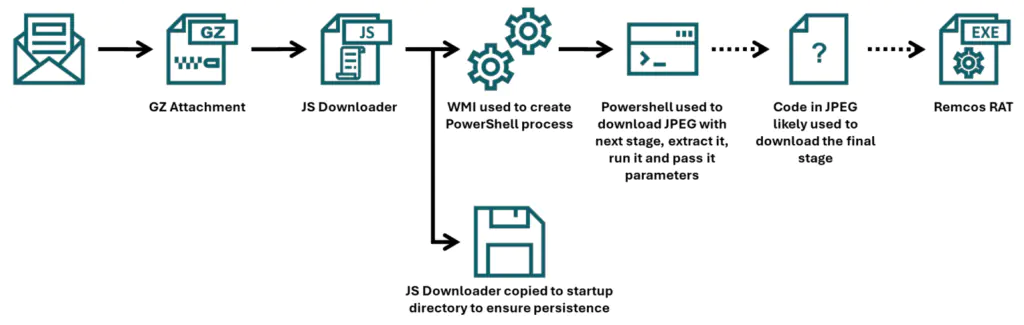

Специалисты по информационной безопасности продолжают фиксировать развитие кампаний, в которых злоумышленники используют графические файлы (JPEG) для скрытия вредоносного кода. Если ранее подобные атаки, описанные аналитиком Ксавье, использовали пакетные загрузчики, то теперь эксперты обнаружили новую волну, где начальным звеном цепочки заражения выступает скрипт на языке JScript. Этот случай демонстрирует, как, несмотря на провал базовых проверок электронной почты, сложная многоэтапная обфускация позволяет доставить финальную полезную нагрузку - в данном случае, троянца удаленного доступа Remcos RAT.

Описание

Атака начиналась с фишингового письма, в котором злоумышленники пытались выдать себя за легитимную чешскую компанию. Для убедительности в тело письма был вставлен логотип этой организации. Однако ключевым элементом стало вложение - файл JScript, упакованный в архив GZIP. Несмотря на попытку маскировки, письмо не прошло стандартные проверки DMARC и SPF, что, вероятно, привело бы его в карантин на большинстве защищенных почтовых серверов. Этот факт подчеркивает критическую важность настройки и постоянного мониторинга подобных протоколов аутентификации для электронной почты.

При детальном рассмотрении вложенный JScript-файл оказался размером 1,17 МБ, что сразу вызвало подозрение. Причина большого объема заключалась в первом слое обфускации: из 17 222 строк кода 17 188 были идентичны и не несли функциональной нагрузки. После их удаления осталось лишь 34 строки, а размер файла сократился до 31 КБ. Первые 10 строк отвечали за элементарное закрепление в системе, копируя скрипт в папку автозагрузки. Оставшийся код, защищенный базовыми техниками запутывания, требовал более глубокого анализа.

Для анализа подобных скриптов эффективной стратегией является движение «с конца в начало». В данном случае последние три строки кода были предназначены для вывода сообщения об ошибке на бразильском португальском, что может служить индикатором для специалистов по киберразведке. Ключевая же логика располагалась выше: скрипт конструировал команду для PowerShell, используя метод "Win32_Process.Create" из инструментария WMI для скрытого запуска процесса. Задача этого процесса - декодировать и выполнить скрипт PowerShell, закодированный в формате Base64 в переменной "whatsamatta".

Анализ этой переменной, также обфусцированной путем добавления «мусорных» строк, привел к обнаружению второго этапа атаки. После очистки кода был выявлен фрагмент PowerShell, который извлекал URL для загрузки следующей стадии. Адрес указывал на изображение с расширением PNG, размещенное на "archive.org". На момент анализа ресурс был недоступен, однако данные из VirusTotal подтвердили, что это тот же файл JPEG (маскирующийся под PNG), который фигурировал в предыдущих кампаниях под именем "optimized_msi.png".

Согласно логике скрипта, из загруженного изображения должна была быть извлечена строка Base64, содержащая .NET-сборку. Эта сборка загружалась в память с помощью механизма отражения, после чего вызывался ее основной метод. Параметры для вывода передавались через другую закодированную переменную "argsBase64". Их декодирование показало вероятное использование папки "C:\Users\Public\Downloads\", командной строки Windows и еще одной зашифрованной строки. Эта строка, будучи закодированной в Base64 и записанной в обратном порядке, скрывала финальный URL.

Расшифровка привела на активный на момент расследования ресурс "hotelseneca[.]ro", где размещался текстовый файл. Этот файл содержал исполняемый EXE-файл, закодированный в Base64 и перевернутый. Проверка хеша файла через VirusTotal однозначно идентифицировала его как образец Remcos RAT - мощного троянца удаленного доступа, часто используемого для кражи данных, наблюдения и получения полного контроля над системой. Таким образом, несмотря на отсутствие промежуточного изображения с полезной нагрузкой, цепочка атаки была полностью восстановлена.

Данный инцидент наглядно демонстрирует несколько важных тенденций. Во-первых, злоумышленники активно комбинируют старые техники, такие как обфускация скриптов, с более новыми, например, сокрытие кода в медиафайлах. Во-вторых, атака многоэтапна: каждый следующий компонент загружается только после выполнения предыдущего, что усложняет детектирование. В-третьих, даже провал на раннем этапе не останавливает злоумышленников, которые делают ставку на обход базовых средств защиты через социальную инженерию и технические уловки.

Для специалистов по защите данный случай служит напоминанием о необходимости комплексного подхода. Помимо обязательной настройки DMARC, SPF и DKIM для почтовых серверов, критически важно контролировать выполнение скриптовых языков в корпоративной среде. Следует рассмотреть политики ограничения или строгого аудита для PowerShell, WMI и JScript, особенно при их запуске из подозрительных контекстов, таких как вложения электронной почты. Мониторинг сетевой активности на предмет соединений с недоверенными или новыми доменами, а также анализ процессов, пытающихся закрепиться в автозагрузке, могут помочь прервать цепочку заражения на ранних этапах. Постоянный обмен индикаторами компрометации и изучение тактик, описанных в таких фреймворках, как MITRE ATT&CK, позволяют эффективнее противостоять подобным развивающимся угрозам.

Индикаторы компрометации

URLs

- https://hotelseneca.ro/ConvertedFileNew.txt

- https://ia600603.us.archive.org/13/items/msi-pro-with-b-64_202602/MSI_PRO_with_b64.png

SHA1

- 45bfcd40f6c56ff73962e608e8d7e6e492a26ab9

- a34fc702072fbf26e8cada1c7790b0603fcc9e5c

- bcdb258d4c708c59d6b1354009fb0d96a0e51dc0

SHA256

- 1158ef7830d20d6b811df3f6e4d21d41c4242455e964bde888cd5d891e2844da

- b6fdb00270914cdbc248cacfac85749fa7445fca1122a854dce7dea8f251019c

- edc04c2ab377741ef50b5ecbfc90645870ed753db8a43aa4d0ddcd26205ca2a4