Изначально легальный инструмент для удалённого администрирования Remcos превратился в одну из наиболее опасных угроз информационной безопасности в мире. Его способность обходить защитные механизмы и похищать учетные данные делает обнаружение и нейтрализацию этого вредоносного ПО приоритетной задачей для команд кибербезопасности. Последние наблюдения специалистов показывают тревожную эволюцию трояна: он перешёл от локального хранения похищенной информации к прямой трансляции данных, включая видео с веб-камеры, на серверы злоумышленников в режиме реального времени, что значительно повышает риски моментального шпионажа.

Описание

Remcos представляет собой троян удалённого доступа (RAT), изначально созданный как коммерческий инструмент для управления системами. Однако в руках киберпреступников он стал мощным средством для получения несанкционированного контроля над компьютерами под управлением Windows. Его функционал включает кражу учетных данных, перехват нажатий клавиш (кейлоггинг), захват изображения с экрана и веб-камеры, управление микрофоном, а также обеспечивает злоумышленникам устойчивый доступ к заражённой системе через командно-контрольную инфраструктуру.

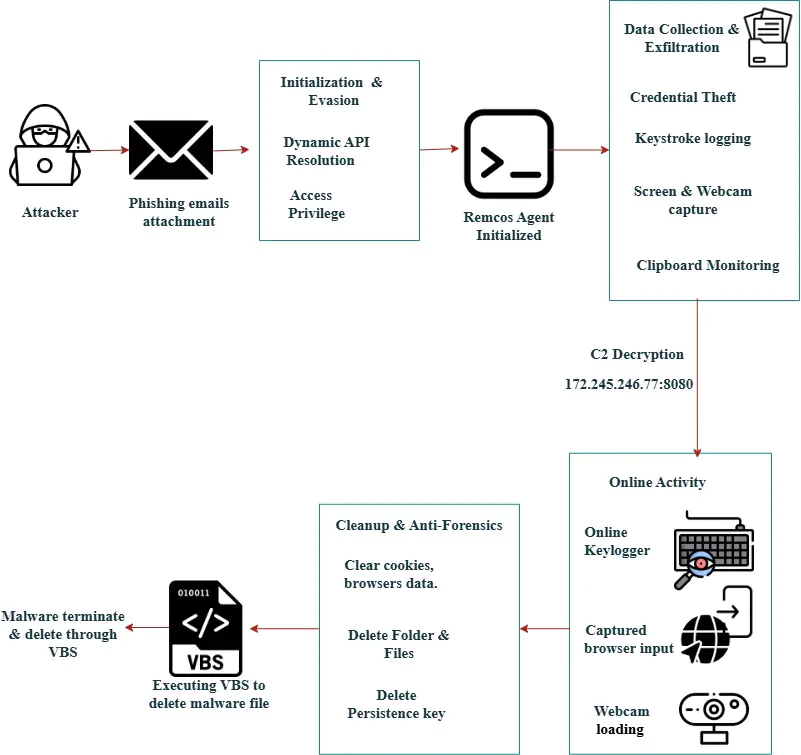

Основными векторами заражения остаются фишинговые письма с вредоносными вложениями, маскирующимися под счета, предложения о работе или официальные уведомления, а также скомпрометированные веб-сайты, которые загружают и устанавливают полезную нагрузку трояна. Ключевой особенностью последних кампаний стало использование методов безфайловых атак, когда вредоносный код внедряется напрямую в память, что позволяет обходить системы класса Endpoint Detection & Response (EDR), предназначенные для обнаружения и реагирования на угрозы на конечных точках.

Главное нововведение в поведении последнего варианта Remcos - это отказ от классической модели «собрать-сохранить-передать». Вместо хранения данных на заражённой системе для последующей выгрузки троян устанавливает прямое онлайн-подключение к C2-серверу. Это позволяет злоумышленнику не только получать данные в реальном времени, но и удалённо управлять функциями жертвы, такими как веб-камера. Возможность захвата прямой видеотрансляции представляет собой качественный скачок в возможностях шпионажа, превращая инфицированную систему в инструмент для постоянного наблюдения.

С технической точки зрения, для скрытности и противодействия анализу Remcos активно использует динамическое разрешение API. Это означает, что вместо жёсткого прописывания имён функций Windows в коде троян определяет их во время выполнения, что затрудняет статический анализ. Кроме того, критически важные строки, такие как адрес C2-сервера (в примере - 172.245.246.77:8080), хранятся в зашифрованном виде и расшифровываются только в памяти непосредственно перед использованием, что позволяет избегать детектирования по сигнатурам.

Процесс инициализации включает проверку привилегий системы для оценки возможностей повышения прав, обхода средств защиты и адаптации вредоносного поведения. После расшифровки конфигурации троян устанавливает механизмы закрепления в системе (persistence), например, через автозагрузочные ключи реестра, и загружает необходимые API перед установлением соединения с C2. Этот последовательный подход скрывает истинные намерения кода до момента выполнения.

Основные возможности по хищению данных Remcos остаются прежними, но методы их извлечения эволюционируют. Троян крадёт логины и пароли из браузеров (Chrome, Firefox, Edge) и диспетчера учётных данных Windows, перехватывает нажатия клавиш, содержимое буфера обмена и делает скриншоты. Однако теперь, например, данные кейлоггера не записываются в локальный файл, а упаковываются в структурированный сетевой пакет и немедленно передаются на C2-сервер. Это минимизирует следы на диске, усложняя работу цифровых криминалистов.

Особого внимания заслуживает модульная архитектура новых версий. Функционал, такой как запись с веб-камеры, не встроен в основной исполняемый файл. Вместо этого, по команде оператора, троян загружает из C2-сети дополнительный модуль в формате Dynamic Link Library (DLL), который затем выполняет в памяти, используя Windows API для доступа к камере и передачи видеопотока.

После завершения сбора данных Remcos выполняет тщательную процедуру очистки. Он удаляет файлы записей (логи кейлоггера, скриншоты, аудио), очищает данные и куки браузеров, стирает созданные ключи автозагрузки в реестре и, наконец, с помощью временного скрипта удаляет собственные артефакты с диска перед завершением процесса. Эти действия направлены на максимальное затруднение расследования инцидента и определение масштаба компрометации.

Для специалистов по информационной безопасности понимание этих механизмов имеет практическое значение. Атаки на основе Remcos попадают под множество тактик матрицы MITRE ATT&CK, включая захват аудио (T1123) и видео (T1125), перехват ввода (T1056.001), захват экрана (T1113), использование неявного вызова API (T1027) и внедрение в процессы (T1055). Противодействие таким угрозам требует комплексного подхода: усиления фильтрации электронной почты, обучения пользователей, применения решений для поведенческого анализа, мониторинга сетевой активности на предмет аномальных исходящих соединений и регулярного аудита автозагрузки и реестра. В случае заражения рекомендуется использовать специализированные средства для удаления вредоносных программ, работая в безопасном режиме. В данном случае троян детектируется как Trojan.W32.111125.Remcos.YR.

Эволюция Remcos от простого трояна до сложного инструмента для онлайн-шпионажа демонстрирует общую тенденцию к повышению скрытности и оперативности кибератак. Устойчивость этой угрозы и постоянное совершенствование её техник подчёркивают необходимость для организаций переходить от чисто сигнатурных методов защиты к многоуровневым стратегиям, основанным на анализе поведения и угроз.

Индикаторы компрометации

IPv4 Port Combinations

- 172.245.246.77:8080

MD5

- c748c6a74389e4c48f9a34acba1ff093