Каждую минуту в мире происходит тысяча кибератак, и главная цель злоумышленников- ваши учётные данные. Мы привыкли думать, что сложный пароль - это надежный щит. Мы стараемся не использовать даты рождения, комбинируем буквы и цифры, но правда жизни такова: пароль перестал быть надёжной защитой. Его можно украсть, перехватить или просто выманить. Именно поэтому двухфакторная аутентификация (2FA) из опции «для гиков» превратилась в обязательный элемент цифровой гигиены. Это не просто дополнительная строка при входе, а единственное, что может остановить злоумышленника, который уже держит ваш пароль в руках.

- Что такое двухфакторная аутентификация и почему одного пароля больше недостаточно

- Когда враг уже внутри: Как трояны делают ваш пароль бесполезным

- Опасность фишинга: Вы вводите код сами, своими руками

- СМС - это не панацея: Почему приложение надёжнее

- Как включить защиту везде: Короткий гид по настройке

- Заключение: Никогда не будет достаточно, но без неё - никак

Что такое двухфакторная аутентификация и почему одного пароля больше недостаточно

Представьте, что ваш аккаунт - это ваша квартира. Пароль - это ключ под ковриком. Вы считаете, что никто не догадается заглянуть туда, но в реальности коврик - это первое место, куда смотрит вор. Двухфакторная аутентификация работает как второй замок, который открывается только вашим отпечатком пальца. Даже если ключ украли, без вашей руки дверь не открыть .

В техническом смысле 2FA требует подтверждения личности с помощью двух разных факторов из трёх категорий. Первая - «то, что вы знаете» (пароль или PIN-код). Вторая - «то, что вы имеете» (смартфон или аппаратный ключ). Третья - «то, чем вы являетесь» (отпечаток пальца или сканирование лица) . Комбинация этих факторов создает многоуровневую защиту, делая взлом аккаунта задачей, непосильной для подавляющего большинства киберпреступников.

Однако многие до сих пор пренебрегают этой защитой. Согласно данным экспертов, только около половины россиян используют 2FA, а в корпоративной среде этот показатель чуть выше - 60–70% . И это при том, что эксперты по кибербезопасности единодушны: включение двухфакторной аутентификации снижает риски взлома аккаунтов на 90% .

Когда враг уже внутри: Как трояны делают ваш пароль бесполезным

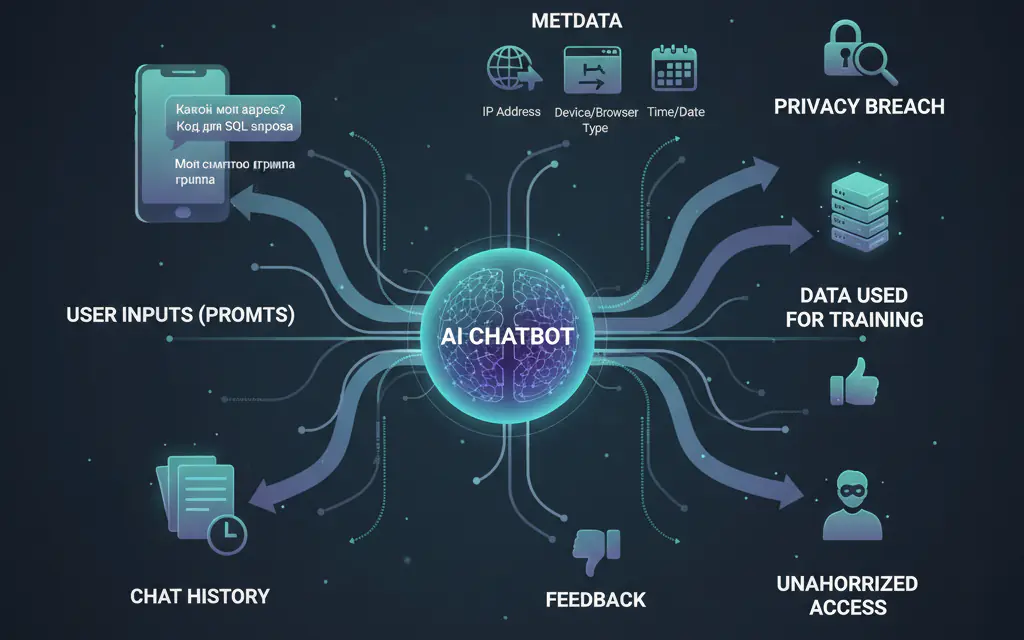

Самое опасное заблуждение - думать, что пароль нужен только для входа. Современные угрозы работают иначе. Представьте ситуацию: вы скачали программу с непроверенного сайта, и на ваше устройство проник троян. Это не тот вирус, который ломает компьютер и требует выкуп. Это «тихий» шпион. Он сидит в фоновом режиме и ждет, когда вы зайдете в интернет-банк или в почту.

Кейлоггеры (программы для перехвата нажатий клавиш) записывают всё, что вы печатаете. В этот момент даже самый сложный пароль из 20 символов становится известен злоумышленнику. Если у вас включена только однофакторная авторизация, аккаунт будет взломан в считанные секунды после того, как вы покинете страницу.

Но если активирована двухфакторная аутентификация, ситуация кардинально меняется. Да, троян украл пароль. Но для входа злоумышленнику нужен еще и код из вашего телефона. Если ваш второй фактор - это приложение-генератор (например: Google Authenticator или Яндекс ID), и оно установлено на том же зараженном устройстве, риски сохраняются . Однако использование второго фактора на отдельном устройстве создает тот самый непреодолимый барьер. Троян, работающий на вашем компьютере, физически не может считать код с вашего смартфона. Это разные миры, и разрыв между ними и есть ваша защита.

Опасность фишинга: Вы вводите код сами, своими руками

Вторая, ещё более коварная угроза - это фишинг. Здесь уже не нужны сложные вирусы. Злоумышленники играют на психологии и невнимательности. Вам приходит письмо или сообщение в мессенджере от «техподдержки» с требованием срочно подтвердить данные, иначе аккаунт заблокируют. Ссылка в письме ведет на сайт, который выглядит точь-в-точь как страница входа вашего банка или соцсети. Адрес в браузере может отличаться одной буквой, которую вы не заметите.

Вы вводите логин и пароль. Сайт говорит: «Сейчас пришлём код». Вы вводите и код из SMS. И всё - аккаунт потерян. В этот момент вы столкнулись с атакой типа «злоумышленник посередине» (Adversary-in-the-Middle). Вы ввели данные не на настоящем сайте, а на поддельном прокси-сервере, который мгновенно передал их на реальный сайт. Сервис прислал настоящий код, вы ввели его на подделке, и мошенник тут же использовал его, чтобы войти по-настоящему .

Именно здесь кроется главный ответ на вопрос, зачем нужна 2FA, если даже её обходят. Её обходят не технически сложные методы, а наша доверчивость. Люди сами передают коды, не проверяя адрес сайта. Но если бы вы использовали правильный метод 2FA, например, аппаратный ключ безопасности (вроде YubiKey), работающий по стандарту FIDO2, фишинг стал бы невозможен. Такие ключи привязаны к конкретному домену. На поддельном сайте они просто не сработают . Это и есть тот уровень защиты, к которому нужно стремиться, но начать стоит хотя бы с приложения-аутентификатора.

СМС - это не панацея: Почему приложение надёжнее

Многие пользователи, осознав необходимость защиты, останавливаются на самом простом варианте - получении кодов по SMS. Да, это лучше, чем ничего, но безопасность в этом случае лишь кажущаяся. Протоколы сотовой связи имеют уязвимости, а сим-карты можно подменить. Атака SIM-своппинга (SIM swap) давно стала рутиной для мошенников. Имея на руках паспортные данные жертвы (которые часто утекают из баз данных), злоумышленник приходит в салон связи, заявляет о потере сим-карты и получает дубликат. Всё - все SMS с кодами от банков и почты уходят ему .

Именно поэтому эксперты настаивают на использовании приложений-аутентификаторов. Такие программы, как Google Authenticator, Microsoft Authenticator или Яндекс ID (Ключ), генерируют коды прямо на вашем устройстве без передачи данных по сетям связи. Код привязан к конкретному смартфону, и перехватить его удалённо практически невозможно. Кроме того, многие современные приложения поддерживают технологию push-уведомлений: вам не нужно вводить цифры, достаточно нажать «Разрешить» на экране телефона, но только после того, как вы разблокировали его биометрией .

Как включить защиту везде: Короткий гид по настройке

Процесс настройки двухфакторной аутентификации сейчас максимально упрощен и занимает не более пяти минут для каждого сервиса. Начните с самого важного - почты и мессенджеров, так как через них восстанавливается доступ ко всем остальным аккаунтам.

Для Google (Gmail) нужно зайти в раздел «Управление аккаунтом Google», выбрать вкладку «Безопасность» и найти пункт «Двухэтапная аутентификация». Система попросит подтвердить телефон и предложит выбрать способ - SMS или приложение. Выбирайте приложение, отсканируйте QR-код камерой, и генерация кодов настроена .

В Telegram подход немного иной. Здесь двухфакторная аутентификация называется «Облачный пароль». Зайдите в «Настройки», затем «Конфиденциальность» и выберите «Облачный пароль». Придумайте сложный пароль (он будет запрашиваться при каждом новом входе в веб-версию или на новом устройстве) и добавьте почту для восстановления на случай, если вы его забудете .

В сервисах «Яндекса» защита реализована через приложение «Яндекс ID (Ключ)». Зайдите в настройки аккаунта, найдите пункт «Управление аккаунтом» и далее «Безопасность». Там будет опция «Вход с паролем и подтверждением по телефону» или «Подключить Яндекс.Ключ». Установите приложение на смартфон и отсканируйте QR-код с экрана компьютера .

Для социальных сетей, таких как ВКонтакте, логика та же: «Настройки», вкладка «Безопасность», пункт «Подключить двухфакторную аутентификацию». Сервис предложит сохранить резервные коды - это важно! Если вы потеряете телефон, эти коды станут единственным способом вернуть доступ .

Заключение: Никогда не будет достаточно, но без неё - никак

Да, двухфакторная аутентификация не даёт 100% гарантии. Киберпреступники постоянно совершенствуют методы атак: они утомляют пользователей push-запросами (MFA Fatigue), заваливая уведомлениями, пока жертва случайно не нажмет «Разрешить» . Они используют социальную инженерию, звонят и представляются службой поддержки, выманивая заветные цифры .

Но важно понимать главное: без 2FA ваш аккаунт - это просто коробка с хлипким замком, который вскроют при первой возможности. С 2FA вы создаете барьер, который отпугивает 99% случайных взломщиков и значительно замедляет профессиональных атакующих. Это та самая минута, за которую вы успеете получить SMS о попытке входа и заблокировать карту или сменить пароль. Включите двухфакторную аутентификацию сегодня - не откладывая на завтра. Это будет лучшее вложение времени в вашу цифровую безопасность за всю неделю.