Аналитик кибербезопасности с фокусом на Threat Intelligence, DDoS-атаки и уязвимости IoT. Мониторю цифровой ландшафт, чтобы предупредить, а не реагировать.

Экспертиза:

✔️ Threat Hunting – поиск скрытых угроз в сетях.

✔️ OSINT & DarkWeb – анализ утечек и трендов.

✔️ Пентесты IoT – взламываю, чтобы защитить.

"Безопасность — это процесс, а не результат."

Телефонный спам и мошеннические звонки стали одной из самых острых проблем цифровой повседневности в России. Только за первый квартал 2026 года системы автоматической фильтрации зафиксировали более 107

Искусственный интеллект изменил облик фишинга навсегда. Еще несколько лет назад отличить мошенническое письмо от настоящего было сравнительно просто: достаточно было найти грубые орфографические ошибки

Жизнь современного человека плотно переплетена с цифровым пространством. Мы общаемся в мессенджерах, покупаем через приложения, храним рабочие документы в облаке и даже получаем государственные услуги, не выходя из дома.

Цифровая реальность устроена так, что каждый наш шаг в сети оставляет след. Профили в социальных сетях, обсуждения на форумах, технические метаданные файлов - всё это становится частью огромного массива общедоступной информации.

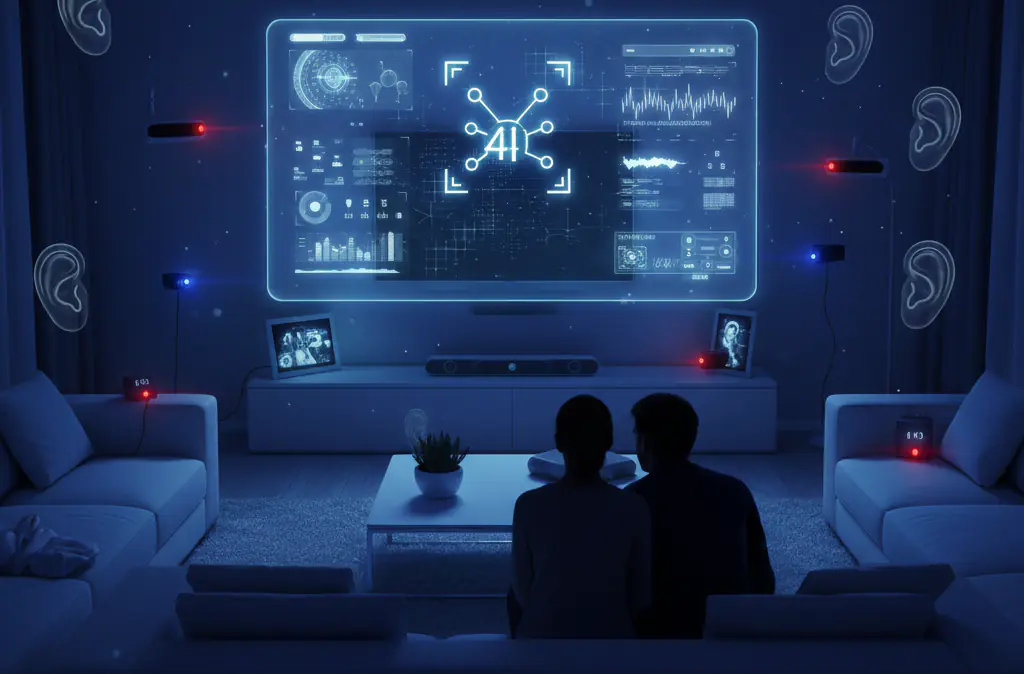

Голосовые помощники прочно вошли в жизнь миллионов россиян. «Алиса», «Маруся», «Салют» - они включают свет, ставят музыку, заказывают такси и даже поддерживают беседу.

Революция в разработке, которую мы наблюдаем последние два года, достигла точки бифуркации. С одной стороны, генеративные нейросети окончательно демократизировали программирование, подарив миру феномен «вайб-кодинга» (vibe coding).

В сфере информационной безопасности долгое время считалось, что основа защиты периметра - это чёткая политика доступа, построенная на чёрных и белых списках IP-адресов.

Мир искусственного интеллекта перестал быть футуристическим сюжетом из фильмов. Сегодня нейросети — такие же будничные инструменты, как когда-то калькулятор или поисковик.

Мы живем в эпоху, когда наша цифровая жизнь защищена лишь тонкой пленкой кода. Пароль - это ключ к электронной почте, банковским счетам, социальным сетям и даже к умному дому.

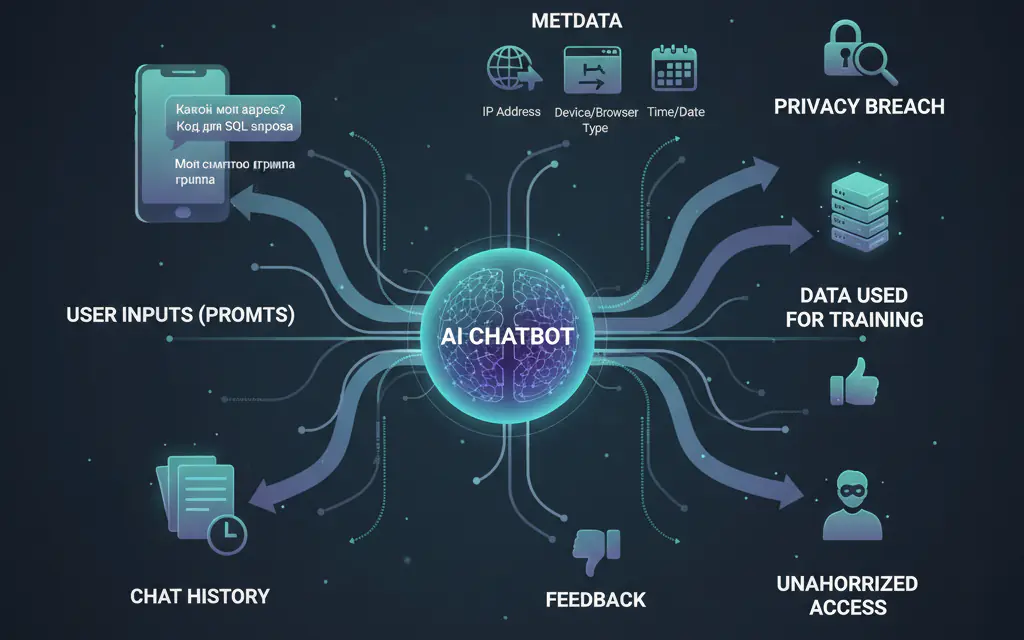

Представьте, что вы пришли на прием к психотерапевту, выложили ему самые сокровенные тайны, рассказали о проблемах в бизнесе и даже продиктовали номер банковской карты, чтобы он сразу оплатил услугу.