Ботнет Mirai Internet of Things (IoT), печально известный своими атаками на подключенные бытовые устройства, такие как камеры, системы сигнализации и персональные маршрутизаторы, продолжает развиваться

Исследователи кибербезопасности SANS Internet Storm Center продолжают отслеживать активность социально-инженерных кампаний, известных как ClickFix. Особенностью последних атак стало использование злоумышленниками

Согласно результатам еженедельного исследования угроз, проведенного с 1 по 7 декабря 2025 года, в японском сегменте интернета были активно задействованы как минимум девять серверов командования и управления (C2).

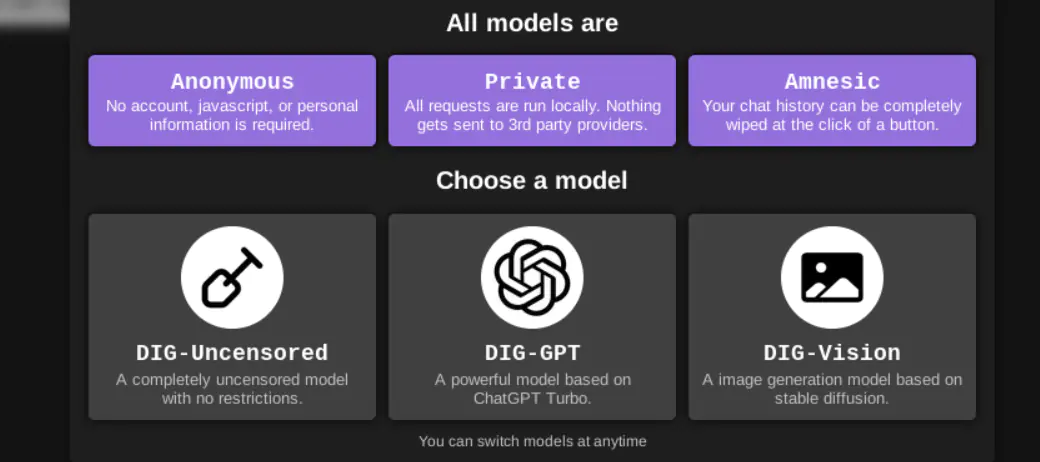

Компания Resecurity, специализирующаяся на кибербезопасности, обнаружила опасную новую тенденцию на подпольном рынке - платформу DIG AI. Этот нецензурированный искусственный интеллект быстро набирает популярность

Эксперты по кибербезопасности обнаружили новую вредоносную кампанию, нацеленную на пользователей Android в Турции. Угроза, получившая название Frogblight, представляет собой сложный банковский троянец

Исследователи кибербезопасности из Trustwave SpiderLabs установили с высокой степенью уверенности связь между угрозой Blind Eagle, также известной как APT-C-36 (APT - угроза постоянной продвинутой атаки)

В августе 2025 года на киберкриминальном ландшафте появилась новая значимая группа, получившая название Gentlemen. Этот коллектив применяет модель двойного вымогательства, которая включает несанкционированное

В ноябре 2025 года была выявлена сложная кампания целевого фишинга, нацеленная на компании в сфере обороны, энергетики, химической промышленности, логистики и кибербезопасности.

В сфере информационной безопасности наиболее серьезные риски часто скрываются в самых обыденных инструментах. Повсеместно распространенный архиватор WinRAR, установленный на сотнях миллионов компьютеров

Сразу после публичного раскрытия критической уязвимости удаленного выполнения кода (RCE) в React Server Components, известной как CVE-2025-55182 или "React2Shell", началась ее массовая эксплуатация.