В мире киберугроз происходит постоянная эволюция методов социальной инженерии, и фишинг давно вышел за рамки примитивных писем с подозрительными ссылками. Специалисты Cofense Phishing Defense Center (PDC, Центр защиты от фишинга) обнаружили новую изощрённую кампанию, которая использует в качестве платформы для атаки легитимный сервис онлайн-чатов LiveChat. Вместо прямого перенаправления на фишинговые сайты, злоумышленники вовлекают жертв в реалистичный диалог через интерфейс живого общения, что значительно повышает доверие и эффективность мошенничества.

Описание

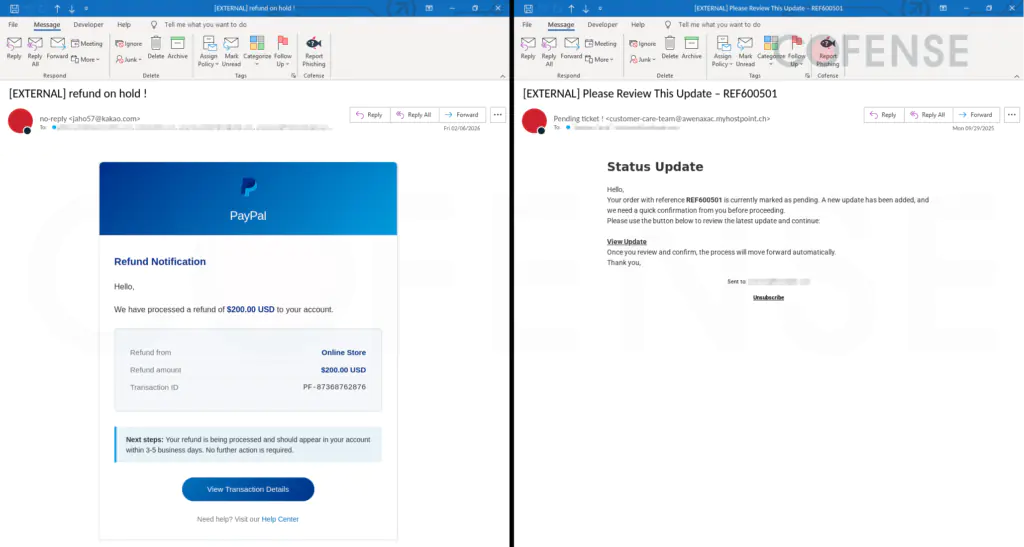

Кампания направлена на сбор широкого спектра конфиденциальных данных: от учетных записей и паролей до деталей банковских карт, кодов многофакторной аутентификации (MFA) и прочей персональной информации (PII). Уникальность атаки заключается в её двухэтапности. Сначала потенциальная жертва получает электронное письмо с социальным триггером. Первый сценарий использует бренд PayPal и сообщает о зачислении на счёт $200, предлагая проверить детали транзакции. Второй сценарий более общий: письмо без явного брендинга утверждает, что некий заказ ожидает подтверждения, и побуждает нажать на ссылку «Просмотреть обновление». Оба подхода эксплуатируют базовые эмоции - любопытство, жадность или ощущение срочности, что является классическим приёмом социальной инженерии.

Ключевой элемент атаки начинается после перехода по ссылке. Пользователь попадает не на типичную фишинговую страницу-клон, а на чат-виджет, размещённый на легитимном домене LiveChat "lc[.]chat". Это важная деталь, так как многие системы безопасности могут не блокировать известные и заслуживающие доверия SaaS-платформы (программное обеспечение как услуга). Виджет чата может быть стилизован под PayPal или Amazon, в зависимости от начального письма. При этом в сценарии с Amazon брендирование появляется только на этапе чата, что добавляет элемент неожиданности и усложняет идентификацию угрозы на ранней стадии.

Далее тактика злоумышленников расходится. В случае с PayPal чат-бот, возможно, использующий автоматизированные ответы, сразу отправляет пользователя по внешней ссылке для «завершения процесса получения возврата». На этой фишинговой странице жертву просят войти в свою учётную запись PayPal, после чего запрашивают код MFA, отправленный на привязанный телефон. Получив логин, пароль и одноразовый код, злоумышленники получают полный доступ к аккаунту. Затем пользователя последовательно проводят через формы для сбора «платёжной информации» и данных карты под предлогом безопасности, вплоть до запроса второго кода MFA для «подтверждения карты».

Сценарий с Amazon более интерактивен и построен на прямом общении в окне чата с «сотрудником службы поддержки». После подтверждения email-адреса «агент» запрашивает номер телефона, дату рождения и адрес для «верификации». Затем сообщается о доступном возврате $200 и утверждается, что данные карты «не найдены в системе». Под предлогом «проверки» жертву напрямую в чате просят предоставить номер карты, срок действия и CVC-код. Исследователи отмечают, что язык общения содержит ошибки и выглядит не профессионально, что могло бы стать тревожным сигналом для внимательного пользователя.

Эта кампания наглядно демонстрирует тренд на усложнение фишинга. Использование легитимных платформ для общения сводит к минимуму подозрения, так как взаимодействие выглядит как обычный сеанс поддержки. Угроза комбинирует несколько опасных техник: кража учётных данных, обход MFA, сбор платёжной информации и персональных данных, что может привести не только к прямой финансовой потере, но и к краже личности. Данный случай подчёркивает, что автоматические системы защиты, ориентированные на анализ URL и вложений, могут пропускать такие многоступенчатые атаки, где ключевым вектором является манипуляция человеческим поведением.

Для противодействия подобным угрозам необходима комбинация технических и организационных мер. Специалистам по информационной безопасности стоит рассмотреть возможность мониторинга и фильтрации трафика к популярным SaaS-платформам, особенно если в них нет прямой бизнес-необходимости. Однако главным остаётся непрерывное обучение пользователей. Сотрудников необходимо тренировать распознавать не только подозрительные письма, но и фишинговые сценарии в реальном времени, обращая внимание на контекст запроса данных, грамматические ошибки в официальном общении и факт запроса конфиденциальной информации через непривычные каналы, такие как чат. В конечном итоге, человеческий фактор остаётся как главной мишенью, так и последней линией обороны против социальной инженерии высшего порядка.

Индикаторы компрометации

IPv4

- 104.21.20.86

- 104.21.90.116

- 149.154.166.110

- 162.159.140.229

- 172.67.192.3

- 172.67.200.101

- 23.48.203.38

- 23.48.203.39

- 23.53.11.166

- 23.53.11.168

- 23.53.11.171

- 23.53.11.176

URLs

- https://api.telegram.org/bot8584408242:AAGFK13zX70Zq_ezkA-BUAr-x6Jn308BlmI/sendMessage

- https://direct.lc.chat/19252309

- https://direct.lc.chat/19449368

- https://t.co/56TlmnQA0M

- https://www.govnet.co.za/?redirect=https%3A%2F%2Fdirect.lc.chat%2F19449368

- https://www.paypalrefund.workers.dev/en?utm_medium=chat&utm_campaign=link-shared-in-chat&utm_source=livechat.com&utm_content=direct.lc.chat