Информационные системы по всему миру продолжают оставаться под прицелом вредоносных программ, крадущих конфиденциальные данные. Эксперты AhnLab Security Intelligence Center (ASEC) в ежемесячном отчёте за январь 2026 года представили статистику, демонстрирующую не только масштабы распространения таких угроз, но и их постоянную эволюцию в части методов распространения и маскировки. Ключевыми векторами атак остаются фишинговые письма и стратегия SEO-отравления (SEO Poisoning), когда злоумышленники манипулируют поисковой выдачей для продвижения страниц с вредоносным ПО. При этом аналитики отмечают появление новых сложных техник шифрования в семействе ACRStealer и тревожную динамику в сегменте угроз для операционной системы macOS.

Описание

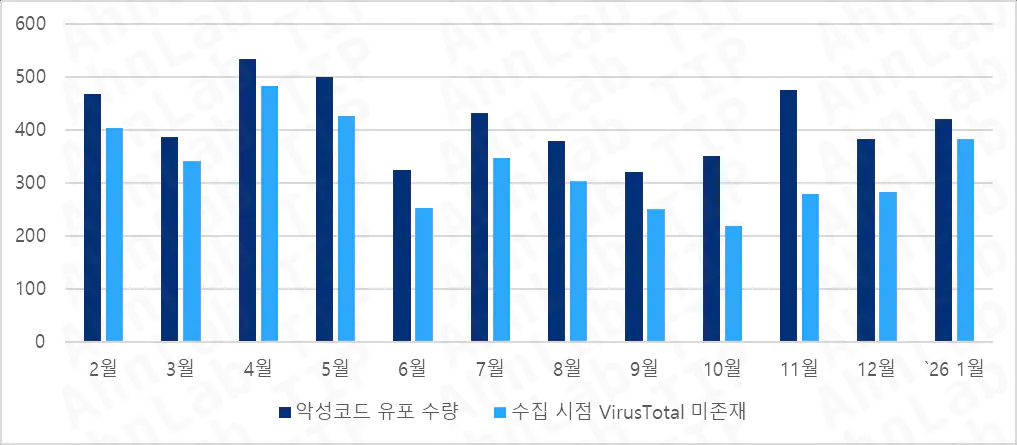

Основой для отчёта послужили данные автоматизированных систем сбора и анализа ASEC, включая специализированные системы для мониторинга вредоносного ПО, скрытого в «краках» (взломанных версиях лицензионного ПО), почтовые «приманки» (honeypot) и систему автоматического анализа командных серверов (C2, Command and Control). Собранные индикаторы компрометации (IOC) в реальном времени публикуются через сервис ATIP, что позволяет специалистам по информационной безопасности оперативно обновлять правила защиты. Статистика наглядно показывает, что подавляющее большинство образцов подобного вредоносного ПО впервые обнаруживается именно системами ASEC, опережая другие платформы.

В январе основными семействами программ-шпионов, распространявшихся под видом взломанного ПО (Crack, Keygen), стали LummaC2, Vidar и ACRStealer. Злоумышленники активно используют легитимные площадки для обхода фильтров поисковых систем, которые научились блокировать созданные ими специально блоги. Вредоносные публикации теперь размещаются в популярных форумах, разделах вопросов и ответов на корпоративных сайтах, в комментариях и на плохо администрируемых ресурсах на WordPress. Такие посты, оптимизированные под высокие позиции в поиске, привлекают множество пользователей, ищущих бесплатное программное обеспечение.

С технической точки зрения распространение идёт двумя основными путями. Классические исполняемые EXE-файлы составили около 70.8% от общего числа. Однако почти треть (29.2%) использовала технику DLL Side-Loading, когда в одну папку помещаются легитимный EXE-файл и вредоносная DLL-библиотека. При запуске корректной программы она, следуя логике Windows, загружает поддельную DLL, что инициирует выполнение вредоносного кода. Такой подход опасен тем, что злоумышленники модифицируют лишь небольшую часть оригинальной библиотеки, из-за чего файл визуально почти не отличается от настоящего, и некоторые антивирусные решения могут ошибочно классифицировать его как безопасный.

Отдельную и растущую озабоченность вызывают угрозы для macOS. При заходе на страницу распространения с компьютера Apple пользователю подсовывается вредоносная версия, адаптированная под эту операционную систему. Основная тактика - использование команды "ClickFix", когда пользователю предлагают скопировать и выполнить в терминале специально сформированную команду. Она, в свою очередь, загружает и запускает вредоносные Bash-скрипты. Финальные нагрузки, такие как MacSync Stealer, чаще всего имеют формат Fatbin-исполняемых файлов или скриптов на osascript. Примечательна чрезвычайно высокая скорость вариативности образцов: хеш-суммы вредоносных файлов меняются буквально каждые минуты или часы, что серьёзно осложняет их детектирование по сигнатурам. За последние полгода системы ASEC собрали 1268 вредоносных Bash-скриптов, 12 Fatbin-файлов и выявили 27 связанных C2-доменов для macOS.

Среди ключевых трендов января эксперты выделили значительную модификацию семейства ACRStealer. Если ранее для шифрования трафика между вредоносной программой и командным сервером использовался стандартный алгоритм AES со статичным ключом, то теперь авторы внедрили более совершенный механизм на основе алгоритмов ECDH (Elliptic-curve Diffie-Hellman) и ChaCha20-Poly1305. При каждом запуске вредоносное ПО генерирует новую пару ключей по кривой SECP256R1, обменивается открытыми ключами с C2 и создаёт общий секретный ключ для шифрования сессии. В качестве seed-значения для генерации используется данные из PEB (Process Environment Block), что гарантирует уникальность ключей даже при повторных запусках в одной системе. Для корреляции сессий был добавлен специальный HTTP-заголовок «X-Requests-Key», значение которого выдаётся сервером при установлении соединения. Это усложняет анализ трафика и затрудняет расшифровку перехваченных данных средствами защитников.

Вторым важным трендом стало подробное документирование схемы распространения MacSync Stealer для macOS. Страница атаки, маскирующаяся под официальный ресурс GitHub, проверяет User-Agent браузера и, обнаружив macOS, перенаправляет жертву. Пользователю предлагается скопировать команду, которая внешне выглядит как инструкция по установке. На деле эта команда загружает легитимный DMG-файл для отвода глаз, параллельно декодируя и выполняя вложенный скрипт. Тот, в свою очередь, связывается с C2, загружает и запускает основной стеалер, реализованный на osascript. Вредонос собирает критически важную информацию с системы, упаковывает её в архив и отправляет злоумышленникам.

Данный отчёт наглядно демонстрирует, что угроза со стороны инфостилеров остаётся высокоадаптивной и прибыльной для киберпреступников. Для эффективного противодействия организациям необходимо выходить за рамки традиционного сигнатурного анализа. Рекомендуется уделять повышенное внимание безопасности конечных точек (Endpoint Detection and Response, EDR), внедрять решения для анализа поведения (UEBA), а также проводить регулярное обучение сотрудников, предупреждая их об опасности загрузки программного обеспечения из непроверенных источников, даже если они находятся на первых позициях в результатах поиска. Блокировка на уровне сетевых шлюзов известных C2-доменов, оперативно публикуемых через такие сервисы, как ATIP, также является важным элементом многослойной защиты. Особую осторожность следует проявлять пользователям macOS, которые часто ошибочно считают свою платформу неуязвимой для массовых угроз.

Индикаторы компрометации

IPv4

- 146.103.102.11

- 94.103.95.97

Domains

- sestraining.com

- www.corvix.life

MD5

- 01d120f0c69e3d3d46954bfab810ca5f

- 039d3ed581a75ae7f85a38aeec34bd52

- 03d1fcf73519768d598b4ba895b7e30d

- 05b9ff47314c60e6458af6e385c79234

- 07b6dc68f629a8cf24cd8a1dd53df8fc