Пользователи операционной системы macOS всё чаще становятся мишенями для изощрённых кампаний социальной инженерии, которые эксплуатируют доверие к популярным онлайн-сервисам. Исследователи из Moonlock Lab обнаружили активную атаку, в рамках которой злоумышленники используют платную рекламу Google и авторитетные платформы, такие как Claude AI от Anthropic и блог-платформу Medium, для распространения шпионского ПО. По предварительным оценкам, потенциальное число жертв уже превышает 15 000 пользователей, что свидетельствует о высоком уровне угрозы для как частных лиц, так и организаций, использующих компьютеры Apple.

Описание

Кампания реализуется через два основных вектора атаки, объединённых общей тактикой - маскировкой под легитимные руководства по безопасности и оптимизации работы macOS. Первый вариант атаки начинается с поискового запроса, например, «Online dns resolver». В результатах поиска Google злоумышленники размещают платную рекламу (Google Ads), которая ведёт на публичный «артефакт» в сервисе Claude AI. Этот документ, озаглавленный «macOS Secure Command Execution», представляет собой поддельное руководство по безопасному выполнению команд. Он содержит инструкцию вставить в терминал закодированную в формате base64 команду, которая, будучи исполненной, декодируется и запускает вредоносный сценарий оболочки. Его единственная цель - загрузить и установить на устройство жертвы троянец-похититель информации, известный как MacSync.

После успешного внедрения вредоносная программа устанавливает связь с командным сервером (command-and-control, C2) по адресу a2abotnet[.]com/dynamic, используя жёстко прописанные в коде токен аутентификации и API-ключ. Для уклонения от сетевого анализа трафика и сокрытия своей активности в потоке легитимных данных, малварь подменяет строки User-Agent, имитируя запросы от стандартных браузеров macOS. Финальная полезная нагрузка загружает компонент на AppleScript, который непосредственно выполняет операции по краже данных. В зону его внимания попадают критически важные сведения: учётные данные из связки ключей (Keychain), данные браузеров (история, куки, сохранённые пароли), а также файлы криптовалютных кошельков. Похищенная информация предварительно архивируется в файл /tmp/osalogging.zip, после чего отправляется на другой сервер злоумышленников - a2abotnet[.]com/gate - с помощью HTTP POST-запросов.

Программа демонстрирует высокий уровень технической изощрённости, включая механизмы устойчивой передачи данных. При отправке крупных объёмов информации она использует разбивку на части (чанкование) с алгоритмом экспоненциальной отсрочки и делает до 8 попыток повторной отправки в случае сбоев. После успешной эксфильтрации данные промежуточные файлы удаляются, что затрудняет последующий анализ инцидента и сокрывает следы компрометации.

Второй вариант атаки нацелен на пользователей, ищущих в Google способы анализа дискового пространства через командную строку macOS. В результатах они могут найти статью на платформе Medium, опубликованную от имени фиктивной команды поддержки Apple. Статья, размещённая на поддомене apple-mac-disk-space.medium[.]com, использует ту же социальную инженерную технику, получившую название ClickFix, когда пользователю предлагают скопировать и выполнить якобы исправляющую проблему команду. Однако в этом случае злоумышленники применяют более сложную многослойную обфускацию кода и другую хостинговую инфраструктуру для скрытия вредоносной полезной нагрузки.

Команда для терминала искусственно разбивается с помощью трюков конкатенации строк (например, используется cur»»l вместо прямого написания curl). Подобные методы позволяют обходить простые системы обнаружения, основанные на сигнатурном анализе и стандартных правилах YARA (язык для описания и идентификации вредоносных образцов). Оба описанных вектора наглядно иллюстрируют растущий тренд в мире киберпреступности: активное злоупотребление доверием к легитимным онлайн-платформам и услугам для распространения вредоносного ПО.

Использование платной рекламы в поисковых системах для доставки малвари подчёркивает критическую важность проверки источника информации, даже если он отображается в виде рекламного или спонсируемого результата, традиционно вызывающего больше доверия у пользователей. Эксперты в области информационной безопасности настоятельно рекомендуют проявлять крайнюю осторожность при копировании и выполнении команд терминала из любых онлайн-источников, независимо от авторитетности платформы, на которой они размещены.

В качестве практических мер защиты пользователям macOS следует воздерживаться от запуска команд терминала из непроверенных источников и всегда перепроверять подлинность статей технической поддержки, особенно тех, которые заявляют о связи с Apple или другими доверенными вендорами. Корпоративным специалистам, в свою очередь, необходимо внедрять на конечных точках решения класса EDR (Endpoint Detection and Response), способные отслеживать подозрительную активность в терминале и обнаруживать сетевые подключения к неизвестным командным серверам. Регулярное обучение сотрудников основам кибергигиены и принципам социальной инженерии остаётся одним из ключевых элементов защиты от подобных целевых атак.

Индикаторы компрометации

Domains

- a2abotnet.com

- apple-mac-disk-space.medium.com

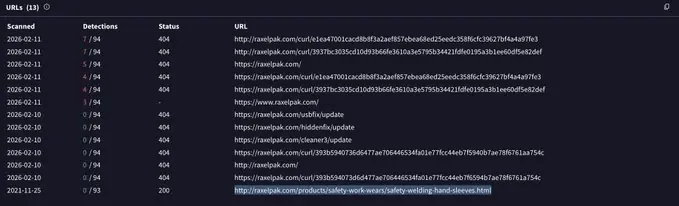

- raxelpak.com