В мире информационной безопасности для macOS наступила новая тревожная фаза. Исследователи компании CloudSEK обнаружили сложную многоступенчатую цепочку доставки вредоносного ПО, которая использует манипуляцию результатами поиска и социальную инженерию в стиле "ClickFix" для распространения шпионской программы, названной MacSync Stealer. Эта кампания нацелена на пользователей, ищущих в сети бесплатные версии популярных книг, и за считанные минуты после выполнения одной команды приводит к полной компрометации конфиденциальных данных, включая пароли, криптокошельки и ключи доступа к облачным сервисам. Более того, злоумышленники предпринимают попытки модифицировать установленное ПО для управления криптовалютами, что указывает на долгосрочные финансовые цели.

Описание

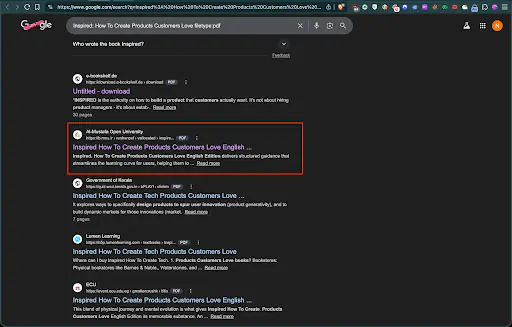

Атака начинается с техники, известной как SEO poisoning (отравление поисковой выдачи). Злоумышленники настраивают веб-сайты так, чтобы они занимали высокие позиции в результатах поиска по конкретным запросам. В данном случае целью стали пользователи, ищущие PDF-версии книг. Например, запрос вроде "Inspired: How To Create Products Customers Love filetype:pdf" может выдать в результатах ссылку на домен, маскирующийся под легитимный архив документов.

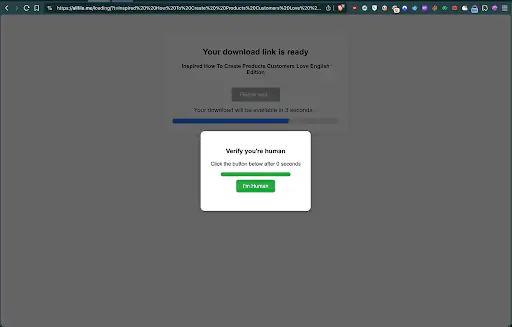

Однако вместо ожидаемого файла жертва попадает на страницу с фейковой проверкой на человечность, где после обратного отсчёта появляется кнопка "Я человек". Нажатие на неё ведёт на инструкцию для macOS, где пользователю предлагается открыть терминал и выполнить определённую команду для "завершения загрузки".

Это классический приём социальной инженерии, когда под предлогом решения технической проблемы пользователь своими руками запускает вредоносный код. Исследователи CloudSEK сообщили, что команда, которую предлагают ввести, выглядит обманчиво безобидной. Первая её часть выводит в терминал строку, якобы ссылающуюся на официальный магазин приложений Apple, что призвано усыпить бдительность. Однако настоящая опасность скрыта во второй части команды, где содержится строка в кодировке Base64. После декодирования выясняется, что она загружает и выполняет скрипт с контролируемого злоумышленниками сервера.

Этот скрипт, в свою очередь, выступает в роли загрузчика второго этапа. Он содержит ещё один уровень обфускации: полезная нагрузка сжата с помощью gzip и также закодирована в Base64 непосредственно в теле скрипта. Только в момент выполнения, используя функции декодирования и распаковки, вредоносная программа восстанавливает свой настоящий код в памяти и запускает его. Такой подход эффективно затрудняет статический анализ и обнаружение антивирусными средствами, поскольку полный функционал видимым становится лишь в процессе работы. Восстановленный скрипт представляет собой фоновый демон, который устанавливает связь с командным сервером злоумышленников, получает оттуда инструкции в виде скриптов AppleScript и отвечает за выгрузку похищенных данных.

Ядром атаки является именно этот AppleScript-пейлоад, который исследователи назвали MacSync Stealer. Его функционал обширен и целенаправлен. Первым делом троянец пытается получить пароль учётной записи пользователя. Если пароль был передан из предыдущей стадии, он проверяется. В противном случае на экран выводится фишинговое окно, стилизованное под системное, с требованием ввести пароль для "продолжения работы необходимого системного помощника". Полученный пароль сохраняется для последующей утечки. Далее вредоносная программа приступает к систематическому сбору данных. Она сканирует профили популярных браузеров на основе Chromium и Gecko, извлекая файлы с сохранёнными логинами, cookies, данными автозаполнения и ключами шифрования.

Отдельное внимание уделяется криптовалютным кошелькам. Скрипт содержит обширный список идентификаторов браузерных расширений для работы с криптовалютами, таких как MetaMask, Coinbase Wallet, Trust Wallet и десятки других. Он копирует их локальное хранилище и данные IndexedDB, где часто содержатся seed-фразы и приватные ключи. Параллельно производится поиск и копирование файлов настольных криптокошельков, включая Exodus, Electrum, Atomic и другие. Помимо этого, троянец собирает ключи доступа SSH, конфигурационные файлы для облачных платформ вроде AWS и Kubernetes, историю командной строки, файлы Keychain macOS, данные Safari, заметок Apple и даже сессии Telegram Desktop. Также выполняется выборочный сбор файлов с рабочего стола и из папок "Загрузки" и "Документы" по расширениям, указывающим на важную информацию: ".pdf", ".docx", ".wallet", ".key", ".kdbx", ".pem".

Весь собранный массив данных упаковывается в ZIP-архив в системной временной папке. Для надёжной передачи даже крупных объёмов информации используется механизм chunked upload: архив разбивается на части и отправляется на сервер управления с помощью HTTP-запросов. После успешной выгрузки локальные следы удаляются. Пользователь же видит лишь финальное сообщение об ошибке: "Ваш Mac не поддерживает это приложение. Попробуйте переустановить или скачать версию для вашей системы", - что создаёт видимость неудавшейся установки легитимного ПО.

Особую опасность кампании придаёт финальный этап, выходящий за рамки простого сбора данных. Вредоносная программа проверяет наличие установленного приложения Ledger Live для управления аппаратными кошельками. Если оно обнаружено, троянец загружает с сервера злоумышленников модифицированные компоненты приложения и подменяет ими оригинальные файлы, после чего переподписывает приложение. Такое вмешательство потенциально открывает возможности для манипуляции транзакциями или скрытого мониторинга финансовых операций, обеспечивая злоумышленникам долгосрочное закрепление в системе с прямым финансовым ущербом для жертвы.

Данная кампания наглядно демонстрирует, насколько эффективной может быть комбинация простых методов социальной инженерии с технически продвинутым, многоэтапным вредоносным кодом. Пользователи macOS, часто считающие свою платформу менее уязвимой, становятся мишенью для целевых атак, где главным слабым звеном остаётся человеческий фактор. Угроза подчёркивает важность критического отношения к источникам загрузки файлов, необходимости избегать выполнения непонятных команд из интернета и использования комплексных решений безопасности даже на платформах с репутацией "закрытых" и "безопасных".

Индикаторы компрометации

Domains

- bracesarlington.com

- datacloudhost4.baby

- allfile.me

- b.mou.ir

Headers

- api-key: 5190ef1733183a0dc63fb623357f56d6