В мире вредоносного программного обеспечения редко что-то остаётся неизменным. Даже старые, хорошо известные семейства угроз постоянно модернизируются, чтобы обходить защитные механизмы и поражать новые цели. Наглядной иллюстрацией этого процесса стала новая волна активности троянца XWorm, чьи авторы существенно усложнили цепочку заражения, сделав её многоступенчатой и использующей несколько технологий для скрытного проникновения в систему. Этот инцидент важен не только для специалистов по информационной безопасности, но и для рядовых пользователей, поскольку демонстрирует, насколько изобретательными могут быть злоумышленники в попытках обмануть как человека, так и автоматические системы защиты.

Описание

XWorm, распространяемый с 2022 года, является мощным троянцем удалённого доступа. Он предоставляет злоумышленникам практически полный контроль над заражённым компьютером: от кражи данных и записи нажатий клавиш до скрытой установки дополнительных вредоносных программ, таких как программы-вымогатели или майнеры криптовалют. Его способность маскироваться под легитимное программное обеспечение и использовать сложные техники внедрения в память делает его опасным инструментом в руках киберпреступников.

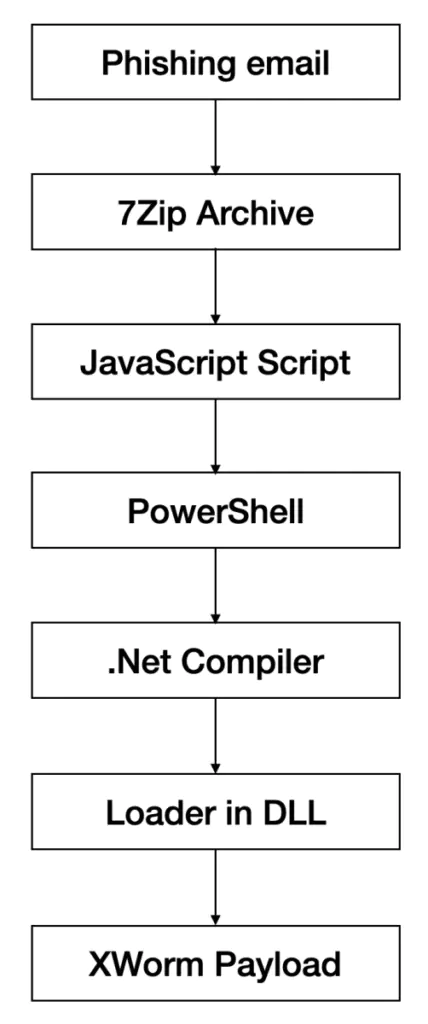

Новая атака начинается с классического, но эффективного вектора - запуска обфусцированного JavaScript-файла. Обфускация, то есть намеренное усложнение и запутывание кода, затрудняет его статический анализ антивирусными системами. Однако, как отмечают эксперты, нет необходимости пытаться расшифровать этот код вручную. При запуске в изолированной среде (сандбоксе) скрипт раскрывает свою логику: он создаёт на диске временный PowerShell-скрипт с маскировочным именем, например, "C:\Temp\ps_5uGUQcco8t5W_1772542824586.ps1". Этот загрузчик выполняет критически важную функцию - он декодирует следующую стадию вредоносной нагрузки.

Декодирование происходит в два этапа: сначала применяется стандартное Base64, а затем операция XOR. В результате в память загружается ещё один фрагмент кода PowerShell, который уже не обфусцирован и поэтому относительно легко читаем. Именно этот код отвечает за финальную стадию загрузки. Он извлекает и запускает библиотеку динамической компоновки (DLL), экспортирующую функцию с красноречивым названием "ProcessHollowing". Эта техника, известная как "опустошение процесса" (process hollowing), является изощрённым методом уклонения от обнаружения.

Суть метода в следующем: вредоносная DLL создаёт или возобновляет работу легитимного системного процесса, в данном случае компилятора .NET ("csc.exe" или "msbuild.exe"). Затем она "вычищает" его законное содержимое из памяти и на его место загружает финальный payload - клиентскую часть XWorm. Для операционной системы и средств мониторинга процесс продолжает выглядеть как доверенный системный компонент, в то время как внутри него исполняется вредоносный код. Это значительно осложняет задачу для систем обнаружения вторжений (IDS) и защиты конечных точек (EDR), которые ищут аномалии в поведении процессов.

Извлечённая конфигурация троянца, которую опубликовали исследователи, подтверждает принадлежность к семейству XWorm версии 6.4. Ключевыми элементами конфигурации являются:

- C2-сервер: Управляющий сервер с IP-адресом 204[.]10[.]160[.]190, использующий порт 7003. Примечательно, что этот же адрес фигурировал в предыдущих недавних атаках, что может указывать на одного и того же оператора или общую инфраструктуру.

- Ключ шифрования: AES-ключ в формате plain text ("XAorWEAzx4+ic89KWd910w=="), используемый для шифрования коммуникации между троянцем и сервером управления. Это защищает трафик от анализа и расшифровки.

- Имя файла для установки: Троянец пытается закрепиться в системе под именем "USB.exe", что является попыткой маскировки под безобидный драйвер или утилиту.

- Мьютекс: Уникальный идентификатор "Cqu1F0NxohroKG5U", который предотвращает повторное заражение системы одним и тем же экземпляром вредоносной программы.

Последствия успешного проникновения XWorm могут быть крайне серьёзными. Поскольку троянец предоставляет полный удалённый доступ, злоумышленник получает возможность тотального контроля над рабочей станцией или сервером. Это создаёт риски конфиденциальной утечки данных, кражи учётных записей, включения компьютера в ботнет для проведения DDoS-атак или использования его в качестве плацдарма для горизонтального перемещения по корпоративной сети. В случае с персональными пользователями это прямая угроза безопасности банковских операций, личной переписки и файлов.

Для специалистов по защите данный инцидент служит напоминанием о необходимости многослойного подхода к безопасности. Во-первых, критически важно контролировать исполнение скриптовых языков, таких как JavaScript и PowerShell, особенно когда они запускаются из ненадёжных источников, например, из вложений электронной почты. Применение политик ограничения исполнения PowerShell и регулярный аудит логов могут помочь выявить подозрительную активность на ранней стадии. Во-вторых, системы мониторинга должны быть настроены на обнаружение аномалий в поведении процессов, таких как создание дочерних процессов с нехарактерными параметрами или попытки внедрения кода в легитимные системные процессы. Техника process hollowing оставляет следы, которые можно отследить при должном уровне телеметрии. В-третьих, блокировка сетевых соединений с известными вредоносными IP-адресами и доменами, указанными в конфигурации, может прервать связь троянца с оператором даже в случае успешного проникновения. Постоянное обновление баз индикаторов компрометации (IoC) является обязательной практикой.

Таким образом, новая волна XWorm - это не просто появление очередного варианта старой угрозы. Это демонстрация того, как киберпреступники комбинируют проверенные методы обфускации, скриптовые языки для автоматизации и продвинутые техники уклонения в единую, отлаженную цепочку поставки. Понимание этой цепочки позволяет выстраивать более эффективную оборону, разрывая её на самом уязвимом звене, которым зачастую является не техническая уязвимость, а человеческий фактор или недостаток мониторинга за поведением приложений внутри сети.

Индикаторы компрометации

SHA256

- 5140b02a05b7e8e0c0afbb459e66de4d74f79665c1d83419235ff0cdcf046e9c

- 58e38fffb78964300522d89396f276ae0527def8495126ff036e57f0e8d3c33b

- 5a3d33efaaff4ef7b7d473901bd1eec76dcd9cf638213c7d1d3b9029e2aa99a4

- af3919de04454af9ed2ffa7f34e4b600b3ce24168f745dba4c372eb8bcc22a21