Инциденты, начинающиеся с фишингового письма, остаются одним из наиболее распространённых векторов начального доступа для злоумышленников. Однако их изощрённость постоянно растёт, переходя от простых макросов в документах к сложным многоступенчатым цепочкам, рассчитанным на обход традиционных средств защиты. Недавно исследователи столкнулись с кампанией, где в качестве финальной полезной нагрузки использовался, предположительно, удалённый административный троян (RAT), а для его развёртывания была задействована нестандартная связка из WebDAV, JavaScript, пакетных файлов и легитимного ПО. Этот случай наглядно демонстрирует, как атакующие комбинируют социальную инженерию с технически продвинутыми методами исполнения для достижения скрытности и устойчивости.

Описание

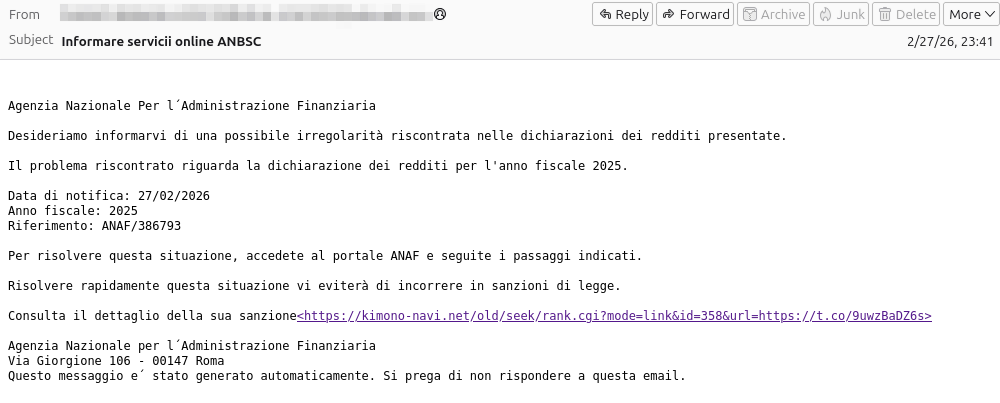

Атака началась с электронного письма, полученного 27 февраля 2026 года. Сообщение имитировало уведомление от итальянского налогового органа, ссылаясь на некие «нерегулярности» в декларации за 2025 год. Это классический претекст, рассчитанный на чувство тревоги и срочности у получателя - будь то частное лицо или сотрудник финансового отдела компании. Уже в деталях рассылки проявилась её двойственность: в теме письма фигурировала аббревиатура ANBSC (Национальное агентство по управлению имуществом, конфискованным у организованной преступности), в то время как в подвале сообщения был указан адрес другого ведомства - Агентства доходов. Такие несоответствия снижают формальную достоверность, но в потоке рабочей переписки могут остаться незамеченными, особенно если получатель сфокусирован на тревожном содержании.

Технический анализ вскрыл многослойную цепочку доставки. Ссылка в письме вела через серию перенаправлений к архиву ZIP, содержащему файл с расширением ".url" - ярлык Windows. При его открытии система, используя протокол WebDAV (расширение HTTP для управления файлами), обращалась к удалённому серверу для загрузки и выполнения скрипта Windows Script Host (".wsh"). Этот скрипт, в свою очередь, выступал в роли загрузчика, который каскадом вызывал JavaScript-файл. Именно этот JS-код, используя объекты модели COM Windows для взаимодействия с системой, загружал и запускал ключевой пакетный файл ("qidctgy.bat"), выступавший оркестратором первой стадии атаки.

Для поддержания иллюзии легитимности скрипт при первом запуске открывал для жертвы настоящий PDF-документ на налоговую тематику. Этот приём, известный как «документ-приманка», предназначен для усыпления бдительности пользователя, создавая видимость, что после клика по ссылке действительно открылась ожидаемая форма или уведомление. Между тем, на фоне пакетный файл начинал подготовку окружения. Он создавал рабочую директорию в папке "%LOCALAPPDATA%" и проверял наличие интерпретатора Python. При его отсутствии автоматически загружалась и распаковывалась портативная версия Python 3.14.0 с официального сайта. Это критически важный шаг, обеспечивающий независимость атаки от состава установленного на целевой системе ПО. Кроме того, для обеспечения закрепления в системе (persistence) в папку автозагрузки пользователя помещался дополнительный пакетный файл, гарантирующий повторный запуск механизма после каждой перезагрузки.

Следующий этап был посвящён получению и расшифровке финальной полезной нагрузки. С удалённого сервера загружались три файла: Python-скрипт "sb.py", зашифрованный бинарный файл "new.bin" и файл с ключами "a.txt". Процесс дешифровки, описанный в отчёте, был многослойным и использовал три последовательные операции XOR с разными ключами, применявшимися в порядке, обратном их расположению в файле. Подобная каскадная схема усложняет статический анализ. Итоговый декодированный payload не сохранялся на диск, а напрямую внедрялся в память легитимного системного процесса "explorer.exe" с помощью стандартного набора API-функций Windows: "CreateProcessA", "VirtualAllocEx", "WriteProcessMemory", "QueueUserAPC" и "ResumeThread". Техника инъекции в память (process hollowing или аналогичная) является сегодня «золотым стандартом» для уклонения от сигнатурных антивирусных средств, так как вредоносный код выполняется в контексте доверенного процесса, не оставляя следов в виде исполняемого файла на диске.

Динамический анализ, включавший дамп памяти процесса "explorer.exe», подтвердил установку соединения с сервером командования и управления. Примечательной особенностью оказался механизм получения адреса C2: он не был «зашит» в код, а динамически подгружался со страницы на сервисе Pastebin. Это распространённая тактика, позволяющая операторам вредоносного ПО быстро изменять инфраструктуру, не модифицируя сами образцы. Данные с платформ для анализа угроз, таких как VirusTotal, указывали, что один и тот же IP-адрес C2, но на разных портах, связан с несколькими образцами, что предполагает использование общей инфраструктуры для разных кампаний. Некоторые исследователи в комментариях на VirusTotal предположили возможную связь с ботнетом XWorm, известным своим RAT-функционалом. Однако, без извлечения и анализа полного финального модуля, эта атрибуция остаётся предположительной и служит скорее ориентиром для дальнейшего расследования.

Данный инцидент служит важным напоминанием для специалистов по информационной безопасности. Он подчёркивает, что современные угрозы редко ограничиваются одним файлом или простым скриптом. Противник строит сложные, модульные цепочки, где каждая ступень выполняет узкую задачу: доставка, подготовка окружения, обеспечение устойчивости, расшифровка и финальное выполнение. Защита от таких атак требует комплексного подхода, выходящего за рамки проверки вложений. Необходимо внедрять решения для анализа поведения, способные обнаруживать аномальные действия вроде создания процессов Python из неожиданных родительских процессов, загрузки исполняемого кода в память или установки соединений с подозрительными IP-адресами, полученными из внешних источников вроде Pastebin. Кроме того, регулярное обучение пользователей распознаванию признаков фишинга, даже технически неидеального, остаётся одной из самых эффективных мер защиты на самом раннем этапе атаки.

Индикаторы компрометации

IPv4

- 176.65.132.10

Domains

- baraltransportes.com

- kimono-navi.net

URLs

- https://ashley-libs-helping-pointed.trycloudflare.com/file/Fac_2026_5641244258.zip

- https://baraltransportes.com/de.php

- https://kimono-navi.net/old/seek/rank.cgi?mode=link&id=358&url=https://t.co/9uwzBaDZ6s

- https://pastebin.com/raw/fM8HfCZA

- https://t.co/9uwzBaDZ6s

- https://t.co/D937xqA0qG

- https://workflow-rest-wars-cargo.trycloudflare.com/file/Fac_2026_1464249921.zip

- https://ys7j2.app.goo.gl/?link=https://t.co/D937xqA0qG

MD5

- 03108548205773672b1f9a340a4658a8

- 15b281429c4a0a93b61e15fb621ab4d9

- 4e3eabbe8398c1cf4da5dedb38c3cfcf

- 5069e1011898e008c3f7773b3e367c9b

- 75c4ec28b5bea7fd2f1ff91488bd31b6

- 7b1f52b6115dc6e93e2140aad9723aa7

- 81a9bf0b2bc646b401d8661059f6d473

- 83e28675f163eba34775d6b790f007e1

- 850588a8e018494d70bd3ffe08f592b6

- 98c88c4fdde85a3813a34032835773ab

SHA1

- 06c26ab5126355efd211c56c0651a04f17ba2fb4

- 123729a0045d41ca00a3aa44f7102945ea57b146

- 1a2796d35de9795bcffffb715860b5c08221a03b

- 1fcd0d864ee50251493723401cdc7cc01747212e

- 527939fdc083a4adbb48fb01cebee7ccbdf0c08d

- 64a7a82d254e463f1f48e1a2413bdaf908a9a21b

- 8945cd16a1c9d90cad6486b96db905c2258c6628

- bd880ae75e9f750e50a1710b809ccf71269330d6

- c69aa0a251d2e9b7a0e26920206a92741d95439d

- c738c30fac94d60e048aca107aa1e0f6bf10aa7b

SHA256

- 03adfa4582a9d669f5899d12e7b761091b7a71436df3bc8723fe98b7732b76b0

- 0863d197fb2a71d7934ca45d125f4bbc2b011f5a17e690f5e4a7e28de2089178

- 1101dc666fcdd5f91397f43d7b86651c7de4e597b171798c8f14d869e4eb81fa

- 7459878dea03bbc30e24dc7823690b267db00c8bdd4392fba09dc1d87cadeae8

- 7505c991fedce0cec185a68e50aa6504039d1ac36351d9cbfa3910bc8b8cf036

- 81ef0a0821784a0cbd5914ac7b78fda3ec0ea7e44c22e5ffeee86af81888fba3

- 93877ecffb78ddc5268f5639d7f7a6cd0269a30cf40686c24b14bb3615b5caa9

- a2159e9c0a147025b51772501d21715e3eb215836f17d23d32e44a4c803c7925

- e91bc837c68a6d004d13dd72bf1b0d3d3e628f224e12f1f3bd6cfe5c53aacc43

- eadbdaaefb8c20526e59a588028d9908c30f0ab583c83fa2e2dd9707437566b7