В потоке ежедневных фишинговых рассылок специалистам по информационной безопасности важно выделять тенденции, даже если речь идёт о внешне простых угрозах. Очередная волна атак, маскирующихся под уведомления от службы доставки Fedex, демонстрирует эволюцию тактик: вместо классического перехода на фишинговую страницу злоумышленники сразу доставляют многоэтапную вредоносную нагрузку, ведущую к установке полнофункционального трояна. Этот инцидент важен не масштабом, а демонстрацией доступных в широком доступе техник, которые продолжают оставаться эффективными против многих систем защиты.

Описание

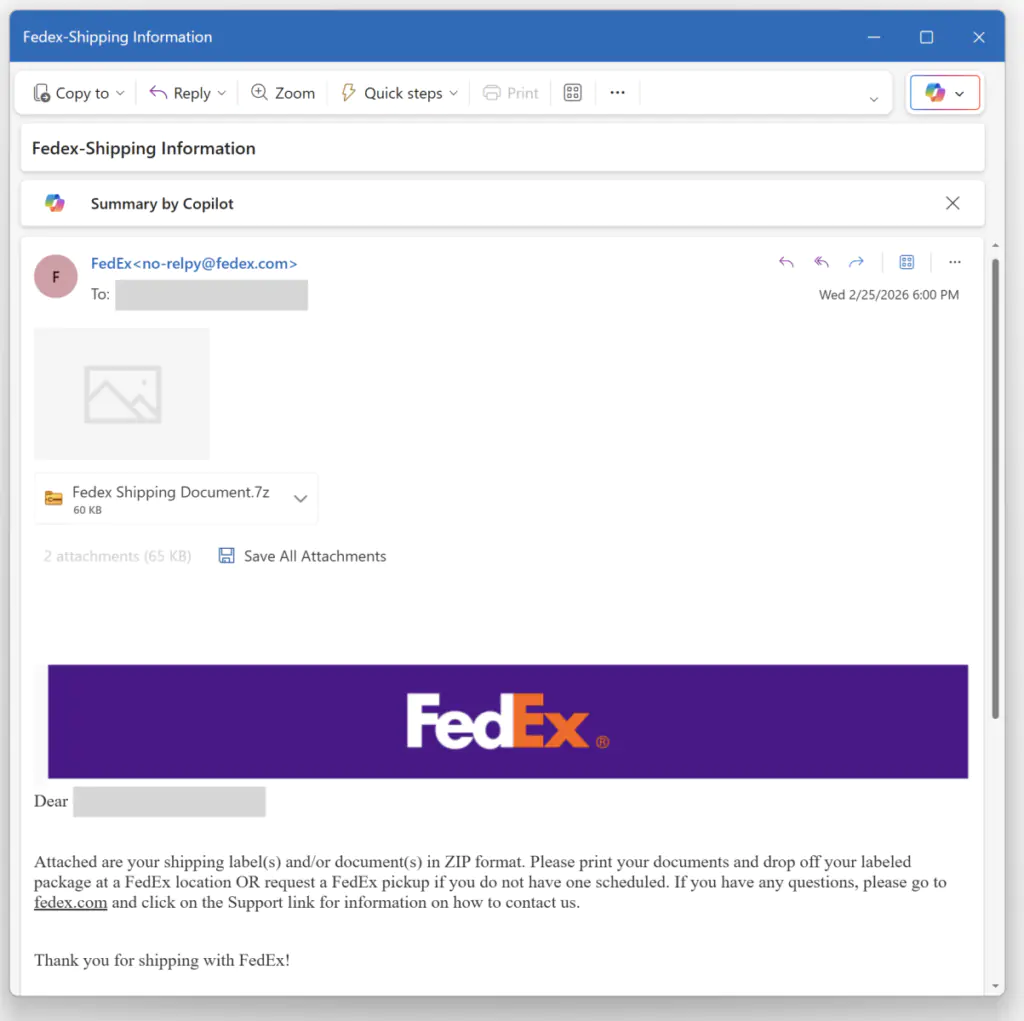

В рамках кампании жертвам приходит электронное письмо, имитирующее уведомление от Fedex о доставке. Вложение представляет собой архив «fedex_shipping_document.7z», содержащий пакетный файл Windows (.bat) с тем же именем. Несмотря на низкий показатель детектирования на VirusTotal (12 из 61), файл запускает цепочку действий, ведущих к компрометации системы. Изначально скрипт создаёт переменные окружения и обеспечивает своё закрепление в системе (persistence) через запись в раздел реестра Run. Для этого путь к копии скрипта в каталоге %APPDATA% сохраняется в переменной с использованием синтаксиса "!var!" вместо стандартного "%VAR%". Эта техника, активируемая командой "setlocal enableDelayedExpansion", является простым, но действенным методом усложнения статического анализа и обхода примитивных сигнатур, ищущих классические конструкции.

Следующим этапом скрипт вызывает однострочную команду PowerShell. Полезная нагрузка для PowerShell хранится в самом скрипте в конце в формате Base64. Применён интересный приём: первые символы закодированной строки специально подобраны так, чтобы затруднить её автоматическое извлечение такими инструментами, как base64dump. PowerShell извлекает её с помощью регулярного выражения, декодирует и передаёт на выполнение следующему экземпляру PowerShell. Расшифрованный код реализует несколько функций. Сначала создаётся мьютекс на компьютере жертвы - стандартный метод избежания повторного заражения одной системы. Любопытно, что в коде присутствуют зачатки механизмов противодействия анализу, например, получение количества ядер процессора, однако эта проверка нигде не используется, что может указывать на неполную или шаблонную реализацию.

Важным условием продолжения работы является наличие запущенного процесса «explorer.exe», что указывает на активный сеанс пользователя. Если процесс отсутствует, выполнение прекращается. Далее в коде обнаруживается длинная строка, закодированная в Base64, которая содержит дополнительную полезную нагрузку, зашифрованную алгоритмом AES. Скрипт извлекает вектор инициализации (IV) и соль, расшифровывает данные и передаёт их дальше. Расшифрованные данные представляют собой шелл-код следующего этапа атаки. Этот шелл-код затем внедряется в уже упомянутый процесс «explorer.exe», и в его адресном пространстве создаётся новый поток для выполнения. Такое поведение - инъекция кода в легитимный процесс - является классическим признаком использования загрузчиков семейства DonutLoader, часто применяемых для развёртывания финальной нагрузки.

Финальная стадия атаки приводит к установке на систему трояна XWorm. Этот вредоносный код после инъекции устанавливает соединение с командным сервером злоумышленников (C2) по адресу 204[.]10[.]160[.]190 на порт 7003. XWorm - это известный троян-бэкдор с широким функционалом, включающим сбор данных, выполнение произвольных команд, кража учетных данных и возможность организации DDoS-атак. Его появление в конце цепочки демонстрирует серьёзность намерений злоумышленников, выходящих за рамки простого фишинга.

Данный инцидент, несмотря на кажущуюся простоту начального вектора, служит напоминанием о нескольких ключевых аспектах современной киберзащиты. Во-первых, низкий процент детектирования на VirusTotal для начального файла подчеркивает недостаточность полагаться только на сигнатурные методы анализа. Во-вторых, атака эффективно использует легитимные компоненты операционной системы (cmd, PowerShell, explorer.exe) и методы обфускации, что требует от защитных решений глубокого поведенческого анализа. Для противодействия подобным угрозам специалистам рекомендуется ужесточить политики выполнения скриптов, в частности, ограничить использование PowerShell сценариями только из доверенных локаций, а также внедрять решения класса EDR, способные отслеживать цепочки выполнения процессов и выявлять подозрительные действия, такие как инъекция кода в легитимные процессы. Регулярное обучение пользователей по распознаванию подозрительных писем, даже от известных брендов, остаётся важнейшей мерой защиты первого рубежа. Как отмечается в анализе исследователя, именно многоэтапность и использование живых системных инструментов делают такие атаки устойчивыми к упрощённым методам защиты.

Индикаторы компрометации

IPv4 Port Combinations

- 204.10.160.190:7003

SHA256

- a02d54db4ecd6a02f886b522ee78221406aa9a50b92d30b06efb86b9a15781f5