В современном цифровом ландшафте доверие пользователей к результатам поисковых систем стало новым вектором для кибератак. Люди инстинктивно склонны считать сайты, занимающие первые позиции в выдаче Google или Яндекс, наиболее авторитетными и безопасными. Однако именно на этой психологической уловке играют угрозы, активно манипулируя алгоритмами поиска для продвижения вредоносных ресурсов. Недавний масштабный инцидент с поддельным установщиком мессенджера KakaoTalk, в результате которого было заражено более 5000 компьютеров, наглядно демонстрирует опасность и эффективность техники, известной как SEO-отравление (SEO poisoning).

Описание

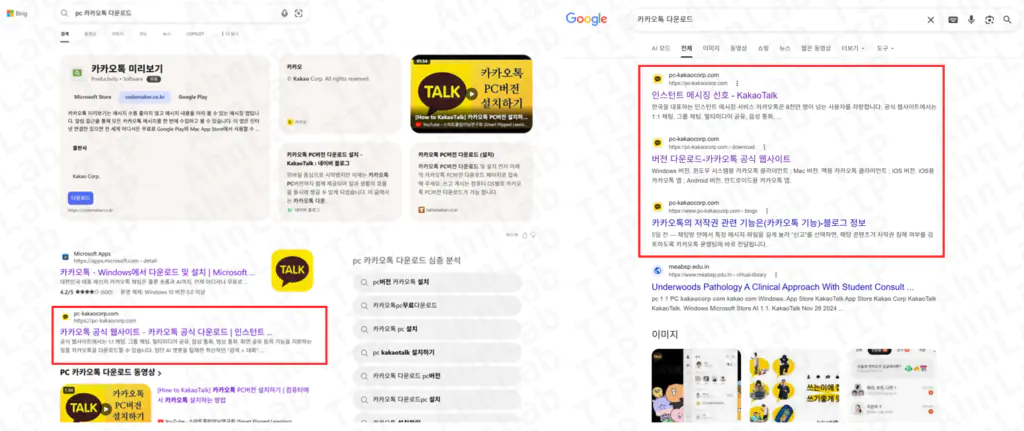

SEO-отравление - это метод атаки, при котором злоумышленники используют приемы поисковой оптимизации (SEO) для искусственного завышения позиций контролируемых ими вредоносных сайтов в результатах поиска по определенным ключевым запросам. Цель - заманить пользователей, ищущих официальное программное обеспечение или информацию, на тщательно сфабрикованный фейковый ресурс для последующего распространения вредоносных программ или кражи данных. В случае с KakaoTalk, при поиске настольной версии мессенджера, на первые позиции в Google и Bing выводился сайт "pc-kakaocorp[.]com", стилизованный под официальный, с использованием логотипов и персонажей бренда. Оттуда пользователи перенаправлялись для загрузки файлов "KakaoTalk_Setup_patched.RAR" или "KakaoTa2258.zip", содержащих вредоносную нагрузку.

Анализ вредоносного установщика, проведённый экспертами AhnLab Security Intelligence Center (ASEC), показал сложную многоэтапную атаку. Файл, подписанный недействительным сертификатом на имя китайской компании "NetEase", представлял собой NSIS-инсталлятор. В процессе его исполнения расшифровывались скрытые компоненты, создавались вредоносные файлы "Verifier.exe" и "AutoRecoverDat.dll", а также добавлялись исключения в Windows Defender для ослабления защиты. Для обеспечения закрепления в системе (persistence) происходила регистрация вредоносной библиотеки DLL. При этом, чтобы усыпить бдительность жертвы, инсталлятор также создавал легитимный файл "KakaoTalk_Setup.exe" и ярлык к нему на рабочем столе.

Основная вредоносная функциональность реализована через два компонента: "Verifier.exe" и "AutoRecoverDat.dll". Оба в конечном итоге загружают и исполняют ShellCode из файлов "GPUCache.xml" или "GPUCache2.xml", которые идентифицируются как вредоносное ПО семейства Winos4.0. Выбор файла для загрузки зависит от условий: существования мьютекса с определенным именем и наличия файла "ActivityLog.xml". Интересно, что в зависимости от загруженного ShellCode меняется и используемый командный сервер (C2), что указывает на гибкую инфраструктуру злоумышленников. Встроенный в ShellCode исполняемый файл DLL предоставляет злоумышленникам широкий спектр возможностей: от сбора системной информации и скриншотов до управления файлами и процессами. Критически важной является логика, позволяющая выполнять в памяти произвольные пакеты, полученные от C2, что открывает путь для загрузки и запуска дополнительного вредоносного кода по усмотрению атакующих.

Особенностью данной кампании стала проверка наличия на целевой системе специфических антивирусных продуктов, преимущественно используемых в Китае, - 360 Total Security и ZhuDongFangYu. Это, наряду с деталями реализации, позволяет предположить, что вредоносная программа изначально создавалась для распространения в китайскоязычном сегменте интернета. Независимо от результата этой проверки, вредоносное ПО обеспечивает своё постоянное присутствие в системе через создание запланированных задач в Планировщике заданий Windows.

Данный инцидент служит суровым напоминанием о том, что позиция в поисковой выдаче больше не является гарантией безопасности. Злоумышленники эксплуатируют привычку пользователей безоговорочно доверять первым результатам и нажимать кнопку загрузки для знакомых программ. Подделка таких глубоко интегрированных в повседневную жизнь приложений, как мессенджеры, может привести не только к компрометации отдельных устройств, но и к масштабным утечкам данных и финансовым потерям. Специалистам по информационной безопасности необходимо включать риски, связанные с SEO-отравлением, в программы обучения пользователей, делая акцент на обязательной проверке доменного имени сайта перед загрузкой любого ПО. Простым, но эффективным правилом должно стать посещение только официальных сайтов разработчиков, адреса которых следует набирать вручную или находить через проверенные источники, а не через общий поиск по названию продукта.

Индикаторы компрометации

IPv4

- 119.28.70.225

- 192.238.129.47

URLs

- https://download.i96l6.top/KakaoTalk_Setup_patched.rar

- https://pc-kakaocorp.com/

- https://xinjiapox.oss-ap-southeast-1.aliyuncs.com/KakaoTa2258.zip

MD5

- 0ab84f52d043f7a7af54bd4df0331d64

- 108849450dd8410bf6217c9a7af82ab3

- 29152e0473edef5defc6752dabd0c53d

- 56ad524a33e5bb1ae8fee88d41b33294

- 8cad997c53fa31274ef0f542535c83b3