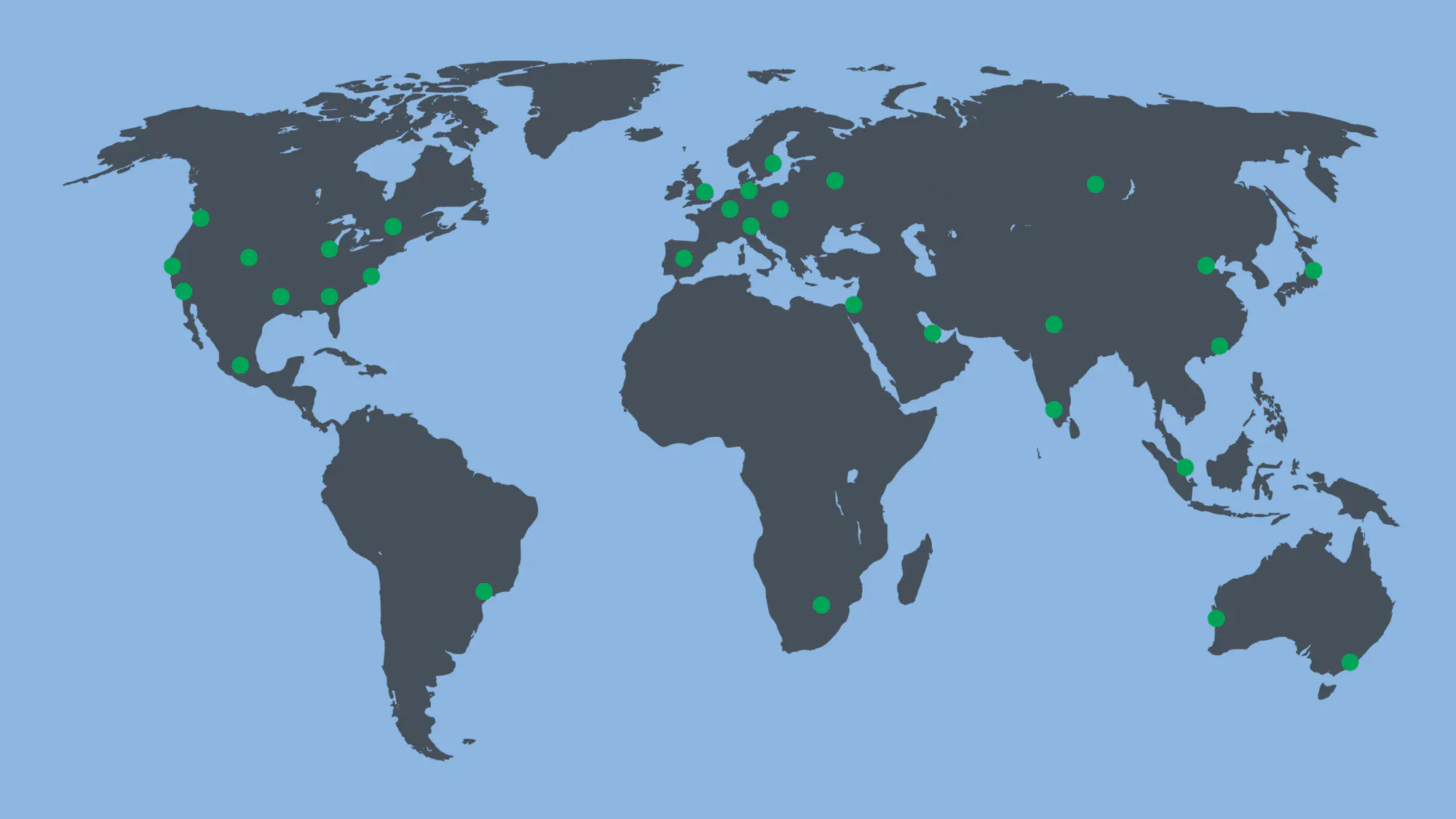

Современные веб-ресурсы сталкиваются с множеством угроз: DDoS-атаки, брутфорс, SQL-инъекции, сканирование уязвимостей и целевые взломы. Одним из ключевых векторов атаки является знание реального IP-адреса сервера, на котором размещен сайт.

Первый квартал 2025 года ознаменовался ростом сложности и масштабов кибератак, что потребовало от специалистов по информационной безопасности пересмотра стратегий защиты.

Ботнет Mirai (яп. «будущее») — один из самых разрушительных IoT-ботнетов в истории, впервые обнаруженный в 2016 году. Его уникальность заключается в использовании уязвимых интернет-вещей (IoT)— камер

Lazarus- это название, относящееся не к одной атакующей группе, а к совокупности многих подгрупп. Это название первоначально относилось к деятельности одной группы или группы очень ограниченного размера

Количество событий в секунду (events per second, EPS) - важный показатель для анализа производительности систем, таких как IT-инфраструктура, IoT-устройства, финансовые платформы и игровые сервисы.

Если на ваш сайт поступает слишком много трафика с разных IP-адресов с одним и тем же User-Agent, самый простой способ ограничить его - заблокировать User-Agent.

Ваша служба безопасности, скорее всего, использует множество каналов сбора информации об угрозах для обнаружения и блокирования угроз в вашей сети.

Log4Shell (CVE-2021-44228) - уязвимость, обнаруженная в библиотеке журналирования Log4j, позволяющая выполнить произвольный код в атакуемой системе. Библиотека Log4j присуствует во многих корпоративных приложениях.

curlmyip.ru - сервис позволяющий узнать свой внешний IP адрес.

ECH расшифровывается как Encrypted Client Hello. Это расширение протокола в контексте Transport Layer Security (TLS). ECH шифрует часть рукопожатия и маскирует указание имени сервера (SNI), которое используется для согласования сеанса TLS.