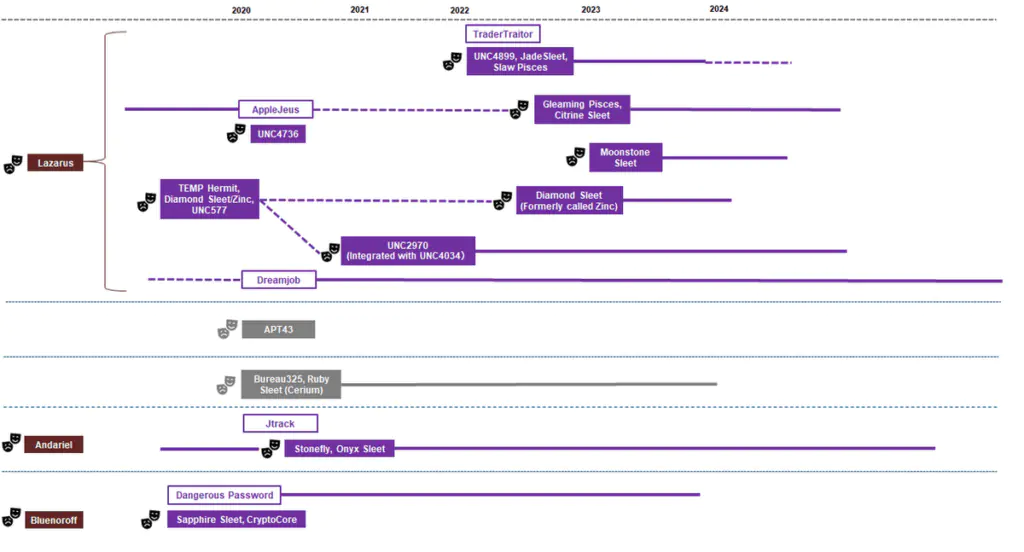

Lazarus- это название, относящееся не к одной атакующей группе, а к совокупности многих подгрупп. Это название первоначально относилось к деятельности одной группы или группы очень ограниченного размера, которая затем выросла в размерах и расширилась/разветвилась на множество подразделений, настолько увеличившись в размерах, что старое обозначение «Лазарь» стало использоваться как «Lazarus».

Характеристики групп подгрупп в филогении Lazarus

Количество слов, используемых для описания действий/групп атак линии Lazarus, огромно и со временем увеличивается. Кроме того, хотя это не ограничивается Lazarus, различные поставщики средств безопасности используют разные названия для одной и той же (под)группы, и точно так же в некоторых случаях разные названия используются для одного и того же вредоносного ПО, что крайне затрудняет восприятие общей картины.

Эта путаница усугубляется еще и тем, что каждый докладчик по-разному пишет свои аналитические отчеты, фокусируясь то на «имени группы атак (или подгруппы)», то на «имени кампании атаки». В некоторых отчетах в названии фигурирует «название атакующей кампании», но со временем это название цитируется как «название атакующей группы» в других отчетах, и так далее.

Терминология, используемая для описания общей активности атаки: Hidden Cobra, TraderTraitor

Термин, используемый для описания отдельных (или периодически повторяющихся) кампаний атак:

Operation Dreamjob, Operation In(ter)cception, AppleJeus, Dangerous Password, CryptoCore, SnatchCrypto, Contagious Interview, Operation Jtrack.

Dangerous Password и CryptoCore первоначально появились как названия групп атак, но затем в ряде случаев стали использоваться как названия кампаний.

Термины, обозначающие группы (подгруппы) атаки:

TEMP.Hermit, Selective Pisces, Diamond Sleet, Zinc, UNC577, Black Artemis, Labyrinth Chollima, NICKEL ACADEMY, APT38, Bluenoroff, Stardust chollima, CryptoMimic, Leery Turtle, Sapphire Sleet, TA444, BlackAlicanto, Jade Sleet, UNC4899, Slaw Pisces, Gleaming Pisces, Citrine Sleet, Andariel, Stonefly, Onyx Sleet, Jumpy Pisces, Silent Chiollima, Moonstone Sleet (может не быть подгруппой Lazarus)

Термин, который когда-то обозначал одну атакующую группу, а теперь относится к ее преемникам/ассоциированным группам, группам производных подгрупп и т. д:

Lazarus, Bluenoroff, APT38, Andariel

Действительно, некоторые из подгрупп Lazarus пересекаются по целям/задачам и TTP, поэтому, например, Citrine Sleet/UNC4736, Sapphire Sleet/CryptoMimic или Moostone Sleet, нацеленные на криптоактивы, политика противодействия может считаться практически неизменной.

Причины, по которым субъекты должны быть идентифицированы по подгруппам, рассматриваются ниже, но аргументы в пользу необходимости четкой идентификации подгрупп, особенно при работе с подгруппами Lazarus, основаны на следующих двух характеристиках/тенденциях, характерных для подгрупп Lazarus, которые затрудняют группировку субъектов Можно назвать следующие две характеристики/тенденции, которые затрудняют группировку субъектов.

Особенность: пересекающиеся ТТП в нескольких подгруппах

Как отмечают многие поставщики и аналитики в области безопасности, методы первоначальной компрометации, инфраструктура атак и вредоносное ПО совпадают у нескольких подгрупп.

Как объяснил JPCERT/CC Eyes, на данный момент выявлено несколько кампаний атак, использующих Linkedin в качестве первоначального доступа, и, как описано ниже, наблюдается тенденция к увеличению числа действий, использующих одни и те же методы атаки.

Характерные черты: появление групп, похожих на оперативные группы, и других групп, которые не ограничиваются традиционными формациями подгрупп.

В период с 2021 по февраль 2023 года в СМИ появились сообщения и материалы о новом APT, получившем название «Bureau325»; мало того, что ТТП «Bureau325» имеет общие черты с несколькими известными подгруппами линейки Lazarus, так еще было установлено, что он использует Kimsuky и, как предполагается, является группой/активностью, подобной целевой группе, которая не ограничена существующими групповыми формациями.

Кроме того, в марте 2023 года компания Mandiant опубликовала отчет об «APT43», в котором атакующая деятельность этого агента ранее часто указывалась как деятельность Kimsuky/Thallium, но команда аналитиков Mandiant перегруппировала ее и классифицировала как APT43. В отчете отмечается, что APT43 также обнаружил общие черты, такие как инструменты для разных (под)групп, что схоже с тенденцией Bureau 325.

Почему их следует идентифицировать по подгруппам?

Идентификация субъектов APT, как правило, сосредоточена на так называемых вопросах «атрибуции», таких как определение исполнителей, их происхождения, приписывание ответственности конкретным государствам и т. д. Причина, по которой люди не так заинтересованы в идентификации подгрупп Lazarus, заключается в фоновом характере вопросов «атрибуции».

Ниже приводятся причины, по которым такая точность необходима не только для так называемой «атрибуции», но и для выделения «подгрупп», которые являются лишь виртуальными подразделениями.

Причина 1: Обеспечение более эффективного среднесрочного и долгосрочного предотвращения ущерба с помощью оповещений и т. д.

Например, атаки через SNS, подобные тем, что были представлены в недавнем документе JPCERT/CC Eyes, ранее были направлены в основном на компании, связанные с криптографическими активами, а также на оборонную и авиационную промышленность, поэтому можно было направить предупреждения и т. д. на эти отрасли. Поскольку атаки были направлены на сотрудников целевой организации, с ними можно было бороться, оповещая каждую организацию в целевой области, обмениваясь информацией об индикаторах и т. д.

С другой стороны, многие подгруппы (и связанные с ними группы) и кампании атак, обнаруженные с конца 2023 года, имеют общую тенденцию к атакам на области, связанные с криптографическими активами, но некоторые из них также направлены на конфиденциальную корпоративную информацию, некоторые также используют атаки с выкупом (Moonstone Sleet), некоторые также направлены на ИТ. Задачи, целевые области, цели и организации становятся все более сложными, например те, что нацелены на незаконные валютные доходы ИТ-работников (атакующая кампания WageMole).

Если целевые области и цели каждой подгруппы удастся определить с большей степенью точности, то можно будет предоставлять точную информацию отдельным областям/организациям вместо слабых методов, таких как оповещения. Когда предупреждения выдаются об атаках, использующих уязвимости в конкретных областях или продуктах, если одни и те же субъекты нацелены на несколько областей или используют уязвимости в разных продуктах для первоначального проникновения, это интерпретируется как «мы не являемся целью/продукты, которые мы используем, не являются целью», и это предупреждающий эффект может не проявиться для организаций, входящих в целевую группу.

Причина 2: Для контрмер/контр-операций

Для того чтобы в будущем бороться с атаками APT-акторов в масштабах всей страны, важно точно фиксировать деятельность отдельных акторов в долгосрочной перспективе и анализировать точные угрозы, с которыми намерены действовать правительственные агентства и другие лица, стоящие за этими подгруппами Lazarus. Точный захват подгрупп очень важен.

За подгруппами стоит «организация» с формацией, правилами и формами управления, и «эффективность» различных мер противодействия должна быть разной.

Также крайне важно точно отразить взаимосвязь между действиями другой стороны и исполнителями и фоновыми образованиями, поскольку от того, какие меры противодействия могут быть приняты, зависят не только последствия контр-операций, но и потенциальные проблемы в связи с международным правом.

Причина 3: «Послание» атакующему

Многие аналитики угроз все больше внимания уделяют идентификации подгрупп, отчасти по контртактическим причинам, как указано выше в Причине 1, но также потому, что они считают, что «подгруппы» - это не виртуальные подразделения, а отражение деятельности, организационного фона и ресурсов реальных исполнителей. Это происходит потому, что.

Случаи, когда «раскрытие», такое как публичное присвоение авторства или публикация аналитических отчетов, может повлиять на деятельность самих субъектов угроз, ограничены, но, по крайней мере, оно может снизить процент успеха новых тактик, внедряемых злоумышленниками, или сделать их «устаревшими». Насколько APT заботятся о раскрытии информации на «нашей» стороне, в значительной степени не изучено и неизвестно, но, по крайней мере, если они раскрывают информацию с целью сдерживания или иного воздействия на сторону угрозы, например публичной атрибуции, то можно повлиять на цель (или цели), на которую они хотят повлиять. Однако, как минимум, точное определение и разъяснение подгрупп является минимальным требованием для раскрытия информации с целью воздействия на сторону угрозы, например, публичного присвоения, чтобы донести информацию до цели (исполнителя или организации-исполнителя), на которую вы хотите повлиять.

И прежде всего следует помнить, что точное раскрытие информации по подгруппам - это демонстрация способностей защищающейся/отвечающей стороны.

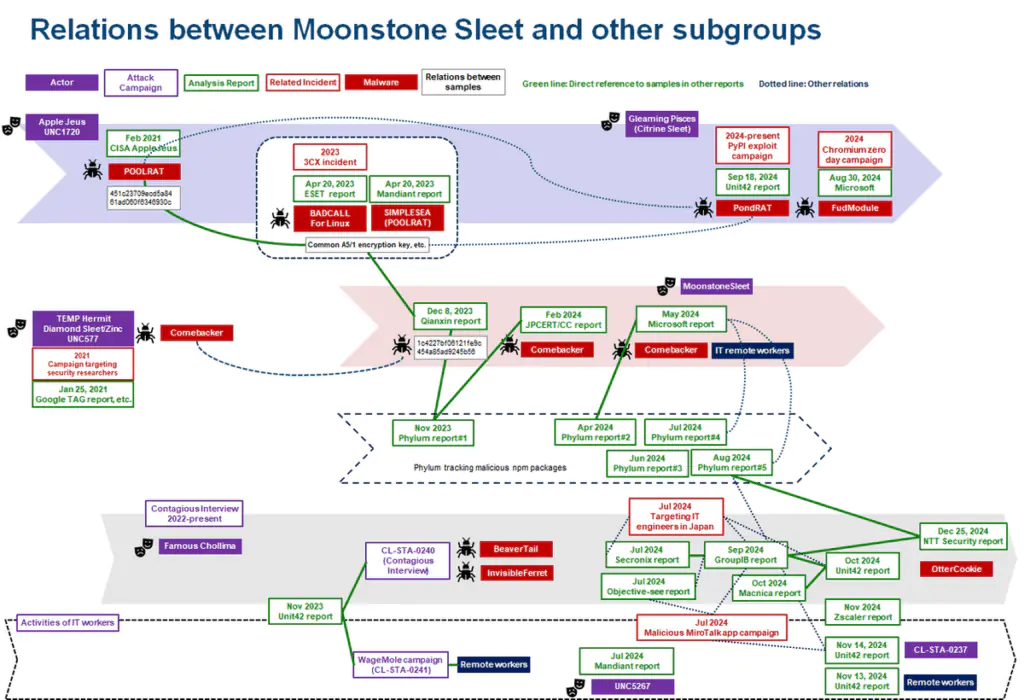

Пример из практики: подгруппы с пересекающимися тактиками для контактов через SNS и загрузки вредоносных пакетов npm

Как объясняется в недавней публикации JPCERT/CC Eyes, первоначальная тактика компрометации с использованием социальных сетей, таких как Linkedin, для связи с отдельными инженерами и загрузки вредоносных пакетов Python, пакетов npm и т. д. через PyPI и Github теперь широко используется несколькими подгруппами. Это стало обычным явлением для нескольких подгрупп.

Ниже приводится хронология действий нескольких подгрупп, использующих схожую/похожую тактику.

Moonstone Sleet

Области/цели: кража криптографических активов, атаки с целью выкупа, конфиденциальная информация в оборонной промышленности и т. д., незаконный заработок ИТ-работников.

В феврале 2024 года JPCERT/CC Eyes опубликовал сообщение, в котором вредоносный пакет Python был загружен через PyPI. Хотя CERT-JP проанализировали эту атаку как в конечном счете использующую Comebacker, аналогичные образцы были сообщены Qianxin в декабре 2023 года и впоследствии отслежены Microsoft в мае 2024 года под именем подгруппы Moonstone Sleet опубликовал, что он отслеживается под именем подгруппы Moonstone Sleet.

Microsoft заявила, что «нет прямого пересечения» с подгруппой, проводящей Contagious Interviews (см. ниже), с которой схожа ТТП.

ComeBacker - TEMP.Hermit (обозначение Мандианта. В прошлом также классифицировался как UNC577) / Diamond Sleet (обозначение Microsoft. Он был обнаружен в ходе кампании 2021 года против исследователей безопасности, проводимой TEMP.Hermit (Mandiant; в прошлом также классифицировался как Zinc), но информация о связи между группами атак снова скудна.

Gleaming Pisces (Citrine Sleet).

Связь с ранее классифицированными группами: актеры из Apple Jeus (UNC1720)

Целевые области: предприятия, связанные с криптоактивами, частные лица.

Подобно Moonstone Sleet, подгруппы, участвовавшие в ранних взломах с использованием PyPI, включают Gleaming Pisces (обозначение Unit42)/Citrine Sleet (обозначение Microsoft) в кампании 2024 PyPI exploit attack. PondRAT (обозначение Unit42), использовавшийся в кампании атак с использованием эксплойтов на PyPI в 2024 году, берет свое начало от PoolRAT (обозначение Unit42), который был опубликован CISA США в феврале 2021 года, когда оно предупредило общественность об атаке AppleJeus, а PoolRAT был обнаружен в скомпрометированной поставке 3cx в марте 2023 года. Он также был обнаружен в цепочке атаки.

Эти RAT используют общий ключ шифрования A5/1, и этот же ключ был обнаружен в образце, похожем на Comebacker, о котором сообщил Цяньсинь, описанный выше для Comebacker, а также в TEMP.Hermit/Diamond Sleet Hermit/Diamond Sleet был также подтвержден в атаках Citrine Sleet, и Microsoft отметила, что «существует совпадение в инфраструктуре и вредоносном ПО между Diamond Sleet и Citrine Sleet».

Contagious Intervew (название атакующей кампании)

Цели: кража криптоактивов, незаконный доход от ИТ-работников (*Wagemole - отдельная кампания, но была отмечена связь).

Об этой атаке сообщили Macnica в октябре 2024 года и NTT Security в декабре 2024 года, соответственно, чтобы связаться с ИТ-инженерами под видом запросов на собеседование по поводу работы. Впервые об этой атаке было сообщено компанией Unit42 в ноябре 2023 года, и, по данным Unit42, она была активна с 2022 года.

Атакующая кампания предположительно проводилась FAMAOUS CHOLLIMA, как классифицирует CrowdStrike, но в настоящее время неясно, является ли FAMOUS CHOLLIMA подгруппой Lazarus или имеет другое происхождение. На данном этапе это неизвестно.

Также было установлено, что эта деятельность связана с деятельностью Wagemole и CL-STA-0237 (обозначение Unit 42), которые также предположительно занимаются незаконной трудовой деятельностью (приобретение иностранной валюты) в иностранных ИТ-компаниях, выдавая себя за ИТ-техников из Северной Кореи, известных как «ИТ-работники».

Как уже упоминалось выше, в настоящее время Microsoft классифицирует деятельность Moonstone Sleet и Contagious Interview как отдельные виды деятельности, однако вредоносные пакеты npm, используемые в обоих видах деятельности, постоянно отслеживаются компанией Phylum, и был опубликован ряд отчетов.

Организация взаимоотношений между различными подгруппами в настоящее время

В этой статье описывается и сравнивается деятельность Moonstone Sleet, атакующей кампании Contagious Interview и Gleaming Pisces (Citrine Sleet), которые используют один и тот же метод первоначальной компрометации - загрузку вредоносных пакетов npm и т. д. после того, как с ними связываются в основном через SNS. Деятельность других подгрупп, связанных с Lazarus, и эволюция их названий по категориям/вендорам безопасности с течением времени представлены ниже.

В будущем могут появиться новые подгруппы, а аналитики по безопасности, вероятно, изменят классификацию, и информация будет меняться одна за другой. В будущем мы хотели бы создать систему, которая сможет гибко собирать и организовывать такую информацию.

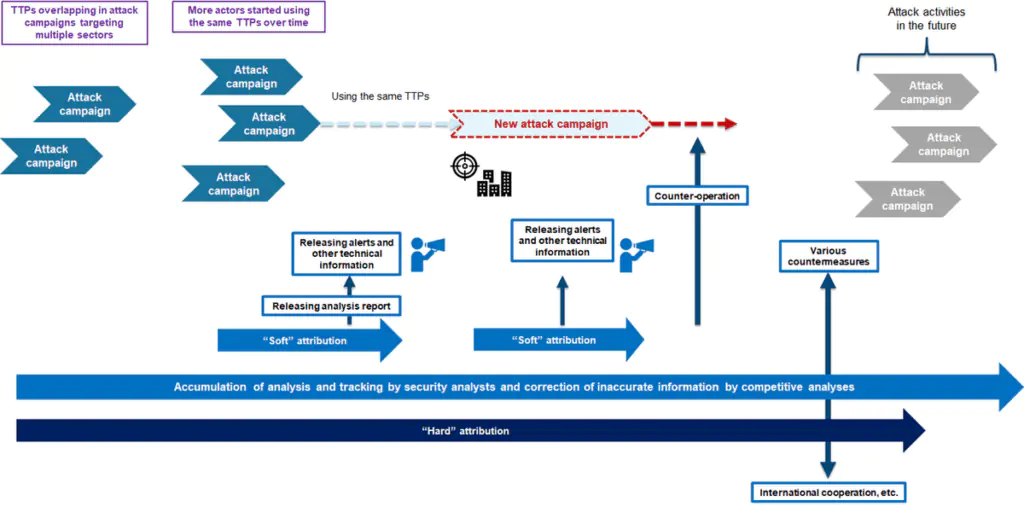

Заключение

Атрибуция - это понятие, которое обычно используется в индустрии безопасности и делится на два типа: «атрибуция» в строгом смысле международного права и уголовного процесса и «атрибуция» в обычном смысле. Автор называет первое «жесткой» атрибуцией, которая заключается в идентификации и присвоении ответственности лицу или организации, фактически причастным к преступлению, а второе - «мягкой» атрибуцией, которая относится к идентификации и присвоению ответственности «действующим лицам». Последнее называется «мягкой» атрибуцией и (само собой разумеется) делится на виртуальные группы, такие как «актеры/группы атаки» и профилирование.

Даже если детализация доказательств недостаточна для «жесткой» атрибуции, существует «мягкая» атрибуция, способствующая развертыванию точных предупреждений и информации о контрмерах, и наоборот. С другой стороны, существует «жесткая» атрибуция, которая может быть технически не готова к своевременному реагированию, но необходима для принятия долгосрочных контрмер и т. д.

Хотя здесь недостаточно места, чтобы охватить различные технические и нетехнические вопросы, связанные с атрибуцией, автор считает, что «раскрытие информации» будет важным вопросом в будущем.

Раскрытие результатов атрибуции является важным достижением для аналитиков с частной стороны и важным PR-мероприятием для профессиональных компаний как коммерческих предприятий. По сравнению с возможностями продуктов и услуг, которые сложно визуализировать, (мягкие) отчеты об атрибуции, которые легко понять и сказать: «Вот что мы обнаружили», важны для поддержания здоровья рынка безопасности.

С другой стороны, атрибуция - это еще и «результат» для правительства. Если оставить в стороне споры об эффективности публичной атрибуции, то это ценная возможность «визуализировать», почему администрация собирает информацию об ущербе, и, как уже говорилось выше, это также возможность показать другой стороне, на что способна страна.

На чьей бы стороне вы ни были, приоритетом является получение результатов, а раскрытие технически неопределенных результатов атрибуции влечет за собой ряд недостатков, которые уже обсуждались в данной работе. Эффективность раскрытия информации также должна быть проверена.

Прежде всего, не следует забывать, что так называемая «разведки угроз», включая результаты атрибуции, генерируется не самими отправителями информации, а пострадавшими организациями и аналитиками, участвующими в реагировании на месте событий, и играет чрезвычайно важную роль. Раскрытие информации - чрезвычайно сложный акт, который затрагивает не только сторону угрозы, но и многие другие стороны, вовлеченные в инцидент, такие как пострадавшая организация, аналитики и поставщики продуктов, а также стороны, оповещающие об инциденте. В то время как сами методы атрибуции все еще находятся в зачаточном состоянии, раскрытие такой информации поднимает еще много нерешенных вопросов. Мы часто обсуждали различные вопросы, связанные с «раскрытием информации», и, как и в случае с оповещениями и аналитическими отчетами, мы хотели бы продолжить рассмотрение этой темы, а не просто «опубликовать и покончить» с информацией о поднятых вопросах.