Киберпреступники активно совершенствуют методы социальной инженерии, всё чаще атакуя не технические уязвимости программного обеспечения, а психологию пользователей и доверие к легитимным сервисам. Новая широкомасштабная фишинговая кампания демонстрирует опасную тенденцию: злоумышленники научились скрытно красть учётные данные, используя встроенный и законный механизм Microsoft для аутентификации устройств с ограниченным вводом, известный как Device Code Flow. Этот метод, предназначенный для IoT-оборудования, становится мощным оружием в руках мошенников, позволяя обходить многие традиционные средства защиты.

Описание

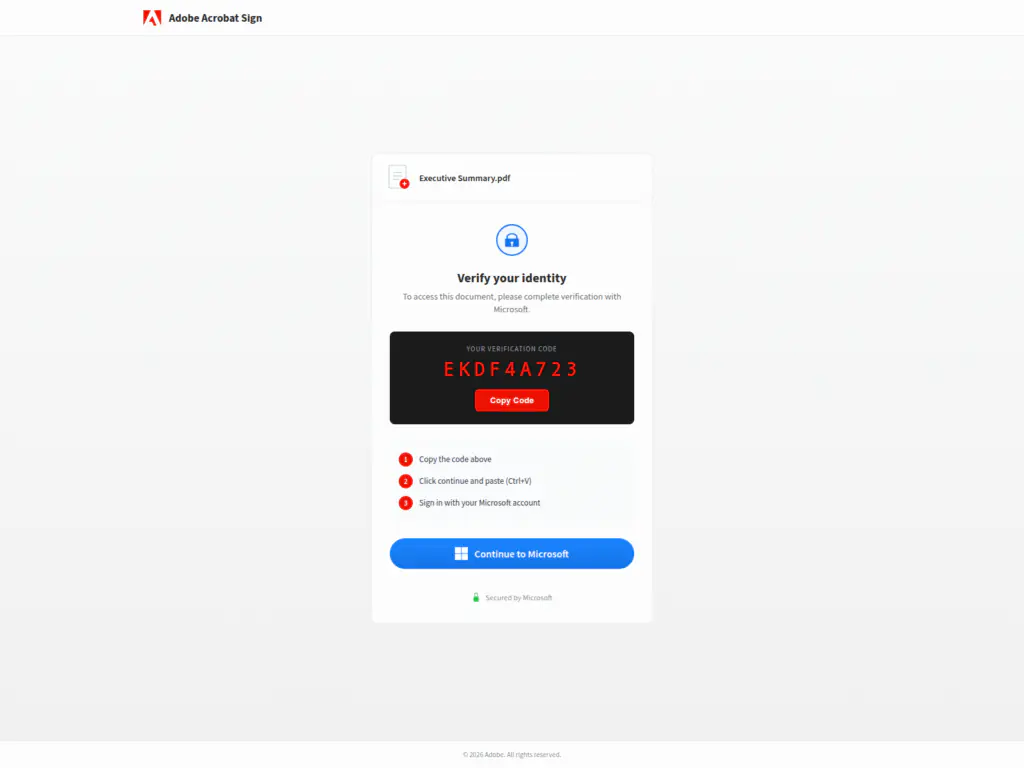

Атака начинается с классического фишингового письма, содержащего ссылку. В данном случае злоумышленники использовали домены на платформе Cloudflare Workers ("workers.dev"), что само по себе не является редкостью. Однако интересна структура URL: она включает имя учётной записи отправителя, что призвано вызвать дополнительное доверие у жертвы. Перейдя по ссылке, пользователь попадает на страницу, искусно имитирующую интерфейс Adobe для загрузки документа. Страница сообщает, что для доступа к файлу необходимо пройти верификацию с помощью кода, и предлагает кнопку "Продолжить в Microsoft".

Ключевой элемент атаки - использование протокола Device Code. При нажатии на кнопку открывается новое окно браузера, ведущее на официальный домен Microsoft "login.microsoftonline.com". В этот момент скрипт на фишинговой странице в фоновом режиме взаимодействует с сервером злоумышленников, который инициирует сессию Device Code в Microsoft Entra (ранее Azure AD). Пользователю отображается сгенерированный Microsoft код, который автоматически копируется в буфер обмена. Далее жертве предлагается вставить этот код в открывшееся легитимное окно авторизации Microsoft.

Вся хитрость в том, что этот код привязан не к сессии пользователя, а к OAuth-приложению, контролируемому злоумышленниками. Когда ничего не подозревающий сотрудник вводит код на официальном сайте Microsoft и подтверждает вход, он фактически предоставляет атакующему токены доступа (access token) и обновления (refresh token) от своего аккаунта. Эти токены дают злоумышленнику те же права, что и сам пользователь, в рамках разрешений приложения, под которое маскируется атака. Часто это высокопривилегированные приложения вроде Azure CLI. После успешной кражи токенов фишинговая страница незаметно перенаправляет пользователя на настоящий сайт Adobe.com, чтобы замести следы и не вызывать подозрений.

Эксперты, изучавшие эту кампанию, отметили несколько технических деталей, повышающих её эффективность. Во-первых, фишинговые страницы используют антибот-токены, чтобы блокировать автоматический анализ со стороны сканеров безопасности. Во-вторых, серверная часть атакующих постоянно опрашивает Microsoft, ожидая, когда пользователь введёт код, и обновляет его до истечения срока жизни. В-третьих, для рассылки писем используются скомпрометированные корпоративные домены с историей в 9-31 год, что помогает обходить фильтры репутации. Аналитики также создали специальные запросы на языке Kusto (KQL) для поиска подобных событий в журналах Entra ID.

Основная опасность этой атаки заключается в её скрытности и использовании доверенных инфраструктур. Поскольку конечный этап аутентификации происходит на настоящем сайте Microsoft, классические решения для защиты от фишинга, ищущие поддельные формы ввода логина и пароля, могут оказаться бесполезны. Более того, после компрометации злоумышленник получает не просто пароль, а OAuth-токены, которые сложнее отозвать и обнаружение которых требует мониторинга специфических событий. Угроза особенно актуальна для организаций, использующих Microsoft 365, так как полученные токены могут открыть доступ к корпоративной почте, документам в OneDrive и SharePoint, а при достаточных привилегиях - и к инфраструктуре Azure.

Для специалистов по информационной безопасности этот инцидент служит напоминанием о необходимости мониторинга нестандартных методов аутентификации. События Device Code в журналах входа (SigninLogs) должны тщательно анализироваться, особенно если они исходят от неуправляемых устройств, не зарегистрированных в Entra ID, или совершаются пользователями, которые никогда ранее не использовали этот протокол. Поведенческие аналитики, отслеживающие первый случай использования Device Code для конкретного пользователя за последние 30 дней, являются высокоэффективным средством обнаружения. Кроме того, появление ссылок на домены "workers.dev" в корпоративной переписке должно автоматически становиться поводом для расследования. В конечном счёте, защита от таких изощрённых атак требует комбинации технического мониторинга, регулярного обучения пользователей распознаванию уловок и принципа нулевого доверия (Zero Trust), минимизирующего ущерб даже в случае компрометации отдельных учётных данных.

Индикаторы компрометации

Domains

- index-2ml.raygoodchild-pressandstarkey-com-s-account.workers.dev

- index-2so.aarathe-ramraj-tipgroup-com-au-s-account.workers.dev

- index-4f7.iswira-trlaw-co-id-s-account.workers.dev

- index-955.steve-philanthrope-co-uk-s-account.workers.dev

- index-aj9.michelleteh-surgipro-com-sg-s-account.workers.dev

- index-doz.john-winter-ruxleyventures-com-s-account.workers.dev

- index-dz5.ola-abdelraouf-torjoman-com-s-account.workers.dev

- index-dzd.olivia-nextboatworks-com-s-account.workers.dev

- index-fkz.gavint-cibcommunications-co-uk-s-account.workers.dev

- index-iko.bo-bo-rasmussen-com-s-account.workers.dev

- index-j38.admin-ypo-bm-s-account.workers.dev

- index-kgz.accounts-monacosolicitors-co-uk-s-account.workers.dev

- index-lb3.sam-butlersherborn-co-uk-s-account.workers.dev

- index-mhq.sandra-solorzano-duncanfamilyfarms-net-s-account.workers.dev

- index-n90.jean-louis-weemaes-skyebase-be-s-account.workers.dev

- index-pqx.mathieu-greppo-phoeniciabeirut-com-s-account.workers.dev

- index-q6t.lisa-trellisjewellery-co-uk-s-account.workers.dev

- index-r61.yvonne-womeninfootball-co-uk-s-account.workers.dev

- index-swq.alain-damasckinvestments-com-s-account.workers.dev

- index-vma.aparna-gulati-eshipfinance-com-s-account.workers.dev

- index-wnc.mtaj-leaddevelopment-ae-s-account.workers.dev

- index-x57.audrey-chan-burdaluxury-com-s-account.workers.dev

- index-yv6.oliver-thevaluexchange-co-uk-s-account.workers.dev

- index-zim.abell-servproofnewhanover-com-s-account.workers.dev

Emails

- aarathe.ramraj@tipgroup.com.au

- abell@servproofnewhanover.com

- accounts@monacosolicitors.co.uk

- admin@ypo.bm

- alain@damasckinvestments.com

- aparna.gulati@eshipfinance.com

- audrey.chan@burdaluxury.com

- bo.bo@rasmussen.com

- gavint@cibcommunications.co.uk

- iswira@trlaw.co.id

- jean-louis.weemaes@skyebase.be

- john.winter@ruxleyventures.com

- lisa@trellisjewellery.co.uk

- mathieu.greppo@phoeniciabeirut.com

- michelleteh@surgipro.com.sg

- mtaj@leaddevelopment.ae

- ola.abdelraouf@torjoman.com

- oliver@thevaluexchange.co.uk

- olivia@nextboatworks.com

- raygoodchild@pressandstarkey.com

- sam@butlersherborn.co.uk

- sandra.solorzano@duncanfamilyfarms.net

- steve@philanthrope.co.uk

- yvonne@womeninfootball.co.uk