Исследователи кибербезопасности из подразделения Unit 42 компании Palo Alto Networks выявили целенаправленную кампанию против военных организаций, в рамках которой используются тщательно подготовленные фишинговые приманки на тему дипломатической и оборонной деятельности. Особое внимание злоумышленники уделили имитации официальных коммуникаций, связанных с ежегодными учениями НАТО и крупными международными выставками вооружений. Подобные атаки, направленные на получение доступа к секретной или стратегической информации, представляют повышенную угрозу национальной безопасности и требуют от специалистов по защите данных предельной бдительности.

Описание

Кампания, которую отчёт описывает, отличается высоким уровнем социальной инженерии. Вредоносные электронные письма и документы маскировались под легитимные материалы, связанные с ключевыми событиями в мире обороны и международного сотрудничества. В частности, одной из основных приманок выступили учения НАТО под кодовым названием Steadfast Dart. Это ежегодное командное учение, в ходе которого отрабатываются процедуры быстрого развертывания сил альянса, что делает любую связанную с ним переписку крайне актуальной и правдоподобной для сотрудников военных ведомств стран-членов или партнёров организации.

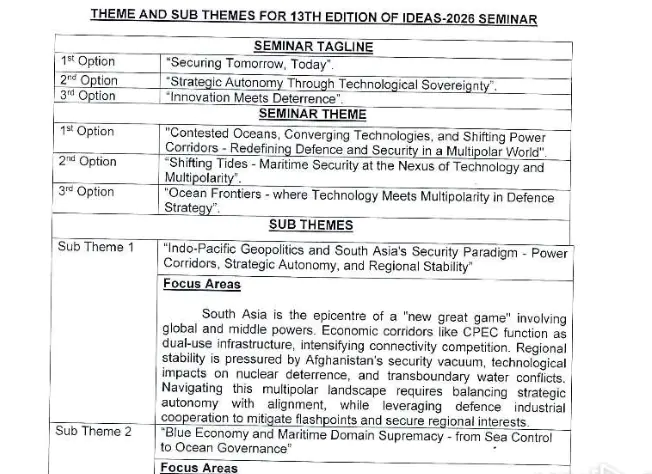

Второй значимой темой для фишинговых атак стала Международная оборонная выставка и семинар (IDEAS), проходящая в Пакистане. Это крупное событие привлекает официальные делегации, производителей вооружений и военных экспертов со всего мира. Поддельные приглашения, информационные бюллетени или уведомления, якобы исходящие от организаторов подобных выставок, являются классическим вектором для компрометации лиц, имеющих отношение к оборонно-промышленному комплексу. Злоумышленники рассчитывают на то, что получатель, заинтересованный в участии или отслеживании таких мероприятий, с большей вероятностью откроет вложение или перейдёт по опасной ссылке.

С технической точки зрения, подобные кампании часто являются первым этапом цепочки сложной атаки, известной как целенаправленное фишинговое письмо. После успешного вовлечения жертвы, например, через открытие заражённого документа формата Office, на компьютер может быть загружена вредоносная полезная нагрузка. Это позволяет злоумышленникам получить точку опоры в сети, начать разведку и горизонтальное перемещение для поиска ценных данных. Цели таких операций варьируются от промышленного шпионажа и хищения интеллектуальной собственности до сбора разведданных о дислокации войск, военных планах или характеристиках новой техники.

Использование тем, связанных с НАТО и международной оборонной дипломатией, указывает на возможную государственную или полугосударственную принадлежность угрозы. Подобные группы, часто классифицируемые как APT, обладают значительными ресурсами для проведения длительной разведки целей и разработки контекстуально релевантных приманок. Их деятельность редко бывает случайной и обычно встроена в более широкие стратегические или геополитические интересы.

Последствия успешных атак такого масштаба выходят далеко за рамки единичного случая компрометации почтового ящика. Они могут привести к утечке секретных документов, нарушению логистических цепочек, срыву учений или даже к получению противником информации, способной повлиять на баланс сил в регионе. Для оборонных предприятий ущерб может выражаться в потече коммерческой тайны и многомиллионных убытках, связанных с кражей результатов дорогостоящих исследований и разработок.

Выявление этой кампании исследователями Unit 42 служит своевременным напоминанием для всех организаций, работающих в сфере обороны и международной безопасности. Кибергигиена и обучение сотрудников распознаванию фишинговых атак остаются критически важными, но недостаточными мерами. Современные угрозы требуют многослойного подхода к защите, включающего продвинутые системы обнаружения вторжений, анализ поведения пользователей и конечных точек, а также постоянный мониторинг угроз для выявления новых тактик и техник, описанных, например, в матрице MITRE ATT&CK. В конечном итоге, устойчивость к целенаправленным атакам определяется не только технологиями, но и способностью организации оперативно реагировать на инциденты и постоянно адаптировать свою стратегию безопасности к меняющейся тактике противника.

Индикаторы компрометации

IPv4

- 91.132.94.156

- 95.156.205.106

SHA256

- 06d8d105341c730905eafd3081111a25615dd96e9f60e3ea172dfa872f460594

- 2225a3bc676e6ae8032b316bb9d12ef0f6cd9c1820dd66ebb3e07162a9364d0b

- 22ac86235100da817b2031a3835796b7584b2626d0a11084b8bae303c75fd088

- 320a7cce21e7eb82667f50c31d06c12f5437e8d8efb1169906bc534e9fe60133

- 6a814363f99f742c469b37530f3b3d55488d3751c135ab902016703462279f49

- 6c3dd8a93b724bdb40ae11cb1af451274727264b245a5ce705f3786f2807ce20

- 8cf9b52cb98dcbbc9e3af8c1924d2c536269871742f2ef793b5a523e641272ab

- 8e3504900564d524665f4862bf01e87de4a967bd8bc2c4c375d463d4a4221bd2

- bc6e27303d716c288c790babb433889404e0dc7702cc2a0562a3526eb63e5f07

- f713df8ee25318637326d84bf132c1da4194e9a599a353328fa050d2bf10d423