Индустрия криптовалют снова в центре внимания киберпреступников, но на этот раз атаки приобрели системный характер, нацелившись на всю цепочку поставок - от платформ для стейкинга до провайдеров программного обеспечения для бирж и самих обменных площадок. Исследовательская группа Ctrl-Alt-Intel задокументировала кампанию, в которой злоумышленники комбинировали эксплуатацию известных уязвимостей в веб-приложениях с хищением данных из облачных сред Amazon Web Services (AWS) с использованием валидных учетных данных. Анализ техник, инструментов и инфраструктуры указывает на возможную связь с группировками, аффилированными с КНДР (DPRK). Это не просто попытка кражи средств, а целенаправленная операция по сбору исходного кода, секретов и конфигураций для будущих атак.

Описание

От веб-уязвимостей к облачным данным: многоэтапный цикл атаки

Кампания демонстрирует классический пример многоэтапного взлома. На этапе первоначального доступа злоумышленники использовали две основные точки входа. Во-первых, они массово сканировали интернет на наличие систем, уязвимых к React2Shell (CVE-2025-55182) - критической уязвимости в React-приложениях, позволяющей выполнять произвольные команды на сервере. Целями стали криптовалютные стейкинг-платформы. Исследователи обнаружили в открытых директориях злоумышленников архив исходного кода одного такого продукта для стейкинга USDT, содержащий конфиденциальные переменные окружения, включая приватные ключи кошельков. Интересно, что на скомпрометированном сервере также были обнаружены следы деятельности других, не связанных групп, что говорит о высокой активности вокруг данной уязвимости.

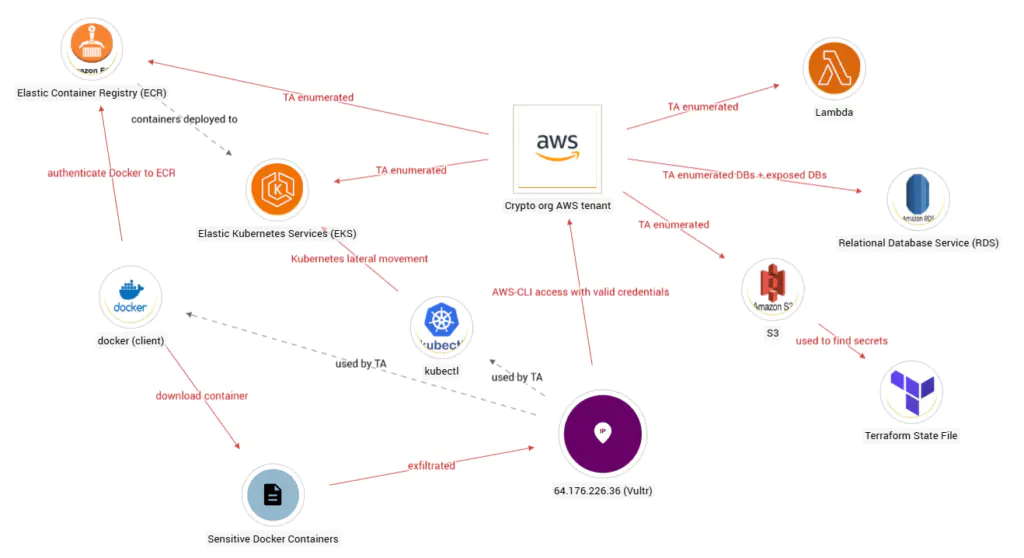

Вторым, и наиболее разрушительным, вектором стал доступ к арендатору AWS, принадлежащему криптобирже, с использованием предварительно полученных валидных токенов доступа AWS. Откуда именно были похищены эти токены, остаётся неясным, однако их наличие позволило злоумышленникам действовать как привилегированные пользователи в облачной среде. После проверки работоспособности учётных данных с помощью команды "aws sts get-caller-identity", атакующие приступили к методичному исследованию окружения.

Методичный разворот в AWS: от перечисления к эксфильтрации

Используя AWS Command Line Interface (CLI), злоумышленники провели исчерпывающую разведку. Они перечислили сервисы S3 (объектное хранилище), RDS (управляемые базы данных), EC2 (виртуальные серверы), Lambda (бессерверные функции), EKS (управляемый Kubernetes) и IAM (управление идентификацией и доступом). Особый интерес представляли S3-бакеты. Анализ истории команд в ".bash_history" показывает, что злоумышленники искали в них файлы конфигураций Kubernetes (".kube"), приватные ключи (".pem", ".key"), а также любые файлы с упоминанием "env", "secret", "pass" или "cred". Ключевой находкой стали файлы состояния Terraform ("Terraform.tfstate"), которые часто содержат в открытом виде чувствительные данные, такие как пароли к базам данных, имена ресурсов и IP-адреса. Атакующие выгружали эти файлы и фильтровали их с помощью "grep" в поисках ценной информации.

Обладая этими данными, группа перешла к этапу латерального перемещения. Обнаружив кластер Elastic Kubernetes Service (EKS), они использовали скомпрометированные права IAM для обновления файла "kubeconfig" и получения доступа к кластеру через "kubectl". Это позволило им перечислить поды (pods) и получить детальную информацию о запущенных в них контейнерах. Конечной целью стала эксфильтрация Docker-образов из Elastic Container Registry (ECR). Аутентифицировавшись с помощью тех же IAM-учётных данных, злоумышленники выгрузили пять образов, содержащих проприетарное программное обеспечение криптобиржи, и сохранили их в архивы формата ".tar" для последующего выноса. Параллельно они обращались к AWS Secrets Manager - централизованному хранилищу секретов - и извлекали из него учётные данные, а также клонировали приватные Git-репозитории.

Инфраструктура и возможная атрибуция

Инфраструктура, использованная в атаках, базировалась в Южной Корее. Основной сервер управления атаками был связан с доменом "itemnania[.]com". Примечательной техникой уклонения от обнаружения стало использование SSH-подключений по IPv6-адресу, что может быть менее заметно для систем защиты, сконфигурированных в первую очередь для мониторинга IPv4-трафика. Кроме того, исследователи обнаружили следы использования южнокорейских узлов VPN-сервиса FlyVPN для доступа к этой инфраструктуре. Для управления и контроля (C2) злоумышленники развернули сервер VShell на порту 8082 и настроили обратный прокси FRP на порту 53, что маскирует трафик под легитимный DNS-запрос.

Конвергенция нескольких факторов позволяет с умеренной уверенностью связать эту кампанию с группами, аффилированными с КНДР. Во-первых, целевой отбор исключительно организаций криптовалютного сектора, включая поставщиков по цепочке, соответствует известной модели поведения группировок TraderTraitor (UNC4899), атаковавших JumpCloud и Safe{Wallet}. Во-вторых, продвинутая работа в облаке AWS с использованием валидных токенов наблюдалась в инциденте с ByBit. В-третьих, эксплуатация уязвимости React2Shell также фиксировалась в кампаниях, связанных с КНДР, в конце 2025 года. Наконец, использование южнокорейской инфраструктуры и VPN может быть тактическим выбором для снижения задержек и усложнения атрибуции, маскируя активность под внутреннего противника. Однако существуют и осложняющие факторы: отсутствие уникального вредоносного ПО КНДР в наблюдаемых артефактах и использование китайского фреймворка VShell, который не является эксклюзивным для какой-либо одной группы. Подробный разбор методов и индикаторов компрометации представлен в исследовании Ctrl-Alt-Intel.

Выводы и рекомендации для защитников

Данная кампания наглядно демонстрирует эволюцию угроз для криптоиндустрии: от прямых взломов кошельков к сложным, многоэтапным операциям по сбору интеллектуальной собственности и компрометации всей технологической цепочки. Защита должна быть многослойной. Критически важно оперативно применять патчи, особенно для публично доступных веб-приложений, как в случае с CVE-2025-55182. В облачных средах необходимо строго следовать принципу наименьших привилегий (PoLP) для IAM-ролей, регулярно аудировать выданные разрешения и обеспечивать ротацию долгоживущих токенов доступа. Файлы состояния Terraform и другие конфигурации, содержащие секреты, ни в коем случае не должны храниться в открытом виде в S3. Мониторинг необычной активности, такой как массовое перечисление сервисов AWS с одного аккаунта, попытки экспорта ECR-образов или изменение настроек публичной доступности RDS-инстансов, должен быть налажен в SOC (Security Operations Center). Для организаций в криптосекторе эти меры перестают быть рекомендациями, а становятся обязательным условием выживания в условиях целенаправленных атак государственного и полугосударственного уровня.

Индикаторы компрометации

IPv4

- 64.176.226.36

IPv6

- 2401:c080:1c01:c6:5400:5ff:fec1:ccc9

Domains

- itemnania.com

MD5

- 1c6770917d13fce1347f0cea9c9b86b0

- 42bd7c130c146246c88dc3462b0d21dd

- 8f633ade35df4f992eb28a2c5bc37cef