В дикой природе (in the wild) обнаружена одна из самых функциональных на сегодняшний день систем браузерного шпионажа, распространяемая через фишинговый сайт, идеально копирующий страницу безопасности аккаунта Google. В отличие от традиционных вредоносных программ, эта атака не требует установки классического приложения и не эксплуатирует уязвимости в браузере. Вместо этого злоумышленники превращают сам браузер жертвы в мощный инструмент слежения, используя легальные веб-технологии и социальную инженерию. Под видом рутинной проверки безопасности пользователя шаг за шагом убеждают предоставить доступ к уведомлениям, контактам, геолокации в реальном времени и содержимому буфера обмена.

Описание

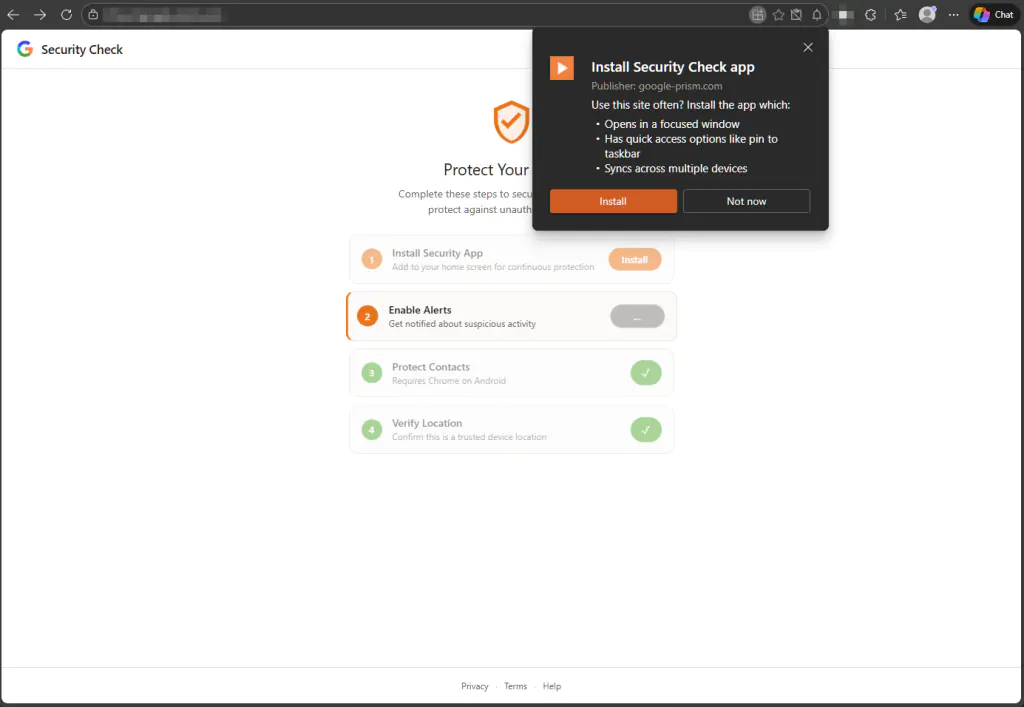

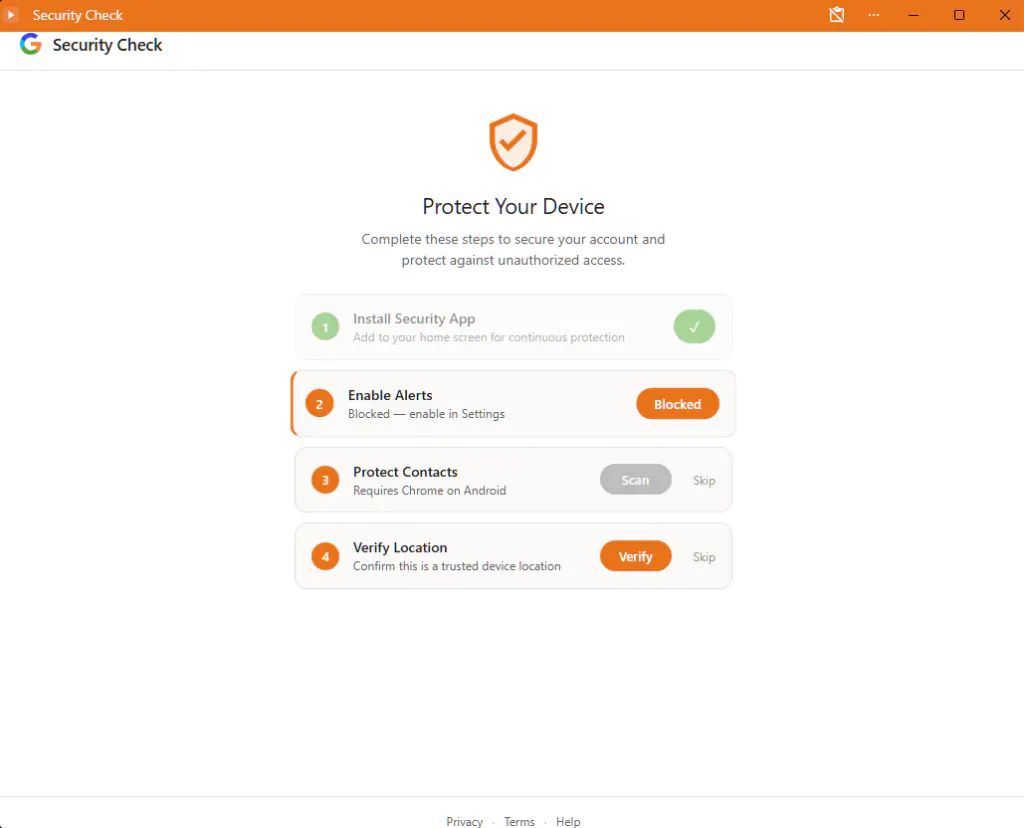

Как указано в исследовании экспертов по безопасности, атака начинается с имитации настоящего предупреждения от Google. Жертва видит всплывающее окно, предлагающее пройти проверку безопасности. Если пользователь соглашается, его перенаправляют на поддельный сайт, который убедительно воспроизводит интерфейс Google. Ключевым элементом атаки является предложение «установить» инструмент проверки как прогрессивное веб-приложение, PWA (Progressive Web App). После установки PWA запускается в собственном окне без адресной строки браузера, что окончательно стирает у жертвы сомнения в подлинности «приложения». В ходе тестирования исследователи прошли четыре шага, каждый из которых был представлен как защитная мера.

На первом этапе происходит установка PWA на домашний экран. Далее сайт запрашивает разрешение на показ уведомлений под предлогом включения «сигналов безопасности». Веб-пуш-уведомления предоставляют злоумышленникам постоянный канал связи, который может работать, даже когда PWA не открыто. Третий шаг использует легальный API выбора контактов (Contact Picker API). Пользователю предлагают выбрать контакты для «проверки безопасности», после чего интерфейс показывает подтверждение, например, «X контактов защищено». Однако сетевой анализ демонстрирует, что выбранные контакты немедленно отправляются на контролируемый атакующими домен google-prism[.]com. Наконец, сайт запрашивает доступ к геолокации для «верификации личности с доверенного места», после чего координаты, высота, направление и скорость движения также эксфильтрируются.

После установки PWA и выдачи разрешений в действие вступают два отдельных компонента. Скрипт страницы активен, пока приложение открыто. Он пытается читать буфер обмена при переключении фокуса, выискивая одноразовые пароли и адреса криптокошельков, перехватывать SMS-коды верификации через WebOTP API, строить детальный цифровой отпечаток устройства и отправлять пульс-сигналы на командный сервер каждые 30 секунд. Однако даже после закрытия вкладки угроза не исчезает благодаря сервис-воркеру (service worker) - фоновому скрипту, который продолжает работу. Он обрабатывает push-уведомления, выполняет фоновые задачи и сохраняет украденные данные локально в кеше при потере связи, чтобы отправить их позже. Это означает, что если жертва выдала разрешение на уведомления, злоумышленник может дистанционно «разбудить» сервис-воркер для выполнения команд или выгрузки данных, даже не открывая приложение.

Особую опасность представляет функция WebSocket-реле, превращающая браузер жертвы в прокси-сервер для атакующего. Вредоносный код может выполнять произвольные HTTP-запросы от имени пользователя, возвращая полные ответы сервера. Это позволяет злоумышленнику, если жертва находится в корпоративной сети, получить доступ к внутренним ресурсам, обойти ограничения, основанные на IP-адресах, и маскировать свой трафик под легитимный трафик с домашнего IP-адреса пользователя. Инструментарий также включает в себя портовый сканер, который из песочницы браузера проверяет все 254 адреса в локальной подсети на предмет открытых портов 80, 443 и 8080, используя метод анализа времени отклика.

Для наиболее доверчивых жертв, которые выполнили все подсказки, веб-слой доставляет второй этап атаки - нативный пакет для Android. Он маскируется под «критическое обновление безопасности» версии 2.1.0 и имеет размер всего 122 КБ под именем com.device.sync. Этот APK запрашивает 33 разрешения Android, включая доступ к SMS, журналу вызовов, микрофону и, что критично, к службе специальных возможностей. Он содержит кастомную клавиатуру для перехвата нажатий, слушатель уведомлений для чтения входящих сообщений, включая коды двухфакторной аутентификации, и сервис автозаполнения, способный перехватывать учетные данные. Для обеспечения закрепления в системе (persistence) приложение регистрируется как администратор устройства, что усложняет удаление, и настраивает запуск при загрузке системы.

Данная кампания наглядно демонстрирует, как злоумышленники могут злоупотреблять легальными функциями браузеров, такими как PWA, сервис-воркеры и различные API, превращая их в инструменты для создания полноценной платформы наблюдения. Угроза особенно опасна тем, что каждый запрос разрешения преподносится как мера безопасности, а жертва добровольно, поддавшись фишингу, предоставляет злоумышленникам широкий доступ. Google никогда не проводит проверки безопасности через всплывающие окна на сторонних сайтах. Все легитимные инструменты управления аккаунтом доступны напрямую по адресу myaccount.google.com.

Если вы подозреваете, что могли стать жертвой этой атаки, необходимо предпринять ряд шагов. На Android проверьте установленные приложения и домашний экран на наличие PWA «Security Check» и удалите его. В настройках браузера отзовите разрешения на уведомления для всех незнакомых сайтов и очистите данные для подозрительного домена. Если был установлен APK «System Service», сначала отзовите права администратора устройства в настройках безопасности, а затем удалите приложение. Учитывая возможности по перехвату SMS и содержимого буфера обмена, смените пароли для всех аккаунтов, где использовалась двухфакторная аутентификация через SMS, пока вредоносная программа могла быть активна. В случае проблем с удалением нативного компонента может потребоваться полный сброс устройства к заводским настройкам. Эта атака служит суровым напоминанием о том, что современные веб-технологии, призванные улучшить пользовательский опыт, при неправильном использовании могут создать серьезные риски для конфиденциальности и безопасности.

Индикаторы компрометации

Domains

- google-prism.com

SHA256

- 1fe2be4582c4cbce8013c3506bc8b46f850c23937a564d17e5e170d6f60d8c08