Информационные похитители остаются одним из самых распространённых и опасных классов вредоносного ПО, поскольку напрямую угрожают конфиденциальности и безопасности данных. Однако в последнее время исследователи отмечают рост сложности и изощрённости их доставки. Новая кампания, распространяющая похититель данных PureLog Stealer, наглядно демонстрирует эту тенденцию, объединяя целенаправленный фишинг с многоступенчатым, максимально скрытным процессом заражения, ориентированным на организации в ключевых секторах экономики.

Описание

В отличие от массовых рассылок, эта атака характеризуется избирательностью и адаптацией под жертву. Злоумышленники используют фишинговые письма, содержащие ссылки для скачивания исполняемого файла. Этот файл маскируется под официальное уведомление о нарушении авторских прав, причём его название и язык соответствуют региону цели - например, немецкоязычные приманки использовались против целей в Германии, а англоязычные - в Канаде и США. Такой подход повышает доверие жертвы и вероятность запуска файла. Согласно анализу, основные цели атаки сосредоточены в сферах здравоохранения, государственного управления, гостиничного бизнеса и образования в Германии, Канаде, США и Австралии, что указывает на стратегический отбор жертв, а не на хаотичное распространение.

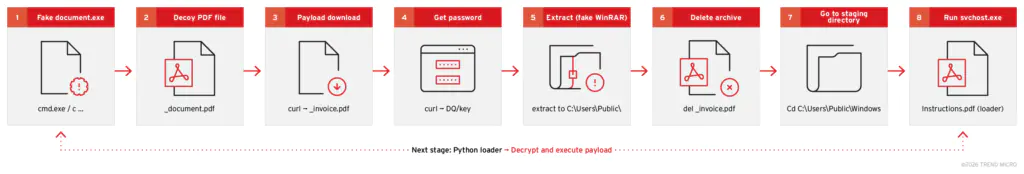

После запуска жертвой файла-приманки активируется многоэтапная цепочка, специально разработанная для уклонения от статического анализа и обнаружения системами безопасности. Процесс начинается с отображения документа-приманки в формате PDF, который создаёт у пользователя иллюзию легитимности происходящего. Затем в фоновом режиме идёт загрузка зашифрованного полезного груза с контролируемой злоумышленниками инфраструктуры. Ключевая особенность - пароль для расшифровки не хранится в коде, а динамически запрашивается с отдельного веб-сервера. Эта схема, когда оператор удалённо контролирует момент и возможность дешифровки, серьёзно затрудняет анализ защитниками, не имеющими доступа к инфраструктуре злоумышленников.

Для извлечения содержимого используется переименованная легальная утилита архивации WinRAR, замаскированная под изображение PNG. После извлечения и очистки следов рабочий каталог меняется на публичную папку Windows, где находится следующий этап загрузчика - файл с именем "svchost.exe". Этот файл, вопреки ожиданиям, не является системным компонентом, а представляет собой переименованный интерпретатор Python, который выполняет скрипт "instructions.pdf". Исследователи отметили, что именно этот скрипт является центральным Python-загрузчиком, реализующим ключевые функции для обхода защиты и выполнения финальной нагрузки.

Скрипт "instructions.pdf" - это высокообфусцированный код, выполняющий несколько последовательных действий для обеспечения скрытности и сбора разведданных. Первым делом он отключает механизм антивирусного сканирования AMSI (Antimalware Scan Interface) в памяти, патчая соответствующие функции, чтобы вредоносный код не был обнаружен. Затем он устанавливает автостарт в реестре Windows для обеспечения закрепления в системе. Следующим этапом идёт сбор информации о жертве: имя компьютера, учётная запись пользователя и список установленных антивирусных продуктов. Попутно загрузчик делает полноэкранный снимок рабочего стола, конвертируя его в PNG прямо в памяти без записи на диск. Вся собранная информация, включая снимок экрана в формате Base64, упаковывается в JSON и отправляется на командный сервер через HTTPS-запрос.

Финальный этап работы этого скрипта - загрузка и выполнение двух .NET-сборок, также полностью в оперативной памяти. Эти сборки, защищённые обфускатором ConfuserEx, извлекают из своих ресурсов, расшифровывают и распаковывают итоговый модуль - сам похититель данных PureLog Stealer. Важно, что весь процесс происходит без сохранения исполняемых файлов на диск, что позволяет обходить многие сигнатурные и файловые методы детектирования. Финальная нагрузка занимается крачей конфиденциальных данных: сохранённых паролей и cookies из браузера Chrome, данных криптовалютных кошельков, информации о системе.

Эта кампания наглядно иллюстрирует современные тенденции в киберпреступности: переход от шумных атак к целенаправленным, использование многоступенчатых цепочек с разделением функций, активное применение техник "безфайлового" выполнения и обфускации для усложнения анализа. Успех такой атаки критически зависит от первого звена - человека, который откроет фишинговое письмо и запустит вложение. Для организаций в указанных секторах это служит напоминанием о необходимости постоянного повышения осведомлённости сотрудников о киберугрозах, а также внедрения многоуровневой защиты, включающей анализ поведения (UEBA), контроль сетевого трафика и продвинутые решения класса EDR, способные обнаруживать подозрительную активность в памяти и аномальные сетевые соединения.

Индикаторы компрометации

IPv4

- 166.0.184.127

- 172.64.80.1

- 64.40.154.96

Domains

- dq.bestshoppingday.com

- logs.bestsaleshoppingday.com

- logs.bestshopingday.com

- mh.bestshopingday.com

URLs

- https://cdn.eideasrl.it/Notice%20of%20Alleged%20Violation%20of%20Intellectual%20Property%20Rights_1770380091603.zip

- https://quickdocshare.com/DQ

- https://quickdocshare.com/DQ/key

- https://transfer.af-k.de:443/webdownload?deliveryUuid=a43da640-777f-40c0-95de-64987150c869

SHA1

- 551e62437edab9e496ed3339f10a15cd35e3e819

- d2e8d615e7c1a810993088a8c9291e0a4a7ed4c8

- d874c3654bfb4fbf0c7c069f6e5b7ebd930415d0

- f4532fc1e5d53a732fcc883f7125ceb06b985048

SHA256

- 1539dab6099d860add8330bf2a008a4b6dc05c71f7b4439aebf431e034e5b6ff

- ac591adea9a2305f9be6ae430996afd9b7432116f381b638014a0886a99c6287

- e675bc054481bdca6f8cd1d561869e18712dc05a42e5c24b9add7679efc7faf6