В мире информационной безопасности постоянно эволюционируют не только технологии защиты, но и методы атак. Особое внимание специалистов привлекают комплексные кампании, где социальная инженерия сочетается с технически изощрёнными векторами доставки вредоносного кода. Последнее исследование лаборатории Moonlock Lab выявило именно такую многоуровневую операцию, нацеленную на профессионалов криптовалютного и Web3-сектора. Угроза выделяется продуманной легендой, использованием поддельных компаний и применением техники ClickFix, которая превращает саму жертву в инструмент заражения.

Описание

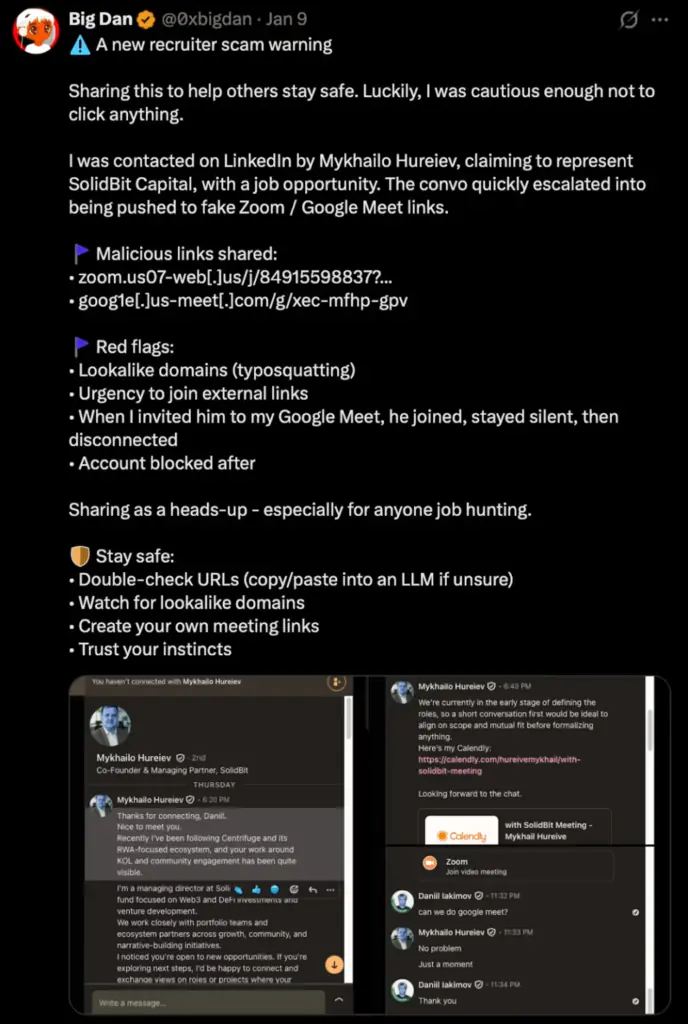

Кампания начинается в профессиональной социальной сети LinkedIn. Злоумышленники, используя персонажа по имени Михайло Гуреев, который представляется сооснователем и управляющим партнёром венчурного фонда SolidBit Capital, выходят на потенциальные жертвы. Сообщения тщательно персонализированы: они содержат лесть, отсылки к реальным проектам цели и её профессиональной активности. После установления контакта диалог быстро сводится к предложению назначить видеовстречу. Для этого атакующие предоставляют ссылку на сервис Calendly, которая на самом деле перенаправляет жертву на фишинговую страницу, имитирующую конференцию в Zoom или Google Meet.

Ключевым элементом атаки является техника доставки, известная как ClickFix. Эта методика, набирающая популярность в 2025-2026 годах, основана на манипуляции доверием пользователя. Вместо автоматической загрузки вредоносного файла жертва сама, следуя инструкциям, выполняет опасные команды в терминале своей системы. В данном случае, перейдя по поддельной ссылке на конференцию, пользователь видит страницу, стилизованную под легитимное мероприятие (например, «The Digital Asset Conference III»), поверх которой появляется модальное окно с фальшивой капчей Cloudflare.

В момент нажатия на флажок «Я не робот» скрипт страницы, определяя операционную систему жертвы, незаметно записывает в буфер обмена подготовленную команду. Далее пользователю показывается пошаговая анимированная инструкция по открытию терминала (PowerShell на Windows или Terminal на macOS) и вставке содержимого буфера. Интерфейс максимально адаптирован под конкретную ОС для создания ощущения легитимности. Для дополнительного давления используется таймер обратного отсчёта. После выполнения шагов и нажатия кнопки «Подтвердить» пользователь перенаправляется на настоящий сайт конференции, что окончательно убеждает его в безопасности пройденной «проверки».

Полезная нагрузка кампании кросс-платформенна. Для Windows используется файловый загрузчик на PowerShell, который выполняет скрипт прямо в памяти, не оставляя следов на диске. Для macOS сценарий более сложен: он может проверять наличие Python 3, при необходимости устанавливать через официальный менеджер пакетов Homebrew, а затем загружать и исполнять следующий этап вредоносного кода. Анализ связанных образцов для macOS, проведённый Moonlock Lab, выявил также полностью необнаруживаемые (FUD) бинарные файлы Mach-O. Эти образцы были намеренно «раздуты» мусорным кодом до 9,3 МБ, что эффективно затрудняло их статический анализ и позволяло долгое время оставаться незамеченными для антивирусных движков на VirusTotal.

Расследование позволило проследить инфраструктуру атакующих. Все вредоносные домены были зарегистрированы на одно лицо - Анатолли Бигдаша из Бостона, который в LinkedIn указан как основатель SolidBit Capital. Однако это, скорее всего, вымышленная или украденная личность. Атакующие создали целую экосистему из фальшивых компаний-фронтов: помимо SolidBit Capital, обнаружены MegaBit и недавно зарегистрированный Lumax Capital. Сайты этих «фондов» выглядят профессионально, содержат разделы с историей, портфолио и командой, составленной из фотографий, сгенерированных искусственным интеллектом. Такая многослойная легенда рассчитана на то, чтобы выдержать поверхностную проверку со стороны осторожной жертвы.

Поведенческие и инфраструктурные индикаторы кампании демонстрируют заметные параллели с деятельностью, которую компания Mandiant приписывает группе UNC1069 - финансово мотивированному угрозному актору, предположительно связанному с КНДР и действующему с 2018 года. Сходства включают схожие шаблоны именования фишинговых доменов Zoom (zoom[.]us07-web[.]us vs. zoom[.]uswe05[.]us), использование Calendly в качестве промежуточного звена и применение техники ClickFix для кросс-платформенной доставки. Хотя окончательная атрибуция остаётся открытой, эти совпадения указывают на возможную связь или заимствование тактик группами, целенаправленно работающими против криптовалютной индустрии.

Для защиты от подобных угроз критически важна осведомлённость и тщательная верификация. Специалистам, особенно в криптосекторе, следует скептически относиться к неожиданным предложениям о работе или сотрудничеству в LinkedIn. Красными флагами являются давление с целью быстро перейти к внешним ссылкам (Calendly, Zoom) и любые инструкции, требующие выполнения команд в терминале. Ни один легитимный сервис верификации не будет просить пользователя открыть PowerShell или Terminal и вставить произвольную команду. Перед взаимодействием стоит проверять дату регистрации домена компании, искать цифровой след её деятельности и критически оценивать фотографии команды на признаки генерации ИИ.

Данная кампания наглядно демонстрирует тренд на создание злоумышленниками целых вымышленных корпоративных вселенных, способных обмануть даже бдительных профессионалов. Финал атаки, построенный на техниках социальной инженерии вроде ClickFix, особенно опасен, так как обходит многие технические средства защиты, перекладывая инициативу по выполнению вредоносного кода на самого пользователя. Понимание подобных методик и соблюдение базовых правил кибергигиены остаются наиболее эффективными способами противостояния таким сложным и многоэтапным угрозам.

Индикаторы компрометации

Domains

- breakdream.com

- cmailer.pro

- dreamdie.com

- goog1e.us-meet.com

- hedgeweeks.online

- lumex.capital

- mylingocoin.com

- supportzm.com

- support-zoom.us

- zmsupport.com

- zoom.07usweb.us

- zoom.us05-web.us

- zoom.us07-web.us

- zoom.uswe05.us

URLs

- calendly.com/hureivemykhail/with-solidbit-meeting

Emails

- anatollibigdasch0717@gmail.com

SHA256

- 2fbd34eed9dbf57a44cf1540941fb43a793be27e13e937299167b2b67cb84d6b

- 755cc133ae0519accbcfdd5f8f0d9fe1aa08cbcb306c3e5f29ebcb6ac12d9323

- 9a778d2b7919717e95072e4dec01c815a5fd81f574b538107652d73d8dc874b6