Группа киберпреступников, связанная с КНДР, активно использует фишинговые домены, имитирующие сервис видеоконференций Microsoft Teams, для целевых социально-инженерных атак на профессионалов по всему миру. Целью кампании является заражение систем вредоносным программным обеспечением, в частности троянами удалённого доступа (RAT). Этот метод демонстрирует растущую изощрённость финансово мотивированных угроз, исходящих от государственных хакерских коллективов, которые всё чаще маскируют свои операции под рутинные бизнес-коммуникации.

Описание

Угроза исходит от группы, отслеживаемой под обозначением UNC1069, которая, согласно данным аналитиков, действует в интересах КНДР и сосредоточена на финансовых gain. В отличие от громких атак на критическую инфраструктуру, эта кампания нацелена на отдельных сотрудников компаний, чьи рабочие обязанности связаны с постоянным использованием средств онлайн-связи. Атака начинается с тщательно подготовленного социального инжиниринга. Злоумышленники не рассылают массовые спам-письма, а ведут целенаправленную работу по установлению доверительных отношений.

Для доставки вредоносных ссылок используются несколько отработанных сценариев, повышающих правдоподобность атаки. Во-первых, акторы оживляют старые переписки в Telegram или LinkedIn, получая доступ к уже скомпрометированным аккаунтам реальных людей. Жертва получает сообщение от знакомого контакта, что резко снижает уровень подозрительности. Во-вторых, атаки могут инициироваться из поддельных или взломанных групповых чатов компаний в Slack, откуда поступают приглашения на партнёрские встречи, инвестиционные обсуждения или собеседования. Для дополнительной легитимности встречи часто предварительно назначаются через популярные и доверенные сервисы вроде Calendly, а уведомление приходит уже из рабочего мессенджера.

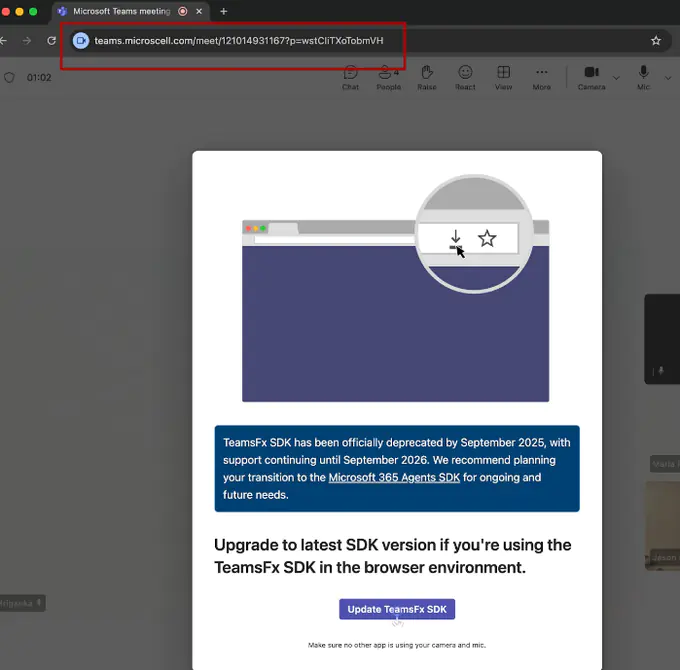

Кульминацией атаки становится переход по ссылке. 6 апреля 2026 года альянс Security Alliance зафиксировал новый вредоносный домен onlivemeet[.]com, используемый для этой цели. Жертва попадает на веб-страницу, которая с высочайшей точностью копирует интерфейс веб-версии Microsoft Teams. Дизайн, логотипы, элементы управления - всё выглядит абсолютно аутентично, что усыпляет бдительность даже технически подкованного пользователя. На этой поддельной странице отображается сообщение о том, что устарел "TeamsFx SDK", и для продолжения участия во встрече необходимо нажать кнопку обновления.

Это действие запускает загрузку вредоносной полезной нагрузки, замаскированной под необходимый технический компонент или исправление. Чаще всего в результате устанавливается троян удалённого доступа, который предоставляет злоумышленникам полный контроль над системой жертвы, открывая возможности для кражи данных, шпионажа или движения по корпоративной сети. Исследователи подчёркивают, что группа уделяет особое внимание деталям, чтобы фишинговые страницы проходили даже поверхностную визуальную проверку.

Подобные атаки представляют серьёзную опасность, поскольку они эксплуатируют не технические уязвимости ПО, а человеческий фактор и доверие, встроенное в рабочие процессы. Традиционные средства защиты, такие как антивирусы или межсетевые экраны, могут оказаться бесполезными на этапе, когда пользователь сам, будучи обманутым, инициирует загрузку и запуск вредоносного файла. Последствия успешного взлома выходят далеко за рамки одного компьютера - полученный доступ может стать плацдармом для более глубокого проникновения в корпоративную сеть и последующего хищения конфиденциальной информации или финансовых средств.

Для противодействия таким угрозам необходимы, в первую очередь, меры организационного характера и повышение осведомлённости. Сотрудникам, особенно работающим с внешними контактами, следует проявлять повышенную бдительность в отношении любых неожиданных приглашений на встречи, даже поступающих от известных лиц. Критически важно проверять доменные имена в ссылках, обращая внимание на мелкие несоответствия, поскольку в мессенджерах отображаемый текст может не совпадать с реальным адресом. Любые требования немедленно обновить или установить какое-либо программное обеспечение для доступа к конференц-звону должны рассматриваться как красный флаг. Со стороны ИТ-служб эффективной мерой может стать внедрение технических решений для анализа и фильтрации подозрительных URL-адресов, пересылаемых через корпоративные каналы связи, а также регулярное обучение сотрудников на актуальных примерах фишинговых атак.

Индикаторы компрометации

Domains

- onlivemeet.com