Индустрия киберугроз продолжает демонстрировать тревожную тенденцию: методы, некогда считавшиеся прерогативой продвинутых группировок, работающих против крупного бизнеса и государственных структур, теперь массово используются в атаках на компании любого размера. Особенно показателен сценарий, где традиционная социальная инженерия становится лишь отправной точкой для развертывания сложного, модифицированного инструментария пост-эксплуатации. Наглядным примером такой эволюции стал недавний кластер инцидентов, расследованный специалистами Huntress в феврале 2026 года.

Описание

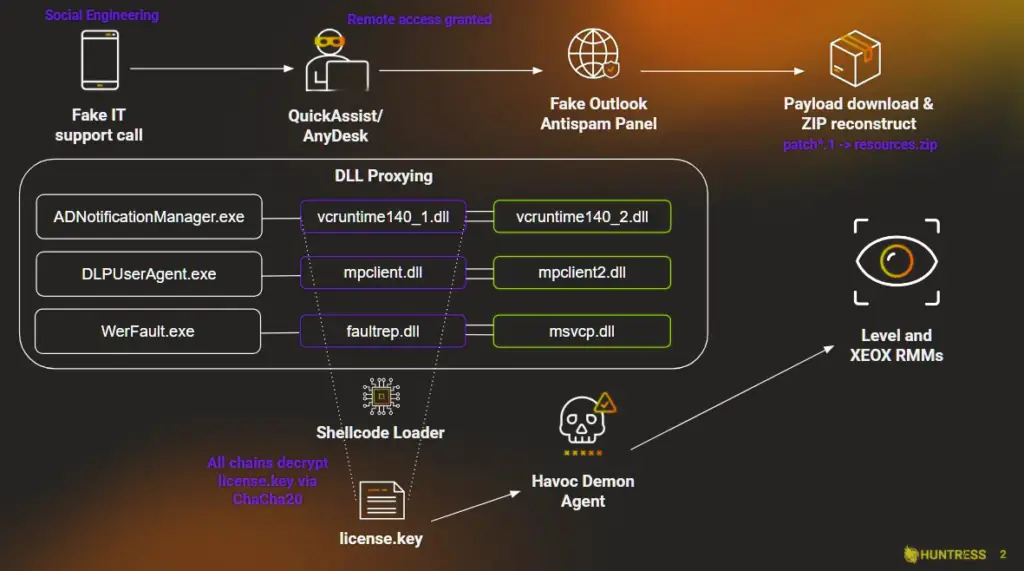

Атака началась с классической схемы фишинга и звонка от фальшивой технической поддержки. Злоумышленники проводили массовую рассылку спам-писем по организациям-целям, после чего связывались с пользователями по телефону, представляясь сотрудниками IT-отдела. Под предлогом борьбы со спамом или необходимости установки «патча безопасности для Outlook» они убеждали жертв предоставить удаленный доступ к компьютеру через такие легитимные инструменты, как Quick Assist или AnyDesk. Получив контроль над сессией, атакующий в реальном времени открывал в браузере пользователя фишинговую страницу, имитирующую панель управления Microsoft. С нее жертва, под наблюдением «специалиста», скачивала и запускала так называемый «антиспам-патч», который на самом деле являлся первым звеном многоступенчатой цепочки доставки вредоносного ПО.

Внутри этого «патча» скрывался кастомизированный загрузчик, использующий технику подмены динамических библиотек (DLL sideloading). Атакующие размещали вредоносные DLL-файлы рядом с легитимными исполняемыми файлами, подписанными цифровыми сертификатами (например, ADNotificationManager.exe или WerFault.exe). Уязвимость механизма поиска библиотек Windows заставляла эти программы загружать вредоносный код вместо оригинальных библиотек. Для маскировки экспортные функции вредоносных DLL были перенаправлены на легитимные копии, что позволяло основному приложению работать без сбоев, одновременно выполняя скрытый вредоносный код.

Анализ показал, что злоумышленники использовали как минимум два разных варианта загрузчика. Первый, менее изощренный, был упакован утилитой UPX. Второй же, vcruntime140_1.dll, продемонстрировал набор продвинутых техник обфускации и уклонения от систем защиты конечных точек (EDR). Он содержал сложные цепочки переходов (trampolines), усложняющие статический анализ, а также механизмы для обхода хуков EDR через прямые системные вызовы (indirect syscalls) по методикам Hell's Gate и Halo's Gate. Эти техники позволяют вредоносной программе выполнять критичные операции, такие как выделение памяти, напрямую через инструкцию "syscall", минуя пользовательские хуки систем безопасности, которые отслеживают вызовы стандартных API Windows.

Конечной полезной нагрузкой всей этой цепочки стал модифицированный агент фреймворка Havoc C2 (от англ. Command and Control - командное управление), известный как Demon. Havoc - это открытый пост-эксплуатационный фреймворк, альтернатива коммерческим инструментам вроде Cobalt Strike. Однако в данном случае злоумышленники внесли в него существенные доработки, не предусмотренные в стандартной поставке. Наиболее примечательным нововведением стал механизм резервного командного управления через реестр Windows. Если встроенные в конфигурацию агента адреса C2-серверов оказывались недоступны, Demon мог извлечь новый список хостов из зашифрованных значений в системном реестре, используя для дешифровки алгоритм ChaCha20. Это значительно повышало устойчивость импланта к выведению из строя его инфраструктуры.

После успешного закрепления на первоначально скомпрометированном хосте атакующие приступили к агрессивному горизонтальному перемещению по сети. В течение одного часа им удалось получить доступ к девяти дополнительным рабочим станциям. Для обеспечения устойчивости доступа они использовали комбинированную стратегию. На части хостов развертывался модифицированный агент Havoc через создание заданий в Планировщике задач Windows. На других - устанавливались легитимные инструменты удаленного мониторинга и управления (RMM), такие как Level и XEOX, которые регистрировались на контролируемых злоумышленником тенантах. Такое разнообразие методов персистентности создавало серьезные проблемы для реагирования: нейтрализация одного инструмента не гарантировала очистки всей среды.

Скорость перемещения и характер действий - быстрое развертывание инструментов на множестве узлов - явно указывают на то, что конечной целью атаки могла быть масштабная эксфильтрация данных или развертывание программ-вымогателей. Это классический сценарий «быстрой победы», когда злоумышленники стремятся максимизировать ущерб до того, как защитники успеют среагировать.

Данный инцидент стал наглядной демонстрацией конвергенции угроз. Простая, десятилетиями существующая схема обмана по телефону была использована как эффективный канал для доставки сложного, профессионально модифицированного инструментария. При этом анализ показывает определенную непоследовательность в действиях угрозы: один загрузчик был тщательно обфусцирован и использовал передовые техники, в то время как другой был упакован простым упаковщиком. Это может говорить либо о поэтапной разработке, либо о адаптации инструментария под конкретные условия.

Главный вывод для специалистов по информационной безопасности заключается в том, что защита не может ограничиваться лишь техническими средствами обнаружения вредоносного кода. Критически важным становится человеческий фактор. Обучение сотрудников, особенно правилам верификации запросов IT-службы через отдельные, заранее согласованные каналы связи, - это первая и одна из самых эффективных линий обороны. На техническом уровне необходимы строгое ограничение на выполнение неавторизованных приложений (включая RMM-инструменты), регулярный аудит установленного ПО и настройка политик сетевых экранов для минимизации горизонтального перемещения внутри сети, как это описано в отчете Huntress. Комплексный, многоуровневый подход, сочетающий технические меры с повышением осведомленности пользователей, становится не просто рекомендацией, а обязательным условием для противодействия современным гибридным угрозам.

Индикаторы компрометации

Domains

- afzarkara.com

- agricularly.com

- alatastro.com

- arcupondepago.com

- bongsebing.com

- egravy.com

SHA256

- 0dce1175dc50d20da0fc009d0eed30fb75a004389fca0fbe0abe9835631d745c

- 1175b1c56d59b736fe25495674ee3f83848e7785fde8ba9e207d283fed9b36c7

- 388c53e8ff438f0cf101fe0322ad8f32bae140ff85da9b71b0fa366a76097408

- 59014e97287b5602bba192a04535c59c60c6eb3a9770a94293551dfd5390c5c2

- 64ec615c046a59c08f0ddf3fe9f93e0c9e1bed227d980628cc09600e94adcd25

- 6fbd98bbdb8a34dd563f29f45c66adf5c53b1aff225269af3ceb56d76ecd677d

- 96c3b7ec47ca5ffaac5da1fda25b1ad1afa91e57e1586165deec1e541f3def2e

- b1ccee3d0dc7a85c117580cc08b8edcb8118b5612669300d4b006f50663b387e

- c10e144c25c1bac0692ed0b31dd626ab9195c5285b82430371a4ecdbd6d7f3fd

- d96d8b01d034ca1b9b232c70d57a863320cc107e07245ef7308cbdb069031e61

- e30b3f4979b63b50438d061858c9cde962f4494e585c627a11c98b6c5b7b2592