Ранним утром в воскресенье, 22 марта, системы мониторинга компании Huntress, специализирующейся на управляемом обнаружении и реагировании на инциденты (MDR), зафиксировали срабатывания, изначально похожие на активность стандартного рекламного ПО (adware). Однако за внешней безобидностью скрывалась многоэтапная цепочка атак, целенаправленно выключающая средства защиты. Исполняемые файлы, подписанные цифровой подписью компании Dragon Boss Solutions LLC, использовали механизм обновлений для скрытой загрузки и выполнения вредоносных модулей, способных завершать процессы антивирусных продуктов. При этом они работали с привилегиями SYSTEM, что давало им практически полный контроль над системой. Исследователи Huntress отметили, что способность убивать антивирусы проявилась в конце марта 2025 года, хотя сами загрузчики и модули обновления датировались концом 2024 года.

Описание

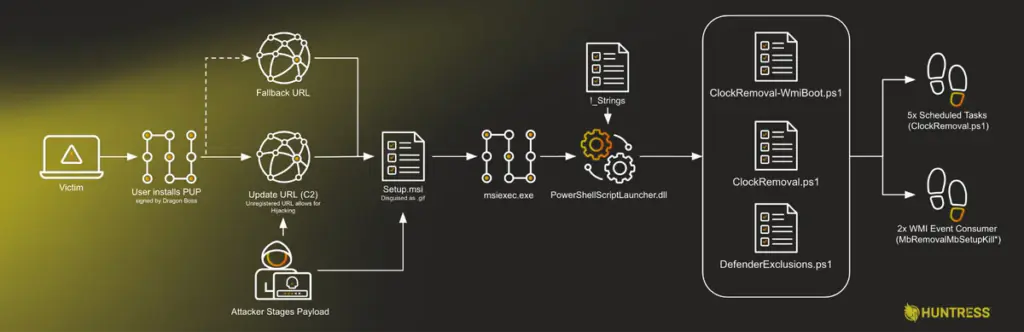

Операция использует стандартный, коммерчески доступный механизм обновления программного обеспечения для развертывания вредоносных пакетов на основе MSI-установщиков и скриптов PowerShell. Установив закрепление в системе через инструментарий управления Windows (WMI), угроза отключает приложения безопасности и блокирует их повторную установку. Наиболее тревожным оказался обнаруженный недостаток в конфигурации самого механизма обновления: основной домен для загрузки апдейтов, chromsterabrowser[.]com, был никем не зарегистрирован. Это означало, что любой желающий, потратив около десяти долларов на регистрацию этого домена, мог получить возможность рассылать произвольные команды на уже зараженные системы, где антивирусная защита уже была отключена. Фактически, это превращало заражение потенциально нежелательной программой (ПНП) в полноценную компрометацию цепочки поставок программного обеспечения.

Исследование началось с обнаружения сигналов закрепления в системе через WMI. Имена подписок, содержащие "Mb" (от Malwarebytes) и "Removal", указывали на агрессивные намерения. Проследив цепочку событий, аналитики вышли на подписанный исполняемый файл RaceCarTwo.exe от Dragon Boss Solutions LLC, который запускал установку MSI-пакета. Этот пакет, в свою очередь, развертывал скрипт PowerShell под названием ClockRemoval.ps1. Анализ показал, что угроза использует псевдослучайные имена файлов и сложную структуру каталогов, что указывает на автоматизированный процесс установки. Ключом к пониманию масштаба угрозы стал файл конфигурации RaceCarTwo.ini, который раскрыл использование механизма обновлений Advanced Installer для опроса удаленных серверов. Конфигурация предусматривала полностью автоматическую, скрытую от пользователя установку с повышенными привилегиями и частой проверкой обновлений, отключить которую было невозможно.

Полезная нагрузка, доставляемая через этот механизм, оказалась высокоспециализированным инструментом для нейтрализации защиты. Скрипт ClockRemoval.ps1 проводил разведку, определяя наличие административных прав, виртуальной машины и подключения к интернету. Он сканировал систему на наличие продуктов таких вендоров, как Malwarebytes, Kaspersky, McAfee и ESET. Его основная функция - методичное уничтожение средств безопасности. Скрипт создает пять запланированных задач, запускаемых от имени SYSTEM, которые выполняют различные функции: от отключения служб антивирусов через реестр до полного удаления их компонентов. Для гарантированного закрепления устанавливается подписка WMI на событие запуска процесса (Win32_ProcessStartTrace), что позволяет перехватывать даже переименованные установщики. При каждой загрузке системы запускается цикл плотного опроса, убивающий целевые процессы каждые 100 миллисекунд в течение 20 секунд, не давая защитному ПО инициализироваться.

Для предотвращения восстановления или обновления защитного ПО скрипт содержит встроенную базу данных доменов антивирусных вендоров и модифицирует системный файл hosts, перенаправляя запросы к этим доменам на несуществующий IP-адрес (0.0.0.0). Кроме того, отдельный модуль добавляет исключения в Microsoft Defender для ряда путей, включая подозрительные каталоги вроде DGoogle или EMicrosoft, которые, вероятно, предназначены для будущих вредоносных модулей. После подтверждения успешного удаления антивирусов скрипт очищает большинство созданных им запланированных задач, но навсегда оставляет задачу, выполняемую при загрузке, и подписки WMI, обеспечивая постоянную "защиту" системы от повторной установки средств безопасности.

Чтобы оценить реальные риски, исследователи Huntress зарегистрировали домен chromsterabrowser[.]com, прежде чем это мог сделать злоумышленник, и перенаправили его на "сливную" (sinkhole) инфраструктуру для мониторинга. Результаты оказались пугающими: в течение 24 часов к домену обратились десятки тысяч скомпрометированных систем. Было зафиксировано 23 565 уникальных IP-адресов из 124 стран. Особую тревогу вызывает проникновение угрозы в сети организаций критической инфраструктуры: среди зараженных систем были идентифицированы 221 университет, 41 сеть операционных технологий (энергетика, транспорт), 35 государственных учреждений и 3 медицинские организации. Наличие подписанного легитимным сертификатом ПО, использование доверенного механизма обновлений и уже отключенная защита создавали идеальные условия для масштабной вторичной атаки, будь то программы-вымогатели, сборщики конфиденциальной информации или криптомайнеры.

Этот инцидент наглядно демонстрирует, как граница между "раздражающим" рекламным ПО и полноценной угрозой безопасности стирается. Потенциально нежелательные программы, часто игнорируемые как фоновый шум, могут нести в себе сложные механизмы для отключения защиты и создания плацдарма для более опасных атак. Специалистам по информационной безопасности рекомендуется провести в своих сетях поиск артефактов, связанных с Dragon Boss Solutions, проверить WMI-подписки с именами, содержащими "MbRemoval", а также проанализировать файл hosts и исключения в Microsoft Defender на предмет подозрительных записей.

Индикаторы компрометации

Domains

- artificialupdates.com

- chromsterabrowser.com

- chromsteraupdates.com

- dragonstraffic.com

- isready26.online

- updaterituals.com

- worldwidewebframework2.com

- worldwidewebframework3.com

- worldwidewebuniverse3.com

SHA256

- 26ddd0712a101b27b018658b4072ad56bb4083026c797b0345b2cce43862fc83

- 40ac30ce1e88c47f317700cc4b5aa0a510f98c89e11c32265971564930418372

- 909539d3ef8dedc3be56381256713fa5545cc7fd3d3d0e0428f7efb94a7e71cb

- da6aba50f9908f5f29d877dfaaca1ef6e03d597bb7b52bd294b4ec644fe7e6c0

- feb13087c43406da7f2cea26b003a9b93db0e6b544b10bd57342d5dbbb18ba02