Финансово мотивированные угрозы, исходящие от северокорейских хакерских группировок, продолжают эволюционировать, становясь всё более изощрёнными и многоплатформенными. Новое исследование раскрывает детали масштабной кампании, в ходе которой злоумышленники, известные под обозначением UNC1069, используют фиктивные компании и фальшивые видеоконференции для компрометации специалистов в области криптовалют и Web3. Атака выделяется не только сложной социальной инженерией, но и адаптацией вредоносного ПО под три основные операционные системы, что позволяет охватить максимально широкий круг потенциальных жертв.

Описание

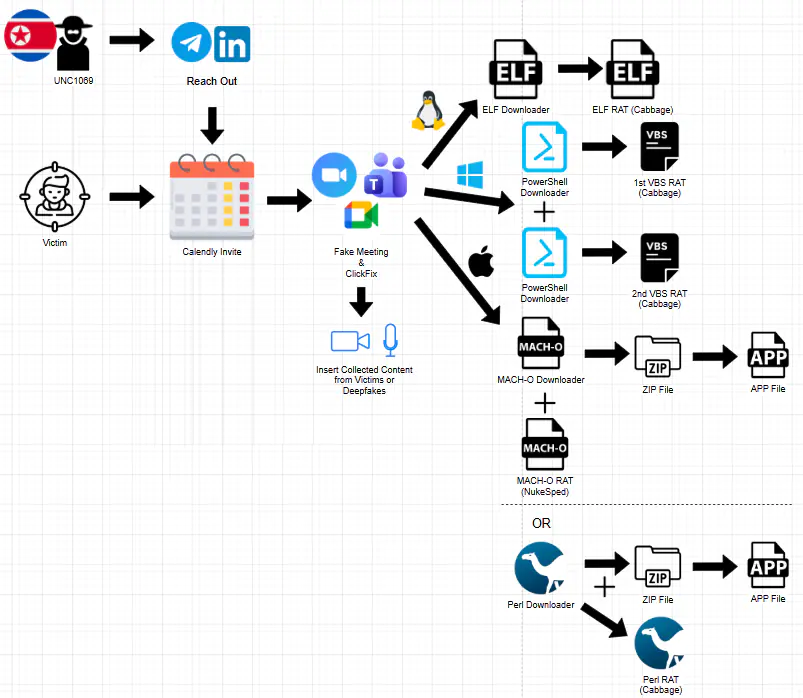

Кампания начинается с тщательной подготовки: злоумышленники создают детально проработанные легенды, представляясь сотрудниками поддельных венчурных фондов, таких как SolidBit Capital или WallEye Capital. Они выходят на связь с целевыми специалистами через LinkedIn и Telegram, используя порой скомпрометированные аккаунты для повышения доверия. После установления контакта и обсуждения потенциального сотрудничества жертве направляют ссылку на встречу в Calendly или аналогичном сервисе. Однако эта ссылка ведёт не на легитимную платформу вроде Zoom или Google Meet, а на её точную копию, размещённую на контролируемой хакерами инфраструктуре.

Во время самой встречи сценарий оттачивался до мелочей. Атакующие применяли тактику создания искусственной спешки, убеждая жертву, что у неё не работает микрофон или камера. Для "исправления проблемы" предлагалось скопировать и выполнить в терминале специальные команды. Этот приём, известный как ClickFix, оказался крайне эффективным. Как сообщают исследователи, в ходе таких сеансов злоумышленники не только доставляли вредоносную нагрузку, но и тайно записывали аудио и видео участников через браузер, используя API "getUserMedia" и "MediaRecorder". Полученные записи впоследствии могли использоваться для создания дипфейков или повышения правдоподобности в следующих атаках.

Полезная нагрузка тщательно подбиралась под операционную систему жертвы. На компьютерах с Windows исполнялся многоэтапный сценарий на PowerShell, который загружал и запускал обновлённый вариант трояна Cabbage RAT (также известного как CageyChameleon). Новая версия демонстрирует серьёзные улучшения: помимо сбора системной информации и процессов, она теперь перечисляет установленные расширения Google Chrome, что явно нацелено на поиск криптокошельков. Кроме того, был добавлен механизм закрепления в системе через ярлык в папке автозагрузки, а коммуникация с командным сервером (C2) стала более структурированной, с использованием JSON и улучшенным отслеживанием выполняемых задач.

Для пользователей macOS сценарий также был адаптирован. Жертв просили запустить команды в терминале, которые загружали исполняемые файлы Mach-O, маскирующиеся под легитимное ПО, например, клиент Zoom. Эти загрузчики обходили встроенные защитные механизмы macOS, такие как Gatekeeper, снимая карантинные атрибуты и применяя самоподписанные сертификаты. В конечном итоге на систему мог быть установлен удалённый троян NukeSped, часто связываемый с другой северокорейской группировкой Lazarus.

Не остались без внимания и пользователи Linux. Для них был подготовлен загрузчик в формате ELF, функционально похожий на PowerShell-версию. Он загружал вторую стадию - вариант Cabbage RAT, написанный на C++, но использующий те же алгоритмы шифрования и форматы команд с C2, что и его VBS-аналог для Windows. Это указывает на общую кодовую базу и скоординированную разработку мультиплатформенного инструментария.

Инфраструктура кампании оказалась обширной и хорошо организованной. Атакующие зарегистрировали десятки доменов, имитирующих названия популярных сервисов видеоконференций (например, zoom.us07-web.us) и фальшивых инвестиционных компаний. Анализ этих доменов показывает их взаимосвязь и принадлежность к одной сети, что подчёркивает масштаб операции. Основной целью группировки, по мнению экспертов, является прямая кража криптовалютных активов или получение доступа к корпоративным сетям финансовых организаций для последующих, более масштабных атак. В конечном счёте, вырученные средства, вероятно, направляются на финансирование программ северокорейского режима.

Данная кампания наглядно демонстрирует тренд на слияние высококачественной социальной инженерии с технической сложностью. Угроза перестала быть исключительно проблемой Windows-среды, превратившись в кросс-платформенную опасность. Для специалистов по безопасности это сигнал к пересмотру подходов к обучению сотрудников, особенно в высокорисковых секторах вроде криптоиндустрии. Простых напоминаний о недоверии к ссылкам уже недостаточно - необходимо отрабатывать сценарии, в которых злоумышленник проявляет глубокие знания предметной области и создаёт ситуации крайнего давления. С технической стороны критически важным становится мониторинг нестандартного поведения приложений, анализ сетевого трафика на предмет подключений к подозрительным доменам и жёсткое ограничение прав на выполнение сценариев и бинарных файлов из временных каталогов без явной на то необходимости.

Индикаторы компрометации

IPv4

- 104.168.143.111

- 108.174.198.11

- 144.172.114.220

- 144.172.116.9

- 23.254.167.21

- 45.61.129.29

- 45.61.157.248

Domains

- 02room.us

- 02web-zoom.us

- 05webus.meet.05uk.us

- 07web.zoom.uk07.pro

- 07webus.zoom.us07.sbs

- ccx.capital

- cdsx.capital

- chaincapx.com

- coindeepseax.com

- godlike-visit.online

- gogoschip.online

- lumax.capital

- meet.googleapps.eu.org

- meet05.sbs

- meet-05.sbs

- megabitcapital.com

- solidbitcapital.com

- teamsupport.live

- uk03.web-zoom.uk

- uk07.pro

- us02.us

- us02web.zoom.us02.us

- us03.meet-web.us

- us03.zoom.meet-web.us

- us05.zoom.web04.us

- us05web.zoom.us05.us

- us07.web-zoom.uk

- usweb.02room.us

- usweb.07-web.us

- w3bitcapital.com

- walleyecapital.org

- walleyevc.capital

- walleyeventure.xyz

- web05meet.us

- web07us.uk07.us

- web-lives.com

- weventure.capital

- www.web05meet.us

- zoom.02euweb.us

- zoom.05ukweb.uk

- zoom.us07-web.us

- zoom.web02meet.com

- zoom.web05meet.us

SHA256

- 0ed9a9b7923df0bad0be9ac7fe8ecb6a669715823f892d034b8d07ce9e0aa164

- 1c715cd40331ba2ca6559d2fdb958e7f44053080f9ffd3d90bd1916978d336cb

- 48db089cf31488bcf0493e9deda3d21272c57f3be4f9031febda915f19191cdc

- 5cdec83048aba45a5a635f470c602c0f29fadeef5d3d5e7dc88291b1588b8dcc

- 755cc133ae0519accbcfdd5f8f0d9fe1aa08cbcb306c3e5f29ebcb6ac12d9323

- 8445652beedba94a586e23bfc6af49d98d76845d178314212058258e68e51500

- 8976e76450bfb8af45f3c9ebc24a8f6a3df912d87a10b5625774fa6aace7fc19

- ac38fb51937c123a7a52da7243ec2d25c8120158c31dc94bcd94e8935513f7b7

- c19133aaae9f1b3fc184e7b56c6e6adef4cb4a7961061d66d1dbbc4d7a492bcd

- d60d079774cd05f11640ee7789256ed68a74fba1bbbf0f5201c6e174a9cb3bbd

- eaa63d074eb82c5d798b944e7e2b6ead1617508c8413845a81ba5ebd08a00b93

- f3478504e9a0ce76eec51b656db835b661fe7df41cacf76a14cbc26fc705bbb1