В сфере информационной безопасности угрозы, использующие ошибки пользователей, остаются одним из самых эффективных векторов атаки. Очередное тому подтверждение - обнаруженная активная кампания по распространению вредоносного ПО через поддельный сайт загрузки мессенджера Telegram. Злоумышленники используют технику тайпсквоттинга, регистрируя доменное имя с опечаткой, чтобы обмануть пользователей, ищущих официальный клиент. Однако вместо ожидаемого приложения жертвы получают многостадийный загрузчик, который отключает систему защиты, скрытно размещает в памяти вредоносную полезную нагрузку и устанавливает постоянную связь с сервером управления.

Описание

Инцидент демонстрирует растущую изощрённость атак, нацеленных на рядовых пользователей, и подчёркивает важность базовых мер цифровой гигиены, таких как проверка адресов загружаемых файлов. Угроза актуальна для всех пользователей Windows, которые могут установить клиент Telegram из непроверенного источника.

Фальшивый портал как точка входа

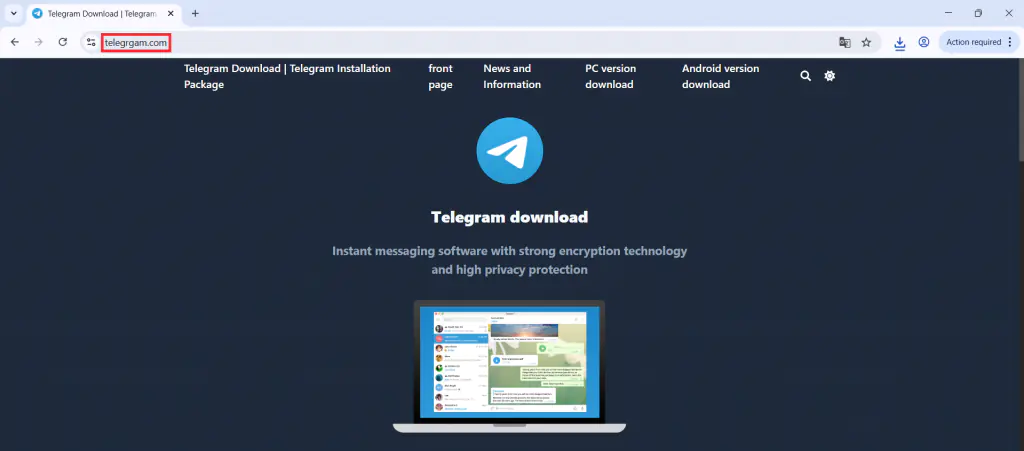

Кампания начинается с домена telegrgam[.]com, который отличается от официального (telegram.org) одной переставленной буквой. Этот приём, известный как тайпсквоттинг, активно используется киберпреступниками для перехвата трафика пользователей, допускающих опечатки при вводе адреса в браузере или использующих поисковые системы. Внешне сайт-клон практически полностью копирует дизайн настоящей страницы загрузки Telegram, что не вызывает подозрений у невнимательных посетителей.

С сайта предлагается скачать файл "tsetup-x64.6.exe", чьё название соответствует шаблону именования установщиков популярного мессенджера. Однако, как выяснили исследователи, этот исполняемый файл является отправной точкой для сложной цепочки вредоносных действий. Его выполнение запускает многоэтапный процесс, цель которого - незаметно закрепиться в системе и получить над ней контроль.

Системное ослепление: отключение защиты и имитация легитимности

Первые действия вредоносного установщика направлены на нейтрализацию встроенных средств защиты операционной системы. Одна из ключевых команд, запускаемых через "cmd.exe", модифицирует настройки антивируса Microsoft Defender. С помощью PowerShell выполняется команда добавления исключений для всех дисковых разделов ("C:\, D:\, E:\, F:\"). Это кардинально снижает вероятность обнаружения, так как Defender перестаёт сканировать файлы на этих дисках, позволяя вредоносным компонентам действовать безнаказанно.

Параллельно для маскировки под легитимное программное обеспечение загрузчик использует несколько тактик. Во-первых, он создаёт в системе каталог "C:\Users\<User>\AppData\Roaming\Embarcadero\". Название Embarcadero ассоциируется с легальными инструментами для разработчиков, что может ввести в заблуждение при ручном осмотре файловой системы. В эту папку помещаются файлы следующего этапа атаки. Во-вторых, чтобы сохранить у пользователя иллюзию успешной установки Telegram, вредоносная программа самостоятельно размещает в системе, по-видимому, настоящий установщик мессенджера ("telegrom.exe"), скомпилированный с помощью Inno Setup. Таким образом, на рабочем столе появляется ярлык Telegram, и у жертвы не возникает вопросов о происходящем.

Скрытная доставка полезной нагрузки через DLL и XML

Основная вредоносная функциональность реализована не в самом установщике, а в подгружаемом динамически компоненте. После подготовки системы установщик запускает библиотеку "AutoRecoverDat.dll" с помощью стандартной системной утилиты "rundll32.exe". Использование легального системного процесса для выполнения кода - распространённый метод уклонения от обнаружения.

Особенностью данной библиотеки является способ хранения конечной полезной нагрузки. Вместо того чтобы содержать вредоносный код внутри себя, DLL выступает в роли загрузчика, который считывает и восстанавливает исполняемый файл из, казалось бы, безобидных данных. Полезная нагрузка хранится в закодированном виде внутри XML-файла с названием "GPUCache.xml", также расположенного в папке Embarcadero. При выполнении DLL читает этот XML-файл, извлекает из него бинарные данные, реконструирует из них полноценный PE-файл (Portable Executable, формат исполняемых файлов Windows) и загружает его непосредственно в память, минуя запись на диск.

Эта техника, известная как рефлективная загрузка или ручное отображение PE в память, является серьёзным вызовом для традиционных антивирусных решений, ориентированных на сканирование файлов на диске. Поскольку вредоносный код никогда не сохраняется в виде отдельного ".exe"-файла, а существует только в оперативной памяти внутри легального процесса "rundll32.exe", обнаружить его становится значительно сложнее.

Установление постоянного контроля через C2-инфраструктуру

После успешной загрузки в память восстановленный модуль устанавливает связь с командным сервером злоумышленников. В ходе анализа был выявлен IP-адрес "27[.]50[.]59[.]77" и сопутствующий домен "jiijua[.]com", на который происходят TCP-подключения. Установленное соединение является постоянным и служит для удалённого управления скомпрометированной системой.

Через этот канал злоумышленники могут получать команды для выполнения на заражённом компьютере, осуществлять эксфильтрацию данных, вести мониторинг активности системы и, что особенно важно, динамически обновлять вредоносную полезную нагрузку. Сетевой анализ показал, что сервер способен передавать обновлённые компоненты, которые загрузчик так же скрытно подгружает и выполняет в памяти. Эта архитектура делает кампанию чрезвычайно гибкой: атакующие могут менять функционал вредоносного ПО, не требуя повторного заражения жертв новыми версиями установщика.

Выводы и рекомендации

Обнаруженная кампания наглядно показывает эволюцию угроз, эксплуатирующих социальную инженерию. Простая опечатка при вводе адреса ведёт к заражению сложным, трудно обнаруживаемым вредоносным ПО, которое берёт систему под полный контроль. Для противодействия подобным атакам специалистам по безопасности следует актуализировать сигнатуры для систем обнаружения вторжений (IDS), обращая внимание на сетевые подключения к подозрительным доменам и попытки массового добавления исключений в антивирусное ПО.

Пользователям же необходимо придерживаться базовых правил: загружать программное обеспечение исключительно с официальных сайтов разработчиков, внимательно проверять доменные имена в адресной строке браузера и использовать комплексные решения безопасности, включающие поведенческий анализ и защиту от эксплойтов, способные выявлять аномальные действия процессов, такие как ручная загрузка кода в память. В случае с Telegram официальным и единственно безопасным источником для загрузки клиента остается сайт telegram.org.

Индикаторы компрометации

IPv4 Port Combinations

- 27.50.59.77:18852

Domains

- jiijua.com

- www.tejlegram.com

- www.telefgram.com

- www.telegrgam.com

MD5

- 62f8effc7690455abcb300e3574f0a93

- a9a5cc6b6766fec51b281b94f5f17ccd