В мире информационной безопасности для macOS наметилась тревожная тенденция: злоумышленники всё чаще используют сложные платформы с сервисной моделью для целевых атак на пользователей криптовалют. Одной из таких угроз стал Odyssey Stealer - вредоносная программа для хищения данных, которая не просто крадёт ключи от кошельков, но и предоставляет злоумышленникам полный удалённый контроль над системой. Более того, эта угроза реализована по модели Malware-as-a-Service («вредоносное ПО как услуга»), что делает её доступной для широкого круга киберпреступников даже с минимальными техническими навыками. Наш анализ инфраструктуры и кода позволяет детально изучить механизмы работы этой платформы, её эволюцию и реальные последствия для пользователей.

Описание

Суть угрозы: MaaS для кражи криптовалют

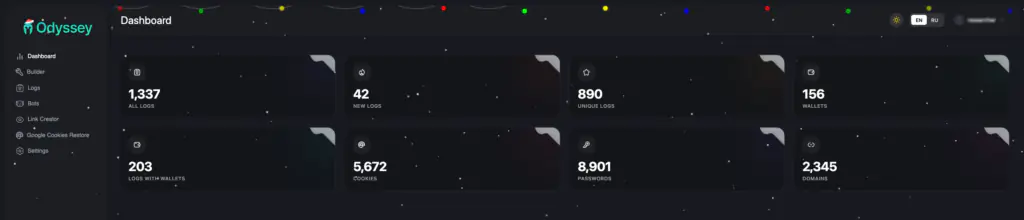

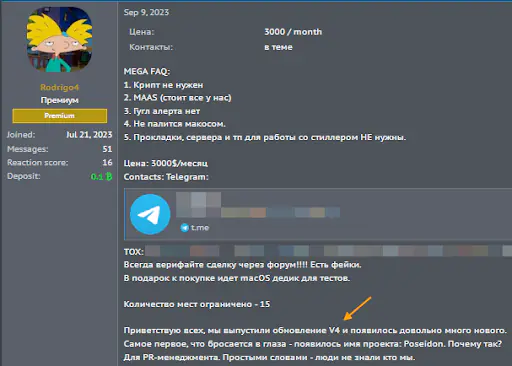

Odyssey Stealer представляет собой специализированный стилер (программу-похититель данных), сфокусированный на хищении учётных данных для криптовалютных кошельков. Его ключевая особенность - бизнес-модель. Платформа работает по аффилиатной схеме: центральная группа разработчиков поддерживает код, панель управления (C2, Command and Control) и серверную инфраструктуру, в то время как независимые операторы (аффилиаты) арендуют доступ к этому инструментарию, выплачивая процент от украденных средств. Это снимает с рядовых злоумышленников необходимость развёртывать сложную инфраструктуру и позволяет им сосредоточиться на социальной инженерии. Как следует из рекламного поста разработчика под псевдонимом Rodrigo4 на русскоязычном форуме XSS за сентябрь 2023 года, аффилиатам не нужны собственные серверы, прокси или глубокие знания в области малвари - всё предоставляет оператор платформы.

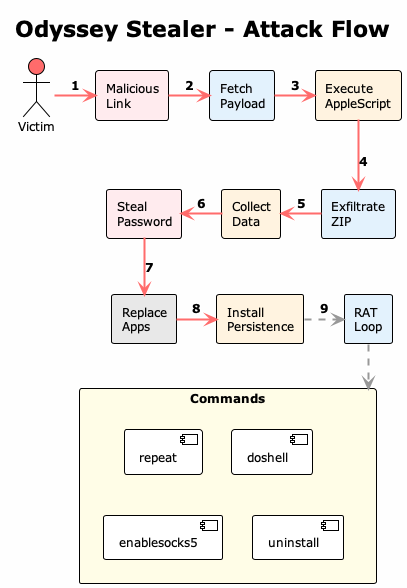

Вредоносная нагрузка (payload) часто доставляется через обфусцированные скрипты AppleScript, которые маскируют свою истинную цель. После запуска стилер начинает агрессивный поиск и извлечение данных с атакованной системы. Целями являются 203 расширения для браузерных кошельков и 18 настольных приложений, включая такие популярные решения, как MetaMask, Phantom, Electrum, Ledger Live и Trezor Suite. Особую опасность представляет механизм подмены легитимных приложений Ledger и Trezor на троянизированные версии. Эти поддельные приложения, по сути, являются оболочками на SwiftUI, которые загружают удалённый контент и перехватывают все вводимые пользователем данные, включая сид-фразы и приватные ключи, фактически контролируя весь рабочий процесс пользователя криптовалют.

От кражи данных до полного контроля: возможности бэкдора

Odyssey Stealer не ограничивается хищением данных. После первоначального заражения он устанавливает в систему полноценный троян удалённого доступа (RAT, Remote Access Trojan). Для обеспечения устойчивости (persistence) в системе создаётся LaunchDaemon, который каждые 60 секунд опрашивает сервер управления на наличие команд. Функционал RAT включает выполнение произвольных shell-команд, повторное заражение системы и запуск SOCKS5-прокси для туннелирования трафика через компьютер жертвы, что может использоваться для сокрытия активности других атакующих групп или проведения мошеннических операций.

Процесс атаки выглядит как отлаженный конвейер. Всё начинается с социальной инженерии: фишинговой ссылки, вредоносной рекламы (malvertising) или поддельного сайта загрузки. Жертва запускает дроппер, который, используя поддельный диалог ввода пароля macOS, получает привилегии администратора. Далее происходит сбор данных из браузеров (Chrome, Firefox, Safari), файловых хранилищ, приложения «Заметки» и, что критично, всей базы Keychain. Собранная информация архивируется и отправляется на сервер злоумышленников. После этого следует подмена легитимных криптовалютных приложений и установка механизма устойчивости, завершающая превращение компьютера в управляемого бота.

Инфраструктура и методы обнаружения

Анализ с использованием платформы Censys позволил выявить инфраструктуру, связанную с Odyssey Stealer. Было обнаружено 10 физических хостов, размещённых в различных странах, включая Нидерланды, Сингапур, Литванию, Россию и Германию. Часть инфраструктуры использует так называемый «пуленепробиваемый» хостинг (bulletproof hosting), известный своим попустительским отношением к вредоносной активности. Активные домены, такие как something0x[.]at и charge0x[.]at, следуют узнаваемому шаблону именования, что упрощает их идентификацию.

Для поиска развёртываний панели управления использовалась методика создания «цифрового отпечатка» (fingerprint). Поскольку MaaS-панели представляют собой массово развёртываемое ПО, одна и та же кодовая база используется на всех серверах. Это позволяет, начав с одного известного сервера управления, выявлять остальные по таким сигнатурам, как хэши тела HTML-страницы, специфичные meta-теги (например, "<meta name="description" content="Odyssey - Advanced Dashboard">"), хэши фавикона и пути к статическим ресурсам фреймворка React. В конце 2025 года разработчики сменили брендинг с «Odyssey» на более общий «MacOS - Advanced Dashboard», что, однако, не помешало детектированию благодаря уже накопленной базе сигнатур.

Эволюция угрозы: от AMOS к Odyssey

Odyssey Stealer не является принципиально новой разработкой. Его происхождение прослеживается от Atomic macOS Stealer (AMOS) через промежуточную версию под названием Poseidon Stealer. История, задокументированная в сообщениях на форуме XSS, свидетельствует о конфликте между разработчиками и последующем форке кода. Исходный разработчик, известный как Rodrigo4, изначально работал над AMOS, затем покинул проект, взяв с собой исходный код, и запустил конкурирующий продукт Poseidon, который в середине 2025 года был переименован в Odyssey новыми операторами. Это объясняет значительное техническое сходство между семействами вредоносных программ в части методов доставки, целевых путей в файловой системе и механизмов обеспечения устойчивости.

Выводы и рекомендации

Появление и активное распространение таких платформ, как Odyssey Stealer, демонстрирует растущую профессионализацию и коммерциализацию угроз для экосистемы macOS, особенно в контексте криптовалют. MaaS-модель значительно снижает порог входа для киберпреступников, делая сложные целевые атаки товаром массового спроса.

Для специалистов по информационной безопасности и обычных пользователей это означает необходимость повышенной бдительности. Ключевые рекомендации включают: крайнюю осторожность при вводе пароля системы, особенно в неожиданно всплывающих диалоговых окнах; установку приложений только из официальных источников, таких как App Store и сайты разработчиков; регулярную проверку целостности критически важных приложений, таких как Ledger Live или Trezor Suite; использование аппаратных кошельков для хранения значительных сумм, так как они менее уязвимы для чистого программного стилера. Кроме того, организациям и продвинутым пользователям стоит рассмотреть развёртывание решений класса EDR для поведенческого анализа и обнаружения аномальной активности, характерной для подобных многостадийных атак. В конечном счёте, осведомлённость о подобных тактиках и технике противника остаётся первым и важнейшим рубежом обороны в постоянно усложняющемся ландшафте киберугроз.

Индикаторы компрометации

IPv4

- 185.11.61.84

- 185.93.89.62

- 185.93.89.63

- 213.209.159.175

- 217.119.139.117

- 45.146.130.129

- 5.199.166.102

- 62.60.131.230

- 62.60.131.250

- 77.90.185.24

Domains

- charge0x.at

- sdojifsfiudgigfiv.to

- something0x.at

SHA256

- 09147da1add9608480db279bb7e1db59ed9e1b8360ead2fab53eb4ce03fa1dcc

- 1cd1e1a990430d6f968f3e99bffc30707f2dbe7936ca48a71710797adbf3e97e

- 47a3118defd96dbb729a42df5d7359db672a083c553be56b47551a56f8b04088

- 493e0c4ad909df1755bb62ebc4b6491d827d8ed381d1468fc15accd3191cb398

- 593f92db40e06da10823bdb2dad4b7ae23eee2a68d943496704bdd81add0ba5f

- 6c31b4a6bf623f7d9a213a808cfe821a6b4175333f4dac045530c61ffd3b8dcf

- 714843b753bf2e01f5bac14614f3c63b17ec922e3026326208ee5d7d741b1a2b

- 71a065da58455e0fab8ecef1ee4f8a94d93cd9af440f66f81976870ca86f3f82

- 77265bc63326115cbb165ee08b686720155c4065ab93494cba1816c5ca8a2d2d

- 9717c436a934c556b2dae87e0ce269e22dd10e1099f38b9c9d0cba47a7f9bcb8

- c785aa21c2165b8b13bdad4f015213f821b60658e276eb78dfbbfaf116753c82

- d254125912d9e9e5c271766bc4f6eea0c296ad2c0cf19d4bd57081d1bf10f044

- e4aa990fdc7f074e765c2c4dde55c812d5f23f53acda9dc1fe1fb2359bcf37bf