Эксперты по кибербезопасности выявили новое вредоносное приложение для Android, маскирующееся под инструмент родительского контроля или корпоративного управления устройствами, но фактически являющееся вымогателем. Анализ манифеста (AndroidManifest.xml) и компонентов приложения с пакетным именем "com.video.privatrara" показал наличие агрессивных механизмов сохранения активности, слежки и принудительной блокировки доступа к устройству.

Описание

Приложение требует широкий набор разрешений, включая FOREGROUND_SERVICE для запуска постоянной фоновой службы, RECEIVE_BOOT_COMPLETED для автоматического запуска после перезагрузки устройства и REQUEST_IGNORE_BATTERY_OPTIMIZATIONS для обхода ограничций энергосбережения. Кроме того, оно использует сервисы доступности (Accessibility Service) и права администратора устройства (Device Admin), что позволяет ему контролировать взаимодействие пользователя с системой и препятствовать удалению.

Важным компонентом является AppAccessibilityService, который отслеживает действия пользователя, включая переключение между приложениями, ввод текста и изменения в интерфейсе. При обнаружении запуска неразрешённого приложения активируется BlockedAppActivity - экран блокировки, требующий ввода PIN-кода. Жёстко заданный в коде PIN (956197) является частью механизма вымогательства.

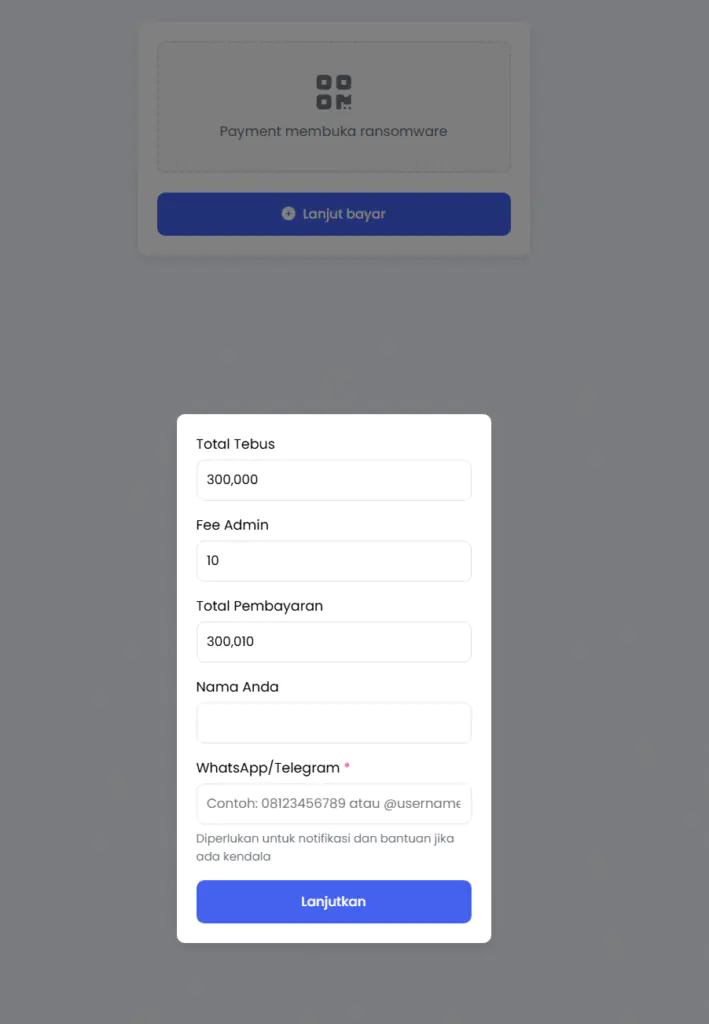

В случае неправильного ввода PIN-кода пользователь перенаправляется на HTML-страницу, размещённую на Firebase, с требованием выплаты выкупа в размере 300 000 индонезийских рупий. Страница содержит форму для ввода личных данных, включая имя и контакты в WhatsApp или Telegram, что указывает на дальнейшую тактику социальной инженерии.

Приложение также собирает информацию об установленных программах, модели устройства и уровне заряда батареи, отправляя эти данные через Telegram Bot API (токен: 7856080940:AA…YGQ) в специально созданный канал (chat_id: -1002882274414) и в личную переписку (chat_id: 7570665912). Анализ с использованием инструмента TeleTracker подтвердил, что бот с именем «Notifikasi Victim Ransomware» управляется злоумышленником с ником SisuryaOfficialkuu.

Данная вредоносная программа демонстрирует растущую тенденцию сочетания технологий скрытного наблюдения и классического вымогательства. Пользователям рекомендуется воздерживаться от установки приложений из ненадёжных источников и тщательно проверять запросы на предоставление прав доступа к доступности и администрированию устройства.

Индикаторы компрометации

MD5

- 9e5a694ef99c614f35c82c0ce3cde2e0

SHA1

- 11fe6e926ce2c5b59d6b5bb462bf3f582d2c3a1a

SHA256

- 947121731082addbb9cbf426f1ccd497cc0d62b520c06afe598471b2bd1df7d6