Исследовательская группа Elastic Security Labs раскрыла детали новой активной кампании, в рамках которой злоумышленники используют ранее неизвестный загрузчик для скрытой установки на компьютеры жертв коммерческого ПО для удалённого администрирования. Эта атака демонстрирует растущую тенденцию киберпреступников к эксплуатации легитимных системных инструментов и доверенных облачных сервисов для обхода средств защиты. Подобные инциденты представляют особую опасность для бизнеса, так как позволяют злоумышленникам получить полный контроль над рабочей станцией под видом санкционированной деятельности службы технической поддержки.

Описание

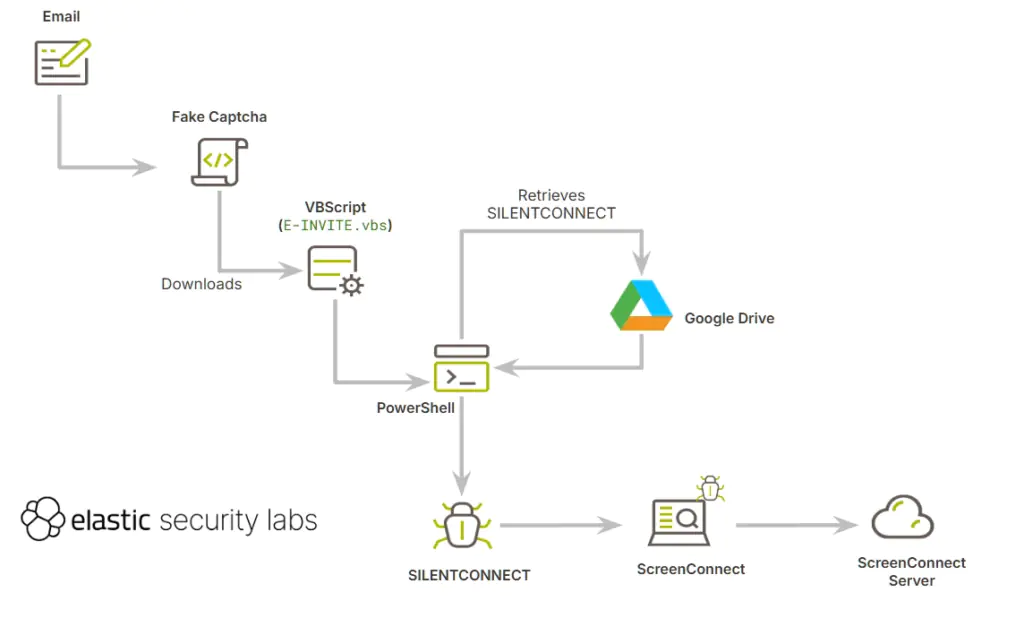

Кампания, отслеживаемая с марта 2025 года, начинается с фишингового письма, маскирующегося под приглашение на деловое мероприятие или предложение о сотрудничестве. В письме содержится ссылка, ведущая на поддельную страницу проверки CAPTCHA от Cloudflare Turnstile. После прохождения проверки на странице автоматически запускается загрузка VBS-скрипта с названием вроде "E-INVITE.vbs" или "Alaska Airlines 2026 Fleet & Route Expansion Summary.vbs". Важно отметить, что сама страница и скрипт размещены на инфраструктуре Cloudflare R2 и Google Drive, что повышает доверие пользователей и усложняет блокировку на сетевом уровне.

Скачанный скрипт, содержащий простую обфускацию с использованием детской сказки в качестве прикрытия, выполняет ключевую роль в цепочке заражения. После деобфускации он запускает команду PowerShell, которая, в свою очередь, загружает с Google Drive исходный код на C#. Этот код компилируется и выполняется непосредственно в памяти, минуя запись на диск, что является популярной техникой уклонения от сигнатурных антивирусов. Исследователи Elastic обнаружили, что финальной полезной нагрузкой этого многоэтапного процесса является установщик коммерческого продукта ConnectWise ScreenConnect - инструмента для удалённого мониторинга и управления (RMM).

Сам загрузчик, получивший название SILENTCONNECT, хотя и относительно прост, включает в себя несколько продвинутых техник для обеспечения скрытности и обхода защиты. Он использует прямое обращение к нативным API Windows (NTAPI) для манипуляций с памятью, что позволяет избегать вызовов высокоуровневых функций, за которыми обычно следят системы безопасности. Одной из ключевых особенностей является техника маскировки PEB (Process Environment Block). Загрузчик находит в структуре PEB запись о своём модуле и подменяет его имя и путь на легитимные - "winhlp32.exe". Поскольку многие системы обнаружения угроз (EDR) используют данные PEB для анализа, эта маскировка позволяет вредоносной активности оставаться незамеченной.

Перед установкой ScreenConnect загрузчик предпринимает шаги для нейтрализации встроенных средств защиты Windows. Он пытается обойти контроль учётных записей (UAC) с помощью уязвимости в COM-интерфейсе CMSTPLUA, а также добавляет исключение для файлов с расширением .exe в Microsoft Defender. Это критически важный этап, который предотвращает удаление финальной нагрузки стандартным антивирусом. После этого SILENTCONNECT загружает MSI-установщик ScreenConnect с контролируемого злоумышленниками сервера и запускает его тихую установку с помощью msiexec.exe. Установленный клиент прописывается в системе как служба Windows и устанавливает соединение с командным сервером злоумышленников, предоставляя им полный доступ к компьютеру жертвы.

Анализ инфраструктуры кампании выявил недостатки в операционной безопасности (OPSEC) злоумышленников. Они многократно использовали один и тот же путь на скомпрометированных веб-сайтах ("/download_invitee.php") для доставки полезной нагрузки, что позволило исследователям отследить масштабы их деятельности. Были обнаружены и другие мошеннические схемы, использующие ту же инфраструктуру, включая фишинговые страницы, имитирующие порталы DocuSign и Microsoft Teams для распространения других RMM-инструментов, таких как Syncro.

Данная кампания наглядно иллюстрирует опасность злоупотребления легитимными инструментами (LOLBins) и доверенными облачными сервисами. ScreenConnect и подобные RMM-решения являются стандартным ПО для ИТ-отделов, поэтому их сетевая активность и процессы часто попадают в "белые списки" систем безопасности. Специалистам по информационной безопасности рекомендуется ужесточить политики контроля за установкой и использованием любых средств удалённого доступа, внедрять поведенческий анализ для выявления аномального использования системных утилит (таких как PowerShell, msiexec, curl) и регулярно проводить аудит сетевых подключений на предмет неавторизованных сессий удалённого управления. Особое внимание следует уделять обучению пользователей, так как начальным вектором атаки остаётся целенаправленный фишинг, маскирующийся под деловую переписку.

Индикаторы компрометации

IPv4

- 86.38.225.59

Domains

- bumptobabeco.top

- instance-lh1907-relay.screenconnect.com

SHA256

- 281226ca0203537fa422b17102047dac314bc0c466ec71b2e6350d75f968f2a3

- 349e78de0fe66d1616890e835ede0d18580abe8830c549973d7df8a2a7ffdcec

- 81956d08c8efd2f0e29fd3962bcf9559c73b1591081f14a6297e226958c30d03

- 8bab731ac2f7d015b81c2002f518fff06ea751a34a711907e80e98cf70b557db

- adc1cf894cd35a7d7176ac5dab005bea55516bc9998d0c96223b6c0004723c37

- c3d4361939d3f6cf2fe798fef68d4713141c48dce7dd29d3838a5d0c66aa29c7

YARA

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 | rule Windows_Trojan_SilentConnect_cdc03e84 { meta: author = "Elastic Security" creation_date = "2026-03-04" last_modified = "2026-03-04" os = "Windows" arch = "x86" threat_name = "Windows.Trojan.SilentConnect" reference_sample = "8bab731ac2f7d015b81c2002f518fff06ea751a34a711907e80e98cf70b557db" license = "Elastic License v2" strings: $peb_evade = "winhlp32.exe" wide fullword $rev_elevation = "wen!rotartsinimdA:noitavelE" wide fullword $masquerade_peb_str = "MasqueradePEB" ascii fullword $guid = "3E5FC7F9-9A51-4367-9063-A120244FBEC7" wide fullword $unique_str = "PebFucker" ascii fullword $peb_shellcode = { 53 48 31 DB 48 31 C0 65 48 8B 1C 25 60 00 00 00 } $rev_screenconnect = "tcennoCneercS" ascii wide condition: 5 of them } |