В мире информационной безопасности повторное использование одних и тех же тактик и инструментов злоумышленниками - явление нередкое, однако оно не перестаёт быть тревожным сигналом для специалистов. Обнаруженная на днях новая вредоносная кампания наглядно демонстрирует, как киберпреступники эффективно комбинируют старые, но всё ещё действенные уязвимости с оригинальными методами сокрытия конечного вредоносного кода. В частности, речь идёт о повторном применении техники внедрения финальной полезной нагрузки в обычные графические файлы, что позволяет обходить базовые средства защиты.

Описание

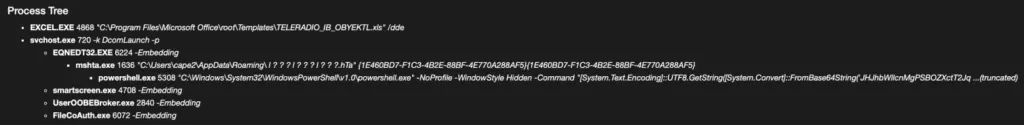

Кампания начинается с рассылки электронных писем, содержащих вложенный файл с подозрительным названием "TELERADIO_IB_OBYEKTLRIN_BURAXILIS_FORMASI.xIs". Анализ этого файла показал, что он эксплуатирует известную и критическую уязвимость CVE-2017-11882 в компоненте Microsoft Equation Editor. Эта уязвимость, позволяющая выполнить произвольный код, была опубликована несколько лет назад, однако её активное использование до сих пор свидетельствует о большом количестве непропатченных систем в корпоративной среде. Успешная эксплуатация этой уязвимости инициирует цепочку загрузки последующих вредоносных модулей.

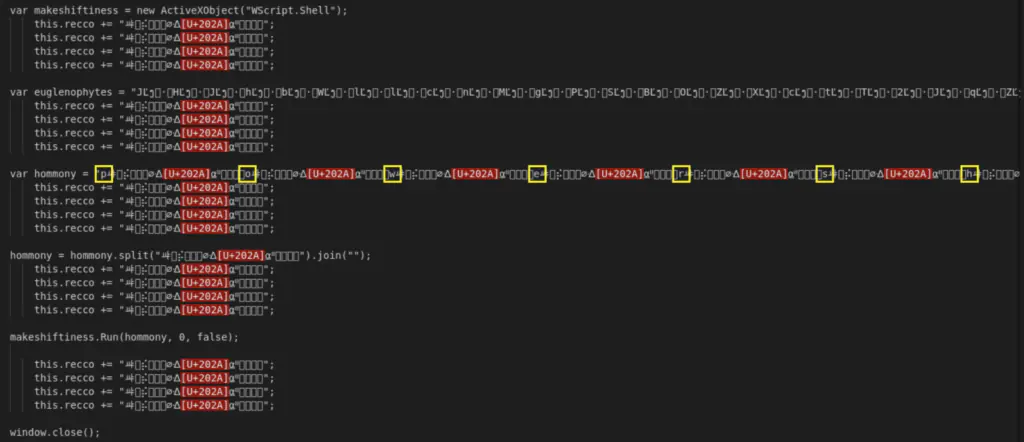

Первым этапом становится скачивание скомпрометированного сервера файла в формате HTA (HTML Application). Этот файл, несмотря на попытку обфускации с помощью добавления множества Unicode-символов, содержит достаточно прозрачный код, который запускает скрипт PowerShell. В свою очередь, PowerShell-скрипт обращается к другому внешнему ресурсу для загрузки файла с именем "optimized_MSI.png". На первый взгляд, это обычное изображение в формате PNG, что является ключевым элементом всей схемы.

Именно здесь проявляется связь с ранее документированными атаками. Техника заключается в том, что фактическая вредоносная полезная нагрузка не содержится в отдельном исполняемом файле, а закодирована в бинарных данных этого самого изображения. Полезная нагрузка, представляющая собой бинарный файл .NET, отделена внутри файла PNG специальными текстовыми метками "BaseStart-" и "-BaseEnd". После извлечения и декодирования из Base64, эта нагрузка исполняется в системе жертвы. Повторное использование одного и того же изображения ("optimized_MSI.png") в разных кампаниях указывает на возможную связь между различными группами злоумышленников или на использование общего инфраструктурного компонента.

Быстрый поиск по базе VirusTotal с использованием функции поиска похожих изображений подтвердил масштаб явления. Было обнаружено 846 графических файлов с идентичным содержимым, из которых 36 были определены различными антивирусными движками как вредоносные. Такой подход - использование легитимного на первый взгляд контента (изображений) в качестве контейнера для кода - позволяет атакам дольше оставаться незамеченными, поскольку они могут не вызывать подозрений у пользователей и обходить простые фильтры, ищущие исполняемые файлы.

С практической точки зрения, эта кампания служит ещё одним напоминанием о критической важности своевременного обновления программного обеспечения для закрытия известных уязвимостей, таких как CVE-2017-11882. Кроме того, она подчёркивает необходимость реализации многоуровневой защиты. Решения класса IDS/IPS (системы обнаружения и предотвращения вторжений) и современные антивирусные продукты должны быть настроены на обнаружение не только явных угроз, но и подозрительной активности, такой как последовательная загрузка скриптовых и графических файлов с последующим запуском PowerShell. Мониторинг сетевого трафика на предмет обращений к подозрительным IP-адресам, а также анализ логики поведения приложений (например, попыток извлечения данных из графических файлов) могут помочь в выявлении подобных сложных многоэтапных атак до того, как будет нанесён существенный ущерб.

Индикаторы компрометации

URLs

- https://172.245.155.116/img/optimized_MSI.png

- http://192.3.101.19/31/sd878f23823878428348fd8g8g8384838f3453dfg.hta

SHA256

- 1bf3ec53ddd7399cdc1faf1f0796c5228adc438b6b7fa2513399cdc0cb865962

- adc2f550e7ff2b707a070ffaa50fc367af6a01c037f1f5b347c444cca3c9a650