В сфере информационной безопасности каждый день приносит новые примеры социальной инженерии, однако некоторые из них выделяются своей изощрённостью. Очередной случай, обнаруженный сегодня, демонстрирует эволюцию тактик злоумышленников, которые теперь используют не просто письма с угрозами, а целые поддельные документы, имитирующие официальную отчётность. Целью новой кампании стали пользователи популярного программного криптокошелька MetaMask, доступного в виде браузерного расширения и мобильного приложения. Вместо примитивной просьбы перейти по ссылке злоумышленники создали многоступенчатую легенду, призванную вызвать у жертвы чувство тревоги и спровоцировать на опасные действия.

Описание

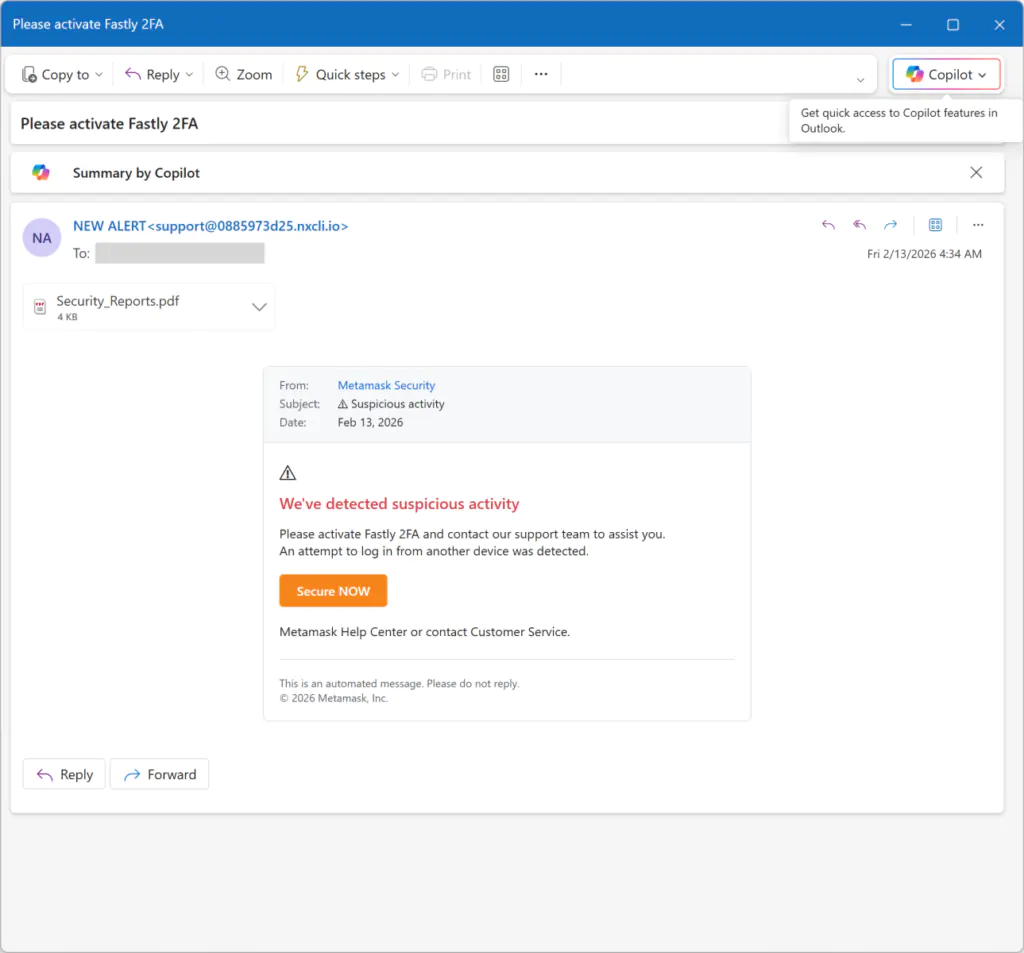

Атака начинается с фишингового письма, которое приходит на почту потенциальной жертвы. Тема письма и его текст убедительно призывают пользователя повысить уровень безопасности своего аккаунта, включив двухфакторную аутентификацию (2FA). Эта тема сама по себе вызывает доверие, так как рекомендации по усилению защиты являются стандартными для финансовых сервисов. Однако ссылка в письме ведёт не на официальный домен MetaMask, а на скомпрометированный или специально созданный веб-сервис, размещённый на инфраструктуре Amazon Web Services (AWS). При более внимательном изучении письма становится очевидна его истинная цель. Помимо ссылки, к сообщению прикреплён файл с названием «Security_Reports.pdf», который играет ключевую роль в атаке.

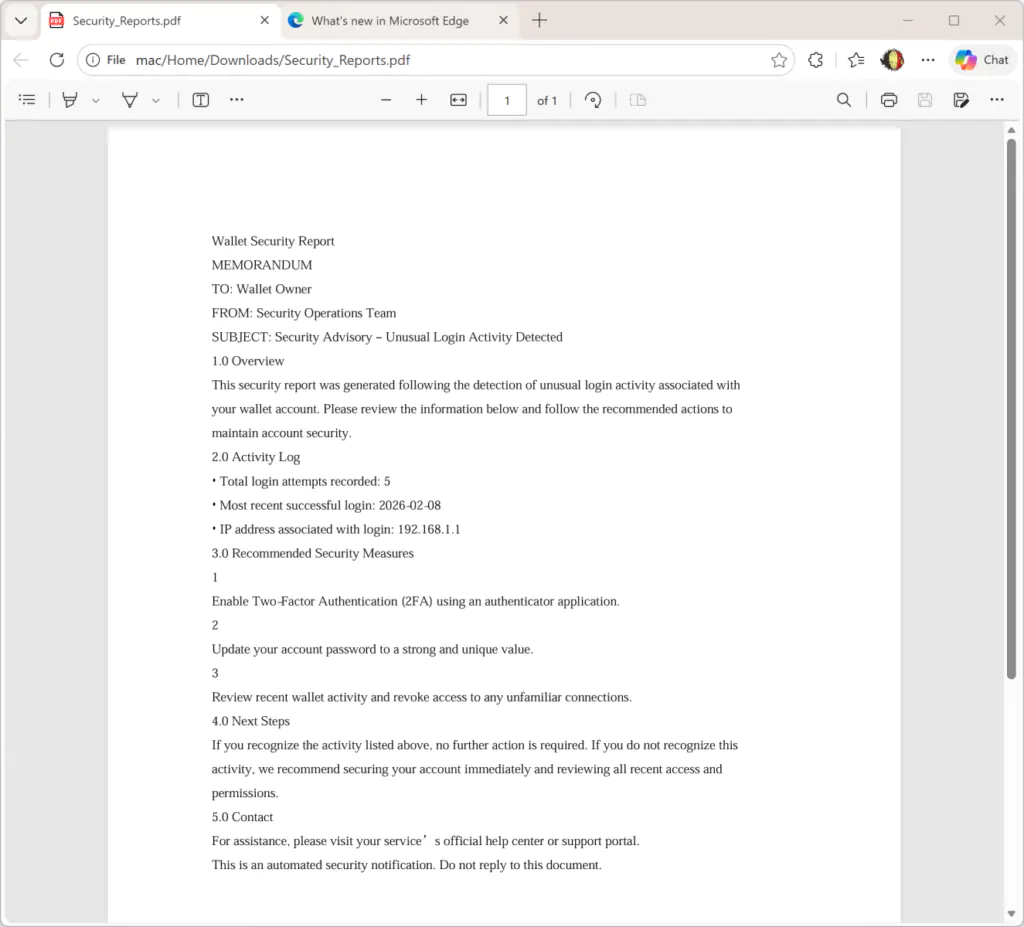

Этот PDF-документ представляет собой тщательно сфабрикованный отчёт о предполагаемом инциденте безопасности. В нём детально описана «необычная активность входа» в аккаунт пользователя, указаны ложные временные метки и IP-адреса, с которых якобы производился доступ. Визуально документ оформлен профессионально, с использованием элементов корпоративного стиля, что повышает его убедительность в глазах неискушённого пользователя. Психологический расчёт прост: человек, увидев такой отчёт, испытывает страх за сохранность своих средств и в панике готов выполнить любые инструкции для «защиты» кошелька, включая переход по фишинговой ссылле. После перехода жертва попадает на поддельную страницу, где под предлогом настройки 2FA у неё запрашивают сид-фразу или приватные ключи от кошелька, что приводит к полной компрометации средств.

Технический анализ самого PDF-файла показал, что он не содержит вредоносного кода или эксплойтов. Это чистый документ, созданный исключительно для психологического воздействия. Интересной деталью стало происхождение файла. Метаданные документа указывают, что он был сгенерирован с помощью библиотеки ReportLab - популярного инструмента для создания PDF-документов на языке Python, который доступен как онлайн-сервис, так и в виде устанавливаемого пакета. В метаданных указаны значения вроде «anonymous» и «unspecified», что говорит либо о небрежности злоумышленников, либо о намеренном сокрытии следов. Использование такого легитимного инструмента упрощает для атакующих процесс создания качественных подделок и позволяет им легко масштабировать кампанию, генерируя уникальные документы для разных жертв.

Данная кампания наглядно демонстрирует современные тренды в социальной инженерии, которые эксперты относят к тактикам, описанным в матрице MITRE ATT&CK (систематизированный каталог тактик и техник кибератак). В частности, здесь используется техника T1566.001 - фишинг через прикреплённые файлы, а также техника T1588.002 - приобретение легитимных инструментов (в данном случае, онлайн-сервиса для создания PDF). Мошенники понимают, что защищённость систем часто ограничивается человеческим фактором, и делают ставку на эмоции, а не на технические уязвимости. Подобные атаки особенно опасны для сферы криптовалют, где транзакции необратимы, а ответственность за безопасность ключей полностью лежит на пользователе.

Для специалистов по безопасности этот инцидент служит очередным напоминанием о необходимости многослойной защиты. Технические средства, такие как фильтрация входящей почты и анализ вложений, безусловно, важны. Однако ключевым элементом остаётся обучение пользователей. Сотрудники и клиенты должны быть проинформированы о том, что даже профессионально выглядящие документы могут быть поддельными. Им следует прививать скептическое отношение к любым неожиданным письмам, особенно тем, которые вызывают чувство страха или срочности. Важно проверять URL-адреса, не переходя по ним напрямую из письма, и никогда не вводить сид-фразы или приватные ключи на сторонних сайтах. Для проверки подлинности инцидентов необходимо использовать только официальные каналы связи, указанные на сайте компании, а не ссылки из полученных сообщений.

В заключение, описанная фишинговая кампания является эволюционным шагом в тактиках мошенников, которые теперь инвестируют время в создание целого нарратива вокруг атаки. Это уже не просто письмо «ваш аккаунт взломан», а целая история с документальным подтверждением. Подобные методы значительно повышают успешность атак, поскольку эксплуатируют базовые человеческие инстинкты. Борьба с такими угрозами требует от организаций и отдельных пользователей не только технической бдительности, но и развития цифровой грамотности, позволяющей отличить искусно созданную легенду от реальной угрозы.

Индикаторы компрометации

URLs

- https://access-authority-2fa7abff0e.s3.us-east-1.amazonaws.com/index.html

SHA256

- 2486253ddc186e9f4a061670765ad0730c8945164a3fc83d7b22963950d6dcd1