Современные кибератаки всё реже представляют собой простую доставку исполняемого файла на диск. Вместо этого злоумышленники выстраивают сложные многоступенчатые цепочки компрометации, которые полагаются на безфайловые техники, обфускацию кода и злоупотребление доверенными системными процессами. Это позволяет им действовать скрытно, минимизировать следы и обходить традиционные средства защиты, ориентированные на сигнатуры. Недавний анализ специалистов Point Wild наглядно демонстрирует эту тенденцию, детально разобрав атаку, в ходе которой программа-шпион Remcos RAT внедряется в память системы, используя в качестве точки входа фишинг и целый арсенал техник уклонения.

Описание

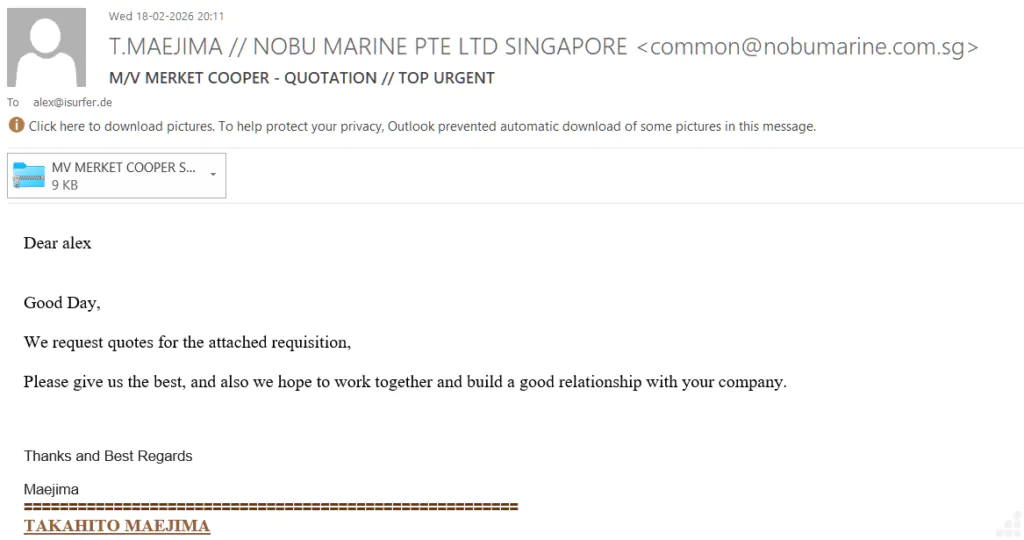

Атака начинается с классического, но от этого не менее эффективного фишингового письма. Злоумышленники рассылают электронные сообщения, вложение в которых маскируется под легитимный бизнес-документ с названием вроде "MV MERKET COOPER SPECIFICATION.zip". Внутри архива находится JavaScript-файл с тем же именем. Его исполнение через Windows Script Host (WSH) даёт атакующим первоначальный плацдарм в системе. Этот скрипт, несмотря на серьёзную обфускацию, выполняет предсказуемую задачу: он создаёт необходимые объекты для взаимодействия с системой и извлекает из интернета следующий этап полезной нагрузки - PowerShell-скрипт.

Именно на этом этапе начинается демонстрация продвинутых техник. Загруженный PowerShell-скрипт выступает в роли рефлективного загрузчика. Вместо того чтобы сохранять вредоносную библиотеку на диск, он реконструирует её прямо в оперативной памяти. Для этого полезная нагрузка, представляющая собой скомпилированную .NET-сборку, хранится в скрипте в зашифрованном виде. Аналитики [рассказали] о многослойной системе обфускации: сначала данные закодированы в Base64, а затем применено ротационное XOR-шифрование с динамически изменяющимся ключом. Такой подход серьёзно затрудняет статический анализ и обнаружение с помощью сигнатур.

После расшифровки в памяти загружается .NET-сборка ALTERNATE.dll. Однако её выполнение происходит не напрямую, а через механизм подмены доверенного процесса, известный как Living-off-the-Land Binaries (LOLBins). Вредоносный код внедряется в легитимный системный процесс "aspnet_compiler.exe" - утилиту для компиляции ASP.NET-приложений. Это позволяет трояну Remcos маскировать свою сетевую активность под обычные действия доверенного ПО, что эффективно обходит многие системы обнаружения вторжений (IDS), основанные на анализе поведения процессов. Через этот процесс устанавливается связь с командным сервером (C2, Command-and-Control), и начинается этап пост-эксплуатации.

На этом этапе атака не заканчивается. Анализ сетевого трафика показал, что после первоначального закрепления в системе происходит доставка второй стадии полезной нагрузки - упакованного исполняемого файла, который передаётся по сети непосредственно в память. Это демонстрирует гибкий подход злоумышленников, способных динамически расширять функционал вредоносного ПО уже после заражения. Кроме того, на инфицированной системе создаётся артефакт "C:\ProgramData\remcos\logs.dat", что указывает на сбор данных, возможно, включая логи нажатий клавиш, что является типичным поведением для RAT-программ (Remote Access Trojan - трояны удалённого доступа).

Данная атака является характерным примером современного подхода к созданию угроз. Она сочетает в себе социальную инженерию для первоначального доступа, многослойную обфускацию для сокрытия кода, безфайловое выполнение для минимизации следов и злоупотребление доверенными системными инструментами для уклонения от защиты. Подобные техники, особенно использование PowerShell и LOLBins, активно документированы в таких фреймворках, как MITRE ATT&CK, и их популярность среди киберпреступных групп продолжает расти. Это смещает фокус с защиты на уровне конечных точек к необходимости комплексного мониторинга поведения, анализу активности скриптовых сред и корреляции событий, поскольку традиционные антивирусные решения зачастую бессильны против таких изощрённых цепочек выполнения.

Индикаторы компрометации

IPv4 Port Combinations

- 192.3.27.141:8087

URLs

- https://almacensantangel.com/ENCRYPT.Ps1

MD5

- 0a9728de22d85c6a2b375924bfb643dc

- 508c092eaf1c1a178195aadfa1b7ecae

- 75b7ed9f524cdb1c6f044864c4d3353c

- 957b2710fef66141707064c76f1dd1a9

- a5c70d896526146238a15a93dfdb2f97

- a739d0c4821d2bc1b8a226a5d8846c28

- d79dbfab8af7a6f19b6abf934a90c1b7