В мире информационной безопасности давно известно простое правило: чем популярнее бренд, тем чаще его имитируют злоумышленники в попытках обмана пользователей. Эта аксиома вновь подтвердилась на примере международной технологической компании Xiaomi, чьи клиенты по всему миру стали объектами целенаправленной фишинговой атаки. Вместо того чтобы искать сложные технические уязвимости в инфраструктуре, киберпреступники сделали ставку на социальную инженерию, создав почти безупречную копию корпоративного портала для управления учётными записями. Подобные атаки представляют особую опасность, поскольку обходят традиционные технические средства защиты, эксплуатируя человеческий фактор и доверие к известному имени.

Описание

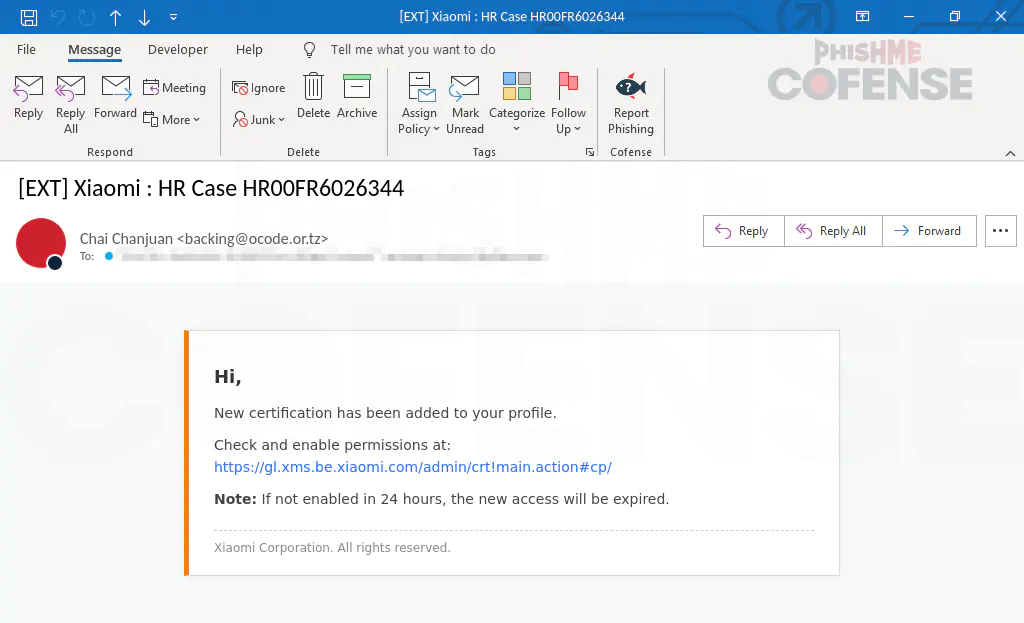

Атака была выявлена специалистами Cofense Phishing Defense Center (PDC, центр противодействия фишингу). Её механизм классичен, но исполнение отличается высоким качеством. Пользователям на почту поступает письмо, оформленное в корпоративном стиле Xiaomi. В теме указан номер кадрового дела, а в тексте сообщается о новой сертификации, требующей подтверждения в течение 24 часов. Это создаёт необходимый злоумышленникам эффект срочности, подталкивая жертву к быстрым и необдуманным действиям. Отправитель маскируется под официальный источник, а все визуальные элементы - логотип, шрифты, структура письма - скопированы с настоящих коммуникаций компании.

Ключевым элементом атаки является ссылка в письме, ведущая на поддельную страницу входа в Mi Account - единую учётную запись пользователя экосистемы Xiaomi. Страница-клон визуально практически неотличима от оригинального портала. На ней присутствует фирменный оранжевый логотип, корректно расположены ссылки на пользовательское соглашение и политику конфиденциальности, а также предлагаются стандартные варианты входа и восстановления пароля. Единственной активной кнопкой, однако, является "Sign in". После ввода логина и пароля эти данные незамедлительно перехватываются злоумышленниками, получающими таким образом полный контроль над учётной записью жертвы.

Успех этой кампании основан на глубоком понимании психологии и рабочих процессов. Имитируя внутреннее HR-уведомление, преступники апеллируют к дисциплине сотрудников, которые привыкли оперативно реагировать на запросы отдела кадров. Для рядовых пользователей угроза "истечения срока действия" сертификации также является мощным триггером. Эксперты Cofense в своём отчёте подчёркивают, что современный фишинг всё реже содержит грамматические ошибки или кривой дизайн, что значительно усложняет его визуальное обнаружение. Основной вектор сместился в сторону эксплуатации доверия и поведенческих шаблонов.

Последствия подобного взлома учётной записи для пользователя могут быть крайне серьёзными. Учитывая, что Mi Account является ключом к смартфонам, умным устройствам для дома, облачному хранилищу и платёжным сервисам компании, злоумышленники получают доступ к огромному массиву конфиденциальной информации. Это включает личные фото и документы, историю местоположений, данные банковских карт, привязанных к сервисам, а также возможность удалённого управления устройствами умного дома. Для корпоративных пользователей, использующих телефоны Xiaomi для работы, риски масштабируются до угрозы утечки коммерческой тайны и доступа к корпоративным ресурсам.

Данный инцидент наглядно демонстрирует ограниченность защиты, основанной исключительно на автоматических фильтрах входящей почты. Технологии искусственного интеллекта, безусловно, становятся лучше в распознавании угроз, но кампании, подобные описанной, создаются с учётом этих технологий и успешно их обходят. Поэтому критически важным элементом обороны остаётся осведомлённость пользователей. Специалисты по безопасности рекомендуют всегда проверять адрес отправителя, не кликать на ссылки в письмах, вызывающих малейшие сомнения, и осуществлять вход на важные сервисы только через официальные приложения или путём прямого ввода адреса в браузере.

Атака на пользователей Xiaomi - это не изолированный случай, а часть устойчивой глобальной тенденции. Киберпреступники постоянно совершенствуют методы имитации крупнейших технологических, финансовых и логистических брендов. В такой ситуации комплексный подход, сочетающий технологические решения, оперативный анализ угроз силами специалистов и постоянное обучение сотрудников, становится не просто рекомендацией, а необходимостью. Только многоуровневая защита, где человеческая экспертиза дополняет автоматику, может эффективно противостоять атакам, где главным инструментом взлома является не вредоносный код, а искусно созданная иллюзия легитимности.

Индикаторы компрометации

IPv4

- 43.225.54.162

URLs

- https://www.amolikhousing.co.in/XIAOMI/