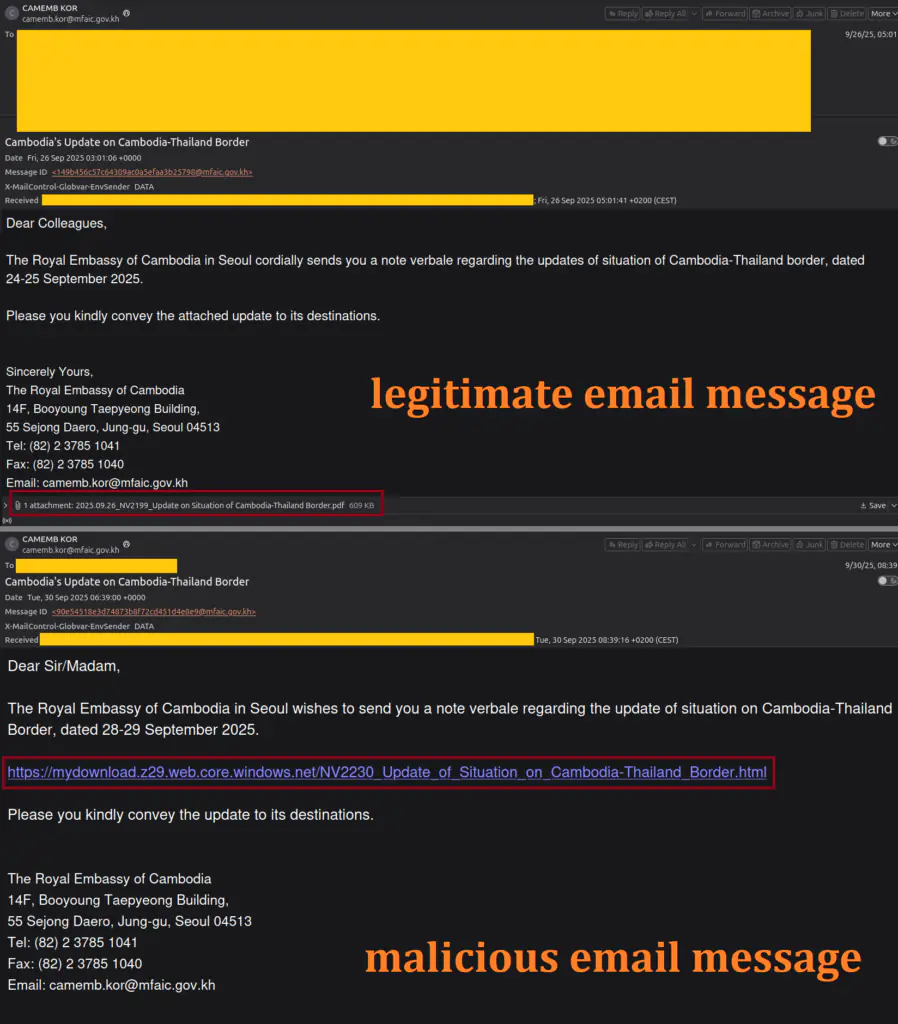

В начале октября 2025 года была выявлена целевая кампания кибершпионажа, в ходе которой злоумышленники использовали скомпрометированный официальный email-адрес посольства Камбоджи в Сеуле. Угроза, связанная с китайскими государственными хакерскими группами, была направлена на дипломатические организации. Атака осуществлялась с помощью фишингового письма, маскировавшегося под официальное сообщение о ситуации на камбоджийско-таиландской границе.

Описание

Вместо обычного вложения письмо содержало URL-ссылку, ведущую на поддельную страницу входа Microsoft. После решения фальшивой капчи CAPTCHA жертве автоматически загружался ZIP-архив. Внутри архива находился ярлык LNK, который при запуске исполнял сложную команду PowerShell. Данный скрипт извлекал скрытый TAR-архив, содержащий подписанный Canon двоичный файл и вредоносную DLL.

Злоумышленники применили технику DLL Sideloading, когда легитимная программа cnmpaui.exe загружала вредоносную библиотеку cnmpaui.dll. Эта библиотека, в свою очередь, расшифровывала и исполняла основной вредоносный модуль - удаленный троян SOGU.SEC, также известный как PlugX или Korplug. Для отвлечения внимания жертве показывался документ в формате PDF, в то время как вредоносный код работал в фоне.

Анализ домена управления и контроля выявил использование dorareco.net. Технические артефакты, включая методы обфускации, цепочку исполнения и поведение, полностью совпали с активностью кластера UNC6384, который связан с китайскими государственными хакерскими группами. Этот кластер известен по отчету Google Cloud Threat Intelligence за август 2025 года, где описываются атаки на дипломатические организации.

Использование официального дипломатического канала связи значительно повышало доверие к фишинговому сообщению. Социальная инженерия была многослойной: злоумышленники не только скопировали стиль и тему легитимных писем посольства, но и создали реалистичную подделку портала Microsoft. Данный инцидент демонстрирует, что группы, связанные с государственными интересами КНР, продолжают совершенствовать методы доставки вредоносного ПО, активно используя компрометацию доверенных аккаунтов и сложные цепочки загрузки.

Эксперты по кибербезопасности отмечают, что подобные атаки представляют серьезную угрозу для государственных и дипломатических учреждений по всему миру. Рекомендуется усилить проверку входящей корреспонденции, особенно содержащей ссылки, и регулярно обновлять системы для защиты от подобных многоэтапных угроз.

Индикаторы компрометации

Domains

- dorareco.net

URLs

- https://mydownload.z29.web.core.windows.net/NV2230_Update_of_Situation_on_Cambodia-Thailand_Border.zip

MD5

- 0538e73fc195c3b4441721d4c60d0b96

- 80639fb809c24ab2f12ea7c4da167862

- a38de163ee19e78d8582efb9d7f286c1

- bb74ca3517e51030867ced3a8ceb149d

- c33861eb02323660ecef2f261f92880d

- f4b1a1516c99a196cd4d6af18f611766

SHA1

- 1ca908b27701259472c16614c3a69f48752bf6cf

- 46a530dd71b20a2b3f30b411dbe86f48e3d07750

- 572fc5774568e536f956a002e67ade23af19b034

- 7c465b66ff8ef4132e74ab489f6731bd26a4b64d

- 83c3cda4bc929a84ccc16a25595a1e85ee433faf

- baa569318144905563b469a5a006ad54eb616a02

SHA256

- 4ed76fa68ef9e1a7705a849d47b3d9dcdf969e332bd5bcb68138579c288a16d3

- 8635dcc2001514febc6a07714b8cf6a3684b4c4c3b8fc0e08b2f6b92a045e3cc

- b15acbf8509ee90858a1d60eea3c50094b1e2b0b65c8596c65fc998e9b6a08a9

- d70600f0e4367e6e3e07f7b965b654e5bfbcb0afbccfe0f6a9a8d9f69c7061a3

- e35d8815206a77028b7b43bfb047eb9ad8a151164f5c1a7b6d3294bd50b668f2

- f04340f93e2f5f7d6d5521572f17c5b80f39984ee6b4b8c0899380e95a825127