В январе 2026 года специалисты по безопасности зафиксировали новую волну целевых атак, в которых используется обновлённый вариант известной вредоносной программы PlugX. Анализ показал, что за кампанией, предположительно, стоит китайская APT-группа, известная как UNC6384. Эта группа тесно связана с другим известным оператором Mustang Panda (также известным как TEMP.Hex) и традиционно нацелена на государственные учреждения и дипломатов в странах Юго-Восточной Азии. Возобновление активности с использованием усовершенствованного инструментария сигнализирует об эскалации угроз кибершпионажа для дипломатических и правительственных организаций региона.

Описание

Детали атаки и цепочка заражения

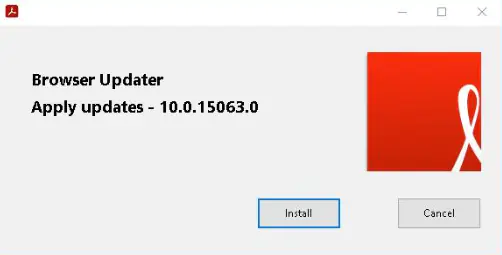

Атака начинается с файла-дроппера под названием "Browser_Updater.exe". При его запуске пользователь видит окно, имитирующее интерфейс легитимного ПО для обновления веб-браузера с кнопками «Install» и «Cancel». Однако, в отличие от обычного программного обеспечения, этот исполняемый файл начинает свою вредоносную деятельность сразу после запуска, независимо от действий пользователя. Его основная задача - загрузка и выполнение вредоносного MSI-пакета с сервера злоумышленников, что приводит к заражению системы вариантом PlugX.

Аналитики отмечают, что этот дроппер является новой версией инструмента STATICPLUGIN, ранее атрибутированного группе UNC6384. Интересно, что для маскировки данный образец был подписан цифровым сертификатом, выданным на имя китайской компании «山西荣升源科贸有限公司». Этот же сертификат, уже отозванный к моменту атаки, использовался в сентябре 2025 года для подписи другого вредоносного ПО, связанного с ValleyRAT. Кроме того, сервер "45.251.243[.]210", использовавшийся для размещения вредоносного MSI-файла, ранее фигурировал в отчетах как командный сервер (C2, Command and Control) для предыдущих операций с PlugX.

Сложная цепочка выполнения и закрепление в системе

После выполнения MSI-пакет разворачивает файлы "Avk.exe", "Avk.dll" и "AVKTray.dat" в каталоге "%LOCALAPPDATA%\pZhozR". Здесь злоумышленники применяют технику DLL Sideloading (подмены библиотеки): легитимный исполняемый файл "Avk.exe", принадлежащий антивирусному продукту G DATA CyberDefense AG, используется для загрузки вредоносной библиотеки "Avk.dll". Эта библиотека, в свою очередь, применяет API Hashing для динамического разрешения адресов системных функций и с помощью "RtlRegisterWait" выполняет шелл-код, скрытый в файле "AVKTray.dat". Финальный этап - декодирование и выполнение в памяти непосредственно тела LoaderPlugX, что позволяет избежать записи вредоносного файла на диск и усложняет обнаружение.

Эволюция методов сокрытия конфигурации

Одним из ключевых изменений в новой версии PlugX стал усложнённый механизм хранения конфигурационных данных, таких как адреса C2-серверов. Если в вариантах, наблюдавшимся до декабря 2025 года, эти данные после простого RC4-шифрования хранились в открытом виде, то теперь они дополнительно кодируются перед шифрованием. Конфигурация располагается в секции ".data" основного тела вредоносной программы и имеет структурированный вид: длина ключа, сам RC4-ключ и зашифрованные данные. Для получения читаемой информации требуется сначала выполнить RC4-расшифровку с ключом, извлечённым из бинарных данных, а затем применить специальный алгоритм декодирования, который аналитики восстановили и представили в виде Python-скрипта.

Применение этого алгоритма к образцу января 2026 года позволило извлечь доменное имя командного сервера - "fruitbrat[.]com". Однако реальный IP-адрес был скрыт за сервисом Cloudflare. Косвенным подтверждением его принадлежности к инфраструктуре злоумышленников стало обнаружение в феврале другого варианта PlugX, который напрямую указывал на IP-адрес "108.165.255[.]97". Оба узла - и доменный, и IP-адрес - на момент анализа были активны и отвечали идентичными веб-страницами на GET-запросы, что с высокой долей вероятности указывает на одну и ту же бэкенд-инфраструктуру.

Практические выводы и рекомендации

Возобновление активного использования PlugX, особенно с учётом усложнения механизмов обфускации и закрепления в системе, указывает на то, что эта вредоносная программа остаётся востребованным инструментом в арсенале APT-групп, занимающихся кибершпионажем. Организациям, особенно в государственном и дипломатическом секторах, а также компаниям, работающим в регионах интересов данных групп, следует усилить мониторинг.

В качестве мер защиты эксперты рекомендуют, во-первых, ужесточить политики контроля цифровых подписей, обращая особое внимание на сертификаты, выданные малоизвестным юридическим лицам, даже если они технически валидны. Во-вторых, необходимо внедрять решения для поведенческого анализа, способные обнаруживать аномалии, такие как выполнение кода из необычных мест (например, папки в "%LOCALAPPDATA%") или техника DLL Sideloading с использованием легитимного ПО. В-третьих, критически важен мониторинг сетевой активности на предмет соединений с подозрительными или новыми доменами, а также с IP-адресами, которые исторически связаны с известными угрозами. Информация о новых индикаторах компрометации (IoC), таких как хеши файлов, домены и IP-адреса, должна оперативно вноситься в системы мониторинга безопасности для предотвращения успешных атак.

Индикаторы компрометации

IPv4 Port Combinations

- 108.165.255.97:443

Domain Port Combinations

- fruitbrat.com:443

URLs

- http://45.251.243.210/iis.jpg

SHA256

- 106f46375d8497d353c22c98f72ab15a9bb87beba4585d5a492fd11edc288b0b

- 22014e2d31197dddc2c451ed475aede3d21ca99784973bdcfd9c3a7d9aaa1999

- 4cd81d26289c4d8383a0ffa34397f0b03941554eac04f1b420269b831accf90e

- 4ee6bd5a5701853402a08640f531e1be937d0c1f497e3fc255c9ea3e943ecf42

- 79af67ed343bc45b6a19e4836ebb83f1130243ff98f48465f9a7a807ba4bfa91

- a7161c9a7c54a47d27459655725d2ade242d0931d6272c75a36f07df45220b08

- d4bc21e12360af2f2cb55872a90b62805150d498c452b2b1c6a05a806cbb3187

- f9c4df5f5dafdb548fddf9e7e6f07cef8eca7930de7eba385e81dc072bc50113