Новая кибератака, направленная против организаций в странах Персидского залива, демонстрирует, как геополитические кризисы моментально становятся инструментом социальной инженерии для продвинутых угроз. В течение первых суток после эскалации конфликта на Ближнем Востоке в марте 2026 года злоумышленники, связанные с Китаем, развернули целевую кампанию, используя в качестве приманки документы на арабском языке с изображениями ракетных атак. Конечной целью многоступенчатой цепочки внедрения стала установка на целевые системы модифицированного бэкдора PlugX, что указывает на шпионские мотивы атаки. Этот инцидент в очередной раз подчеркивает высокую скорость реакции APT-групп на мировые события и их способность использовать человеческий фактор в качестве наиболее уязвимого звена защиты.

Описание

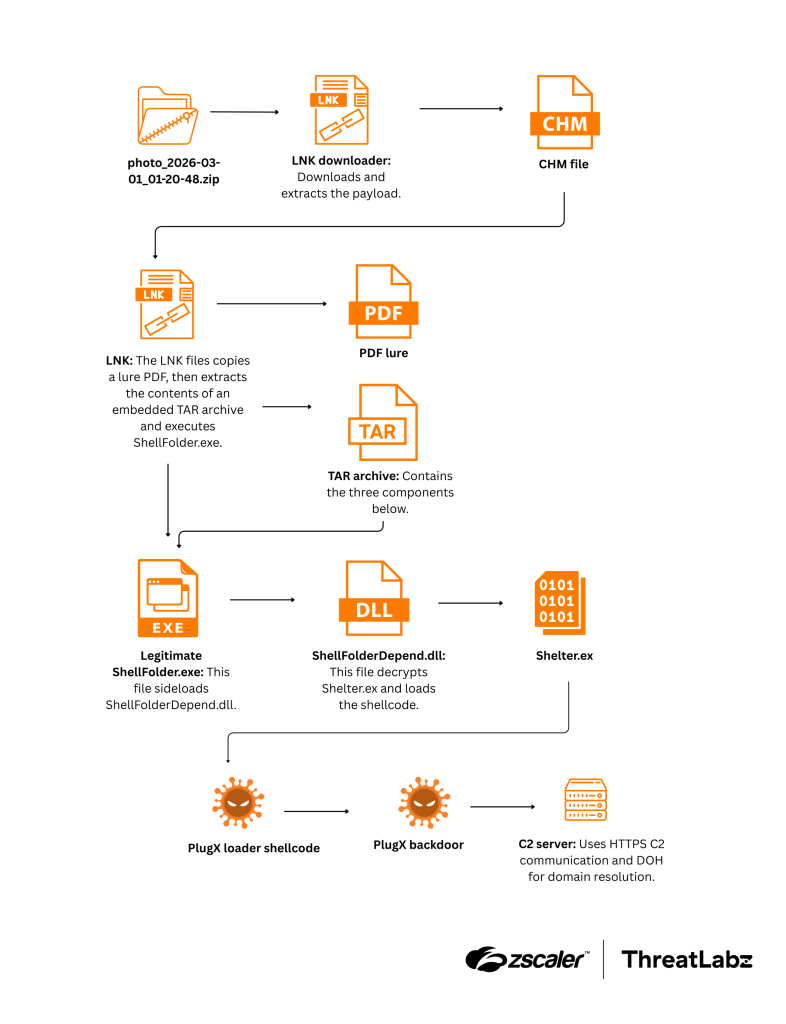

С технической точки зрения кампания была построена на сложной многоэтапной цепочке. Атака начиналась с ZIP-архива, содержащего файл ярлыка Windows (LNK). При его открытии с помощью утилиты cURL загружался вредоносный файл справки CHM (Compiled HTML Help) с контролируемого злоумышленниками сервера. Этот файл, в свою очередь, служил платформой для развертывания последующих нагрузок. В качестве отвлекающего маневра жертве показывался PDF-документ с изображениями ракетных ударов и текстом на арабском, который переводился как «Иранские ракетные удары по американской базе в Бахрейне». Между тем, в фоновом режиме происходила распаковка и исполнение вредоносных компонентов.

Второй этап включал извлечение TAR-архива и выполнение легитимного исполняемого файла ShellFolder.exe, который, в свою очередь, использовал технику DLL side-loading для загрузки вредоносной библиотеки ShellFolderDepend.dll. Эта библиотека выполняла функции загрузчика шелл-кода, а также обеспечивала закрепление в системе через запись в автозагрузку реестра. Перед передачей управления основной вредоносной нагрузке загрузчик устанавливал inline-хуки на системные API, такие как GetCommandLineW и CreateProcessAsUserW, чтобы маскировать свое присутствие и блокировать создание дочерних процессов. Шелл-код, хранившийся в зашифрованном файле Shelter.ex, расшифровывался с помощью алгоритма RC4 с ключом «20260301@@@».

Особенностью этой кампании стало применение продвинутых техник обфускации кода, серьезно затрудняющих анализ. Основной шелл-код и конечный бэкдор PlugX были защищены методом уплощения потока управления (Control Flow Flattening) и использованием смешанной булевой арифметики (Mixed Boolean Arithmetic). CFF преобразует линейный код в структуру, управляемую машиной состояний, где каждый базовый блок обновляет значение переменной-состояния, а центральный диспетчер решает, какой блок выполнить следующим. Это делает ручной анализ чрезвычайно трудоемким. Кроме того, полезная нагрузка бэкдора хранилась в сжатом виде с использованием алгоритма LZNT1, а её заголовки MZ/PE были намеренно повреждены случайными ASCII-данными - прием, направленный на сокрытие от средств анализа памяти.

Дешифрованная и загруженная в память вредоносная библиотека PlugX представляла собой полнофункциональный бэкдор. Его конфигурация, включая адреса командного сервера, расширения файлов для кражи и параметры закрепления в системе, также хранилась в зашифрованном виде и извлекалась в два этапа с использованием кастомного алгоритма и RC4. Согласно отчёту исследователей, бэкдор поддерживал несколько каналов связи с C2-сервером, включая TCP, HTTPS и DNS-over-HTTPS (DoH) для разрешения доменных имен через зашифрованные HTTPS-запросы к сервису Google. Функционал включал сбор системной информации, выполнение команд, работу с плагинами для кражи данных с диска, записи экрана, перехвата нажатий клавиш и сканирования сети.

Исследовательская группа ThreatLabz с высокой степенью уверенности атрибутирует эту активность угрозе, связанной с Китаем. Со средней степенью уверенности аналитики предполагают связь с группой Mustang Panda, также известной как PKPLUG. В пользу этого говорят несколько факторов: использование уникального бэкдора PlugX, который исторически ассоциируется с китайскими APT-группами, совпадение формата и самих RC4-ключей шифрования с предыдущими кампаниями, а также характерная тактика быстрого создания социальных приманок на актуальные геополитические темы. Аналогичное поведение было замечено за этой группой ранее при использовании бэкдора LOTUSLITE.

Данный случай наглядно показывает эволюцию тактик APT-групп. Скорость реакции на события, сложная многоступенчатая цепочка атаки, сочетающая как простые векторы вроде фишинговых писем, так и продвинутые методы обфускации, делают подобные угрозы особенно опасными. Для защиты организациям, особенно в регионах, потенциально интересных для геополитического шпионажа, необходимо ужесточить политики обработки вложений из ненадежных источников, внедрять решения для анализа поведения (UEBA) и тщательно мониторить сетевую активность на предмет аномальных HTTPS и DoH-соединений, которые могут маскировать канал управления вредоносным ПО.

Индикаторы компрометации

IPv4

- 91.193.17.117

URLs

- https://www.360printsol.com/2026/alfadhalah/thumbnail?img=index.png

MD5

- 20eb9f216a1177ee539a012e6301a93e

- 43622a9b16021a5fb053e89ea5cb2c4c

- 4f6ea828ab0456539cf7d79af90acf87

- 93a98995ebfd672793b3413606211fa3

- a158f22a6bf5e3678a499c3a2b039b16

- b92e4615bb8026a593f0a72451285140

- bf298f5b0ea62640f538922b32b8c3ed

- da91acba97f7d2935149d80142df8ec9

- eb27bbc29b36ae9c66970654925d8c3b

SHA1

- 2d70a3f331278b490361d3f7274082f69184209d

- 31817d5baa9cc6ff22c172652ef312b7300c18a2

- 43c36b06573aeadabb55fd46c55a68c41a16ecc7

- 537044b0c8930522aa1bbbf6220077b36abcdf54

- a5e42ac01e59d61c582e696edfde76452e35a43c

- bdf4b77508c9295a2e70736ee6d689722f67802e

- e15c3ff555a30dff5b66333492eed43e07ec72a1

- e3dc5ef72a9d08790f2f21726fa270b77dea3803

- ec955e2b6874159c63578d6bb85fe67117d45508

SHA256

- 014192c07267294116115d867b1dd48d851f0fa4c011cd96e4c5a5f81a6d1de3

- 10df3c46624c416f44764d7903b8079bc797c967284afc5bc333eeba0fdbba18

- 1ddbed0328a60bb4f725b4ef798d5d14f29c04f7ffe9a7a6940cacb557119a1c

- 5adae26409c6576f95270ce9ca3877df3ee60849c18540fd92c0c9c974ba2f6d

- 733a0a0ead4fc38173d7e30c7f2e14442ede32507e8adcbb8d3bd719fd2079d0

- c78eb1cecef5f865b6d150adcf67fa5712c5a16b94f1618c32191e61fbe69590

- e50a4069e173256498e9e801b8f0dcda5a217290869300055ad8a854d4ea210c

- ef7a813124fd19d11bb5d944cb95779f5fe09ff5a18c26399002759d4b0d66e7

- fa3a1153018ac1e1a35a65e445a2bad33eac582c225cf6c38d0886802481cd43