Активность киберразведки, связанная с Китаем, продолжает демонстрировать высокую адаптивность и изощрённость, о чём свидетельствует анализ последней наблюдаемой кампании с использованием трояна удалённого доступа (RAT) PlugX. Эксперты лаборатории LAB52 изучили новый вариант вредоносного ПО, который распространяется через фишинговые письма с «приглашением на встречу» и использует технику подмены библиотек DLL (DLL side-loading) через легитимный исполняемый файл антивируса G DATA. Этот случай подчёркивает, как давно известные угрозы эволюционируют, сохраняя при этом проверенные методы для обхода систем защиты и обеспечения скрытности в целевых атаках на организации по всему миру.

Описание

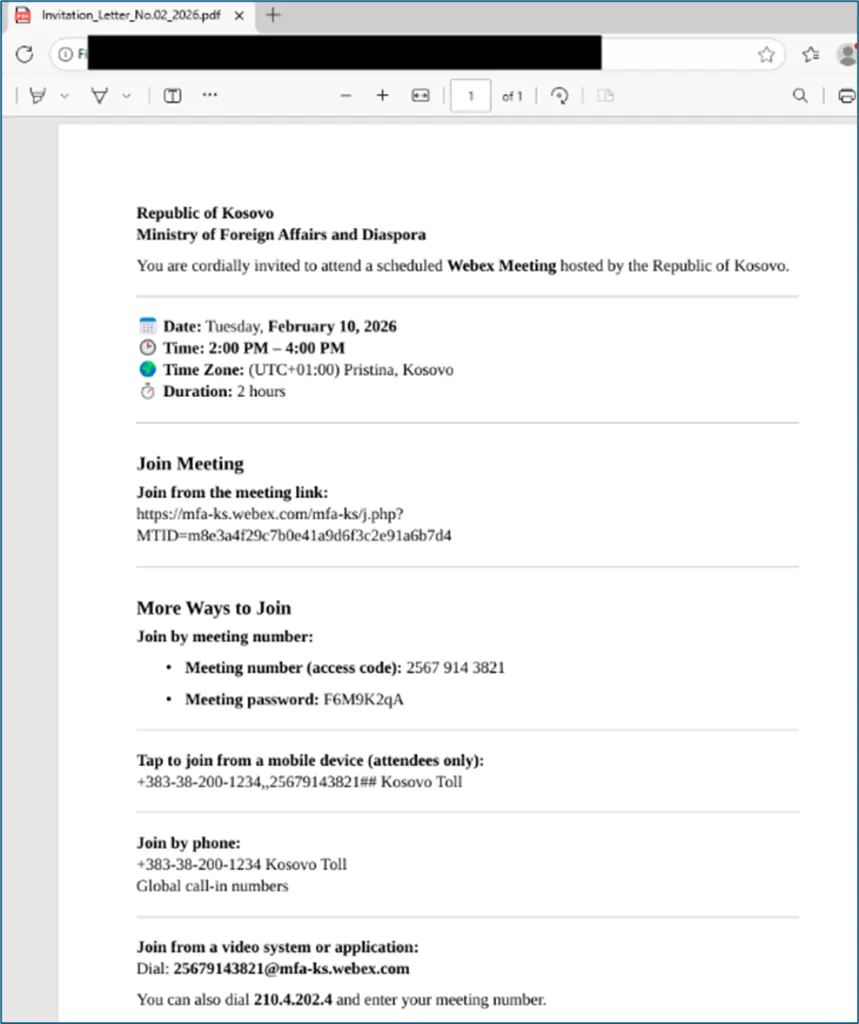

Как указано в исследовании LAB52, цепочка заражения начинается с фишингового письма, тема которого оформлена как «Meeting Invitation» с указанием даты. В теле письма содержатся две ссылки. Первая ведёт на официальный сайт министерства иностранных дел Исландии, что призвано вызвать доверие у жертвы. Вторая ссылка позволяет скачать ZIP-архив, содержащий два файла: исполняемый файл "Invitation_Letter_No.02_2026.exe" и скриптовый проект "Invitation_Letter_No.02_2026.csproj". Исполняемый файл на самом деле является легитимным инструментом MSBuild (Microsoft Build Engine), который классифицируется как LOLBIN (Living Off the Land Binaries) - легитимный системный инструмент, злоупотребление которым позволяет злоумышленникам маскировать вредоносную активность. Его задача - выполнить скрипт из файла ".csproj", который, в свою очередь, загружает следующие этапы атаки.

Скрипт обращается к управляемому злоумышленниками домену и загружает три файла. Ключевым из них является легитимный исполняемый файл антивируса G DATA ("AVK.exe"), который для своей работы требует наличие динамической библиотеки "AVK.dll". Однако вместо оригинальной библиотеки загружается вредоносная "Avk.dll", идентифицируемая как вариант PlugX под названием Korplug. При запуске "AVK.exe" происходит подмена библиотек - легитимный процесс загружает вредоносный код, что позволяет обойти многие сигнатурные средства защиты. Третий файл, "AVKTray.dat", представляет собой зашифрованную полезную нагрузку. В процессе выполнения также отображается документ-приманка, чтобы усыпить бдительность пользователя и создать видимость легитимной операции.

С точки зрения технической реализации, анализ выявил несколько уровней обфускации. Имя файла с полезной нагрузкой ("AVKTray.dat") хранится внутри DLL в виде строки, зашифрованной с помощью операции XOR с ключом "0x7F". При этом в коде обнаружен и второй потенциальный ключ ("0x98"), что может указывать на использование схожих шаблонов в других вариантах вредоносного ПО. Сам файл "AVKTray.dat" расшифровывается с помощью XOR с ключом "0x4F". Внутри расшифрованной полезной нагрузки обнаруживается конфигурация, включающая ключ для алгоритма RC4, который, в свою очередь, используется для получения адреса командного сервера (C2, Command and Control) - в данном случае "decooraat[.]net". Для сокрытия вызовов системных функций как загрузчик ("Avk.dll"), так и основная полезная нагрузка используют API-хэширование, заменяя явные имена функций на их хэш-суммы, что серьёзно затрудняет статический анализ.

Этот инцидент не является изолированным. Как следует из обзора исторических кампаний, фишинговые письма с приглашениями на встречи, конференции или дипломатические приёмы давно стали излюбленным инструментом групп продвинутой постоянной угрозы. Например, группа UNC6384, связанная с кластером Mustang Panda, использовала уязвимость для распространения PlugX, маскируя атаку под повестку дня встречи Европейской комиссии. Группа APT29 (также известная как Cozy Bear) рассылала фальшивые приглашения на ужины для развёртывания сложных загрузчиков против европейских политических партий. APT34 (связываемая с Ираном) применяла поддельные приглашения в LinkedIn для доставки бэкдоров. Этот метод социальной инженерии эффективно эксплуатирует доверие, связанное с формальными календарными событиями, побуждая жертв открывать вредоносные вложения.

С практической точки зрения для специалистов по безопасности данный случай иллюстрирует необходимость комплексного подхода к защите. Техника подмены DLL, использующая легитимное ПО с цифровой подписью, обходит традиционные методы контроля на основе репутации файлов. Поэтому критически важным становится мониторинг аномального поведения процессов, особенно когда известные легитимные исполняемые файлы (например, антивирусное ПО или системные утилиты вроде MSBuild) создают нехарактерные сетевые соединения или обращаются к подозрительным файлам в временных каталогах. В рассмотренной кампании вредоносное ПО создавало и удаляло файлы с расширениями ".cs", ".cmdline", ".pdb" в папке "%TEMP%", что может служить индикатором компрометации.

Кроме того, для обеспечения закрепления в системе (persistence) злоумышленники создавали запись в реестре Windows в разделе "Run", что является распространённым, но отслеживаемым методом. Обнаружение новых образцов также может опираться на выявленные паттерны обфускации, такие как хранение зашифрованных имён файлов с помощью XOR с конкретными ключами в секции ".rdata" DLL. Понимание этих методик позволяет создавать проактивные правила для систем обнаружения вторжений (IDS) и платформ управления информационной безопасностью (SIEM). Внедрение принципов минимальных привилегий для пользователей и строгий контроль за запуском макросов в документах Office могут прервать цепочку заражения на ранней стадии, поскольку именно фишинговые документы часто служат точкой входа.

Таким образом, продолжающаяся активность вокруг PlugX служит напоминанием, что даже хорошо изученные семейства вредоносного ПО остаются актуальными в арсенале государственных хакеров. Их сила заключается не в радикально новых техниках, а в умелой комбинации проверенных методов социальной инженерии, злоупотребления доверенным программным обеспечением и многослойной обфускации. Защита требует не только своевременного обновления сигнатур, но и глубокого понимания тактик, техник и процедур (TTP) противника, а также построения системы защиты, ориентированной на обнаружение аномалий в поведении как пользователей, так и системных процессов.

Индикаторы компрометации

URLs

- https://decoraat.net:443

- https://onedow.gesecole.net/download

SHA256

- 29cd44aa2a51a200d82cca578d97dc13241bc906ea6a33b132c6ca567dc8f3ad

- 46314092c8d00ab93cbbdc824b9fc39dec9303169163b9625bae3b1717d70ebc

- 5f9af68db10b029453264cfc9b8eee4265549a2855bb79668ccfc571fb11f5fc

- 6df8649bf4e233ee86a896ee8e5a3b3179c168ef927ac9283b945186f8629ee7

- 8421e7995778faf1f2a902fb2c51d85ae39481f443b7b3186068d5c33c472d99

- d293ded5a63679b81556d2c622c78be6253f500b6751d4eeb271e6500a23b21e

- de8ddc2451fb1305d76ab20661725d11c77625aeeaa1447faf3fbf56706c87f1

- e7ed0cd4115f3ff35c38d36cc50c6a13eba2d845554439a36108789cd1e05b17