Исследователи Acronis TRU обнаружили новую вредоносную кампанию, получившую название JackFix, которая сочетает методы захвата экрана с техникой ClickFix. Атака демонстрирует жертвам реалистичный полноэкранный интерфейс обновления Windows, побуждая их выполнить malicious команды. Кампания активно использует поддельные версии популярных сайтов для взрослых, таких как xHamster и PornHub, распространяемые через мошенническую рекламу.

Описание

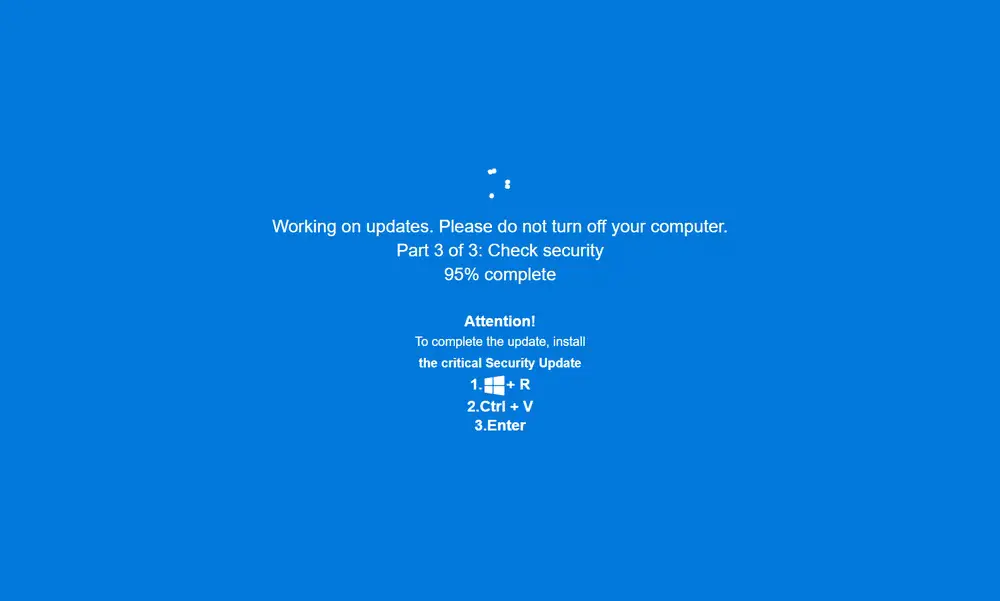

Основной механизм атаки начинается с перенаправления пользователей на фишинговые сайты. При любом взаимодействии с ресурсом браузер переходит в полноэкранный режим и появляется поддельное окно обновления Windows с анимацией прогресса. В конце "установки" пользователю предлагается выполнить команды, которые запускают многоступенчатую цепочку заражения. Для усиления давления злоумышленники используют психологические приемы, эксплуатируя естественное беспокойство пользователей при посещении сомнительных ресурсов.

Особенностью кампании стало использование обфускации не только полезной нагрузки, но и команд ClickFix, что затрудняет обнаружение атаки традиционными методами. Злоумышленники применяют сложную систему перенаправлений - при прямом обращении к вредоносным URL происходит переход на легитимные сайты вроде Google или Steam, а malicious контент передается только при обращении через специальные PowerShell команды.

Многоэтапная цепочка атаки включает три стадии: выполнение команды mshta, загрузку PowerShell скрипта и конечную загрузку malware. Второй этап характеризуется непрерывными запросами повышения привилегий через UAC, что делает компьютер практически непригодным для использования до тех пор, пока пользователь не предоставит права администратора. При успешном заражении на устройство одновременно устанавливается до восьми различных образцов вредоносного ПО, включая последние версии стилеров Rhadamanthys, Vidar 2.0, RedLine и Amadey.

Исследователи отмечают необычные артефакты в коде фишинговых сайтов, включая ссылки на документы Совета Безопасности ООН и следы устаревших технологий вроде Shockwave Flash. Также в ранних версиях сайта присутствовали комментарии разработчиков на русском языке.

Эксперты подчеркивают, что данный метод атаки открывает новые возможности для социальной инженерии. Техника захвата экрана позволяет злоумышленникам имитировать различные сценарии, оказывая психологическое давление на жертв. Для защиты рекомендуется обучать пользователей распознаванию подобных атак, ограничивать использование PowerShell для неподготовленных сотрудников и внедрять решения для обнаружения безфайловых атак.

Индикаторы компрометации

IPv4

- 141.98.80.175

- 142.11.214.171

- 178.16.54.200

- 178.16.55.189

- 192.177.26.210

- 192.177.26.79

- 194.87.55.59

- 5.129.216.16

- 5.129.219.231

- 94.154.35.25

- 94.74.164.136

Domains

- 3accdomain3.ru

- cmevents.live

- cmevents.pro

- cosmicpharma-bd.com

- dcontrols.pro

- doyarkaissela.com

- fcontrols.pro

- galaxyswapper.pro

- groupewadesecurity.com

- hcontrol.pro

- hidikiss.online

- infernolo.com

- lcontrols1.ru

- lcontrols10.ru

- lcontrols3.ru

- lcontrols4.ru

- lcontrols5.ru

- lcontrols7.ru

- lcontrols8.ru

- lcontrols9.ru

- onlimegabests.online

- securitysettings.live

- sportsstories.gr

- updatesbrows.app

- verificationsbycapcha.center

- virhtechgmbh.com

- www.cmevents.pro

- www.cosmicpharma-bd.com

- www.sportsstories.gr

- www.verificationsbycapcha.center

- xpolkfsddlswwkjddsljsy.com