В условиях продолжающегося геополитического противостояния киберугрозы для государственных институтов Украины становятся всё более изощрёнными. Специалисты Seqrite Labs обнаружили целевую фишинговую кампанию, в ходе которой злоумышленники смогли скомпрометировать сотрудника украинского государственного органа, эксплуатируя уязвимость в популярном корпоративном почтовом решении Zimbra Collaboration Suite (ZCS). Уникальность атаки, получившей название Operation GhostMail, заключается в том, что весь вредоносный код был размещён непосредственно в теле письма, без использования вложений или подозрительных ссылок, что позволило ему избежать множества стандартных систем защиты.

Описание

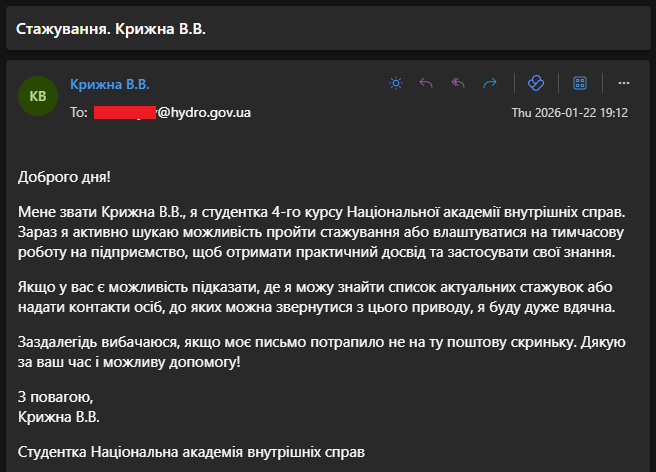

Целью атакующих стала украинская Государственная гидрология, учреждение, ответственное за навигационную и гидрографическую поддержку судоходства и относящееся к критической инфраструктуре. Фишинговое письмо, отправленное 22 января 2026 года, было мастерски замаскировано под запрос студента о прохождении практики. Оно написано на украинском языке и содержит убедительную социальную инженерию, включая извинения за возможную ошибку в адресате для создания ложного доверия. Ключевой деталью является полное отсутствие классических индикаторов компрометации: в письме нет вредоносных вложений, макросов или ссылок на внешние ресурсы. Весь механизм атаки скрыт внутри HTML-кода тела письма.

Эксплуатация стала возможной благодаря уязвимости CVE-2025-66376, которая представляет собой stored XSS (межсайтовый скриптинг с сохранением вредоносного кода на стороне сервера). Эта проблема, вызванная недостаточной санитизацией директив CSS @import в HTML-контенте, была устранена в патчах ZCS за ноябрь 2025 года. Однако многие организации до сих пор используют устаревшие версии. В данном случае письмо содержало обфусцированный JavaScript-код, закодированный в base64 и спрятанный в невидимом блоке "<div>". При открытии такого письма в веб-интерфейсе Zimbra уязвимый код позволял скрипту выполниться в контексте сессии жертвы, получив доступ ко всем её правам.

После выполнения начинается многоступенчатый процесс сбора конфиденциальных данных. Полезная нагрузка, как сообщили исследователи, представляет собой сложный браузерный стилер, действующий полностью в памяти. Он генерирует уникальный идентификатор сессии и устанавливает связь с командным сервером (C2), замаскированным под домен zimbrasoft[.]com[.]ua. Для обеспечения надёжности сбора данных операция построена на девяти параллельных процессах, запускаемых одновременно. Это гарантирует максимальный сбор информации даже если вкладка браузера будет закрыта через короткое время. Скрипт крадёт CSRF-токен сессии из localStorage, что позволяет ему делать легитимные запросы к SOAP API Zimbra от имени жертвы.

Собираемые данные поражают своим масштабом и критичностью. Злоумышленники похищают не только логины и пароли, но и резервные коды двухфакторной аутентификации (2FA), что позволяет обойти её защиту в будущем. Создаётся специальный пароль приложения с именем "ZimbraWeb", который сохраняет силу даже после смены основного пароля пользователя, обеспечивая долгосрочный доступ. Стилер также собирает список подключённых мобильных устройств, авторизованных OAuth-приложений и даже пытается вытащить пароли, сохранённые в самом браузере, путём инъекции скрытых полей формы. Наиболее разрушительной частью является функция выгрузки писем за последние 90 дней. Скрипт в фоновом режиме обращается к встроенному в Zimbra эндпоинту экспорта, скачивая архив за каждый день и отправляя его на сервер злоумышленников. Для обхода возможных блокировок используется два канала эксфильтрации: закодированные данные отправляются через DNS-запросы, а крупные файлы - по HTTPS.

С технической точки зрения, атака демонстрирует высокий уровень профессионализма. Использование двойного канала эксфильтрации, структурированная обработка ошибок с отправкой деталей на C2, а также злоупотребление штатными API платформы для скрытного сбора данных - всё это признаки продвинутой группы угроз. Анализ методов и целевого региона позволяет с умеренной уверенностью связать Operation GhostMail с деятельностью группировки APT28 (также известной как Fancy Bear). Эта группировка неоднократно отмечалась в атаках на веб-почтовые системы, включая Zimbra, для таргетирования государственных учреждений в Восточной Европе.

Данный инцидент наглядно показывает эволюцию угроз, смещающихся от традиционных вредоносных файлов к полностью браузерным атакам. Безопасность теперь в значительной степени зависит от своевременного обновления программного обеспечения, строгой санитизации входящего контента и мониторинга аномальной активности внутри корпоративных приложений. Для организаций, всё ещё использующих Zimbra, критически важно как можно скорее обновиться до актуальной патченной версии, провести аудит учётных записей на наличие несанкционированных паролей приложений и настроек IMAP, а также внедрить мониторинг подозрительных SOAP-запросов, особенно тех, что связаны с получением резервных кодов 2FA или созданием новых учётных данных.

Индикаторы компрометации

Domains

- zimbrasoft.com.ua

- js-[a-z0-9]{12}.i.zimbrasoft.com.ua

MD5

- c010f64080b0b0997b362a8e6b9c618e