В рамках расследования очередной фишинг-кампании, использующей в качестве приманки предложения о работе, эксперты по информационной безопасности обнаружили серию подозрительных URL-адресов. Эти ссылки, внешне имитирующие легитимный сервис Google Forms, использовались для целевого сбора конфиденциальных данных пользователей, в первую очередь - логинов и паролей к их аккаунтам Google. Инцидент вновь демонстрирует, насколько изощрёнными стали методы социальной инженерии и как важно сохранять бдительность при взаимодействии с любыми онлайн-предложениями, особенно связанными с трудоустройством.

Описание

Детали атаки и техники обмана

Все обнаруженные вредоносные ссылки имели схожую структуру: "https://forms.google.ss-o[.]com/forms/d/e/{уникальный_идентификатор}/viewform?form=opportunitysec&promo=". Ключевым элементом здесь является поддомен "forms.google.ss-o[.]com", который является очевидной попыткой выдать себя за настоящий "forms.google.com". Вставка «ss-o», как полагают аналитики, призвана ассоциироваться у жертвы с аббревиатурой SSO (Single Sign-On, единый вход) - популярным методом аутентификации, позволяющим использовать один набор учётных данных для доступа к нескольким приложениям. При попытке перехода по такой ссылке исследователь сразу перенаправлялся на локальную версию сайта поиска Google. Эта тактика часто применяется злоумышленниками для защиты от анализа: персонализированная ссылка становится нерабочей для любого, кроме первоначальной жертвы, что затрудняет обнаружение и изучение фишинговой страницы специалистами.

После дополнительного анализа домена был обнаружен скрипт "generation_form.php". Именно он, судя по всему, использовался преступной группой для генерации уникальных ссылок для каждой потенциальной жертвы. Посетив страницу-«генератор» ("https://forms.google.ss-o[.]com/generation_form.php?form=opportunitysec"), эксперты смогли получить собственную персонализированную ссылку и увидеть конечную цель атаки.

Цель: кража учётных данных через фиктивную вакансию

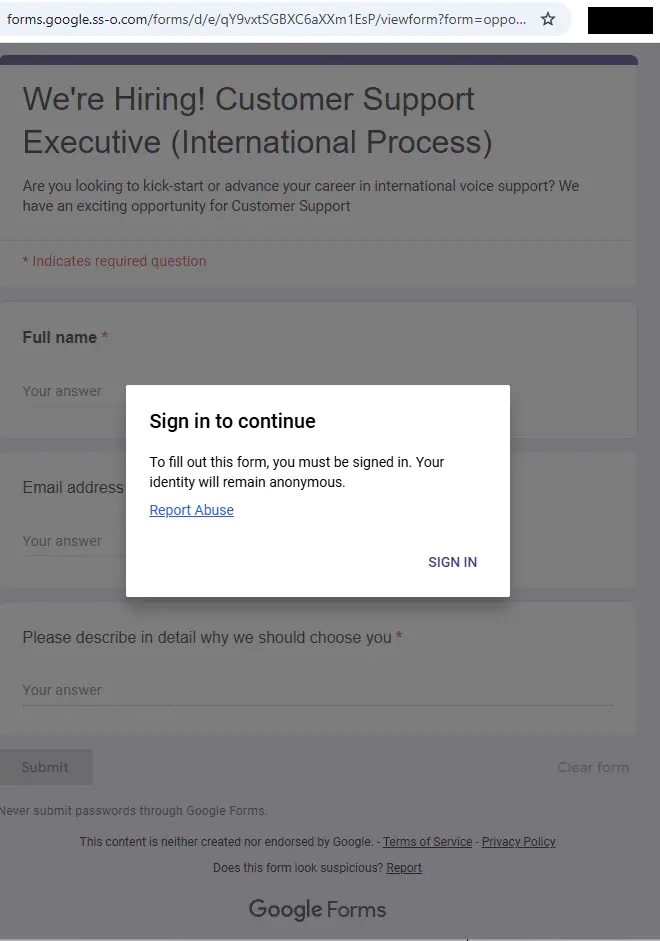

Персонализированная ссылка вела на веб-страницу, являющуюся почти идеальной копией интерфейса Google Forms. Дизайн, цветовая схема, логотипы, включая даже стандартное предупреждение о том, что «не следует отправлять пароли» и ссылки на юридические документы - всё было скопировано с оригинала. Внизу страницы для правдоподобия даже присутствовала стандартная для Google Forms пометка: «Этот контент не создан и не одобрен Google». Сама форма была стилизована под предложение о работе: «Мы нанимаем! Менеджер по поддержке клиентов (международные процессы)». Она содержала поля для ввода полного имени, адреса электронной почты и эссе «Подробно опишите, почему мы должны выбрать вас».

Однако при нажатии кнопки «Войти» ("Sign in") пользователь перенаправлялся на домен "https://id-v4[.]com/generation.php", который на момент публикации материала уже был отключен. Именно на этой странице и происходил финальный этап атаки - запрос логина и пароля от учётной записи Google. Анализ домена "id-v4.com" показал, что он использовался в различных фишинг-кампаниях на протяжении почти года. Учитывая тематику «возможности для карьеры», наиболее вероятными векторами распространения ссылок эксперты считают целевые электронные письма или сообщения в LinkedIn.

Риски и последствия для пользователей

Успешная атака такого типа приводит к прямой компрометации учётной записи Google. Поскольку Google-аккаунт зачастую является центром цифровой жизни пользователя (почта Gmail, облачное хранилище Google Drive, доступ к Android-устройствам, истории поиска и покупок), последствия могут быть катастрофическими. Злоумышленники получают возможность для дальнейшего шпионажа, кражи личных и корпоративных данных, рассылки спама от имени жертвы или даже для сброса паролей на других связанных сервисах, использующих аутентификацию через Google. Для компаний это создаёт риски утечки коммерческой тайны, если сотрудник использует корпоративный аккаунт Google Workspace.

Рекомендации по защите для пользователей и организаций

Чтобы минимизировать риски от подобных целевых атак, специалисты по кибербезопасности рекомендуют придерживаться нескольких ключевых правил. Во-первых, следует проявлять крайнюю осторожность при переходе по ссылкам в непрошенных предложениях о работе, какими бы привлекательными они ни казались. Всегда проверяйте доменное имя в адресной строке браузера, особенно перед вводом учётных данных. Во-вторых, использование менеджера паролей является эффективной мерой защиты. Такие программы автоматически заполняют логины и пароли только на легитимных сайтах, сохранённых в их базе, и проигнорируют фишинговую страницу, даже если она выглядит идентично оригиналу. В-третьих, необходимо обеспечить работу актуального антивирусного решения с модулем веб-защиты (Web Protection), которое способно блокировать переход на известные фишинговые ресурсы.

Для корпоративных пользователей критически важным является внедрение программ повышения осведомлённости в области информационной безопасности (Security Awareness Training). Сотрудники, особенно работающие в отделах кадров, продаж или публично размещающие свои контакты в профессиональных сетях, должны регулярно проходить обучение по распознаванию фишинговых атак. Кроме того, организациям стоит рассмотреть возможность внедрения решений класса EDR (Endpoint Detection and Response, системы обнаружения и реагирования на инциденты на конечных точках) и современных почтовых шлюзов с продвинутыми системами фильтрации, способными блокировать целевые фишинговые письма до их попадания в почтовый ящик сотрудника.

Индикаторы компрометации

Domains

- forms.google.ss-o.com

- id-v4.com

URLs

- https://forms.google.ss-o.com/forms/d/e/{unique_id}/viewform?form=opportunitysec&promo=

- https://forms.google.ss-o.com/generation_form.php?form=opportunitysec

- https://id-v4.com/generation.php