Мошенники, годами эксплуатирующие доверие к бренду крупного американского медицинского страховщика United Healthcare, внедрили новую технику обфускации вредоносных ссылок в фишинговых рассылках. Вместо привычных URL, ведущих на легитимные, но скомпрометированные облачные хранилища, злоумышленники теперь используют сложную для восприятия форму записи IP-адресов, маскируя реальный пункт назначения под IPv6-адрес. Основной приманкой в письмах по-прежнему остаётся предложение получить бесплатную премиальную электрическую зубную щётку Oral-B iO, однако именно механизм сокрытия конечного сервера представляет наибольший интерес для специалистов по информационной безопасности.

Описание

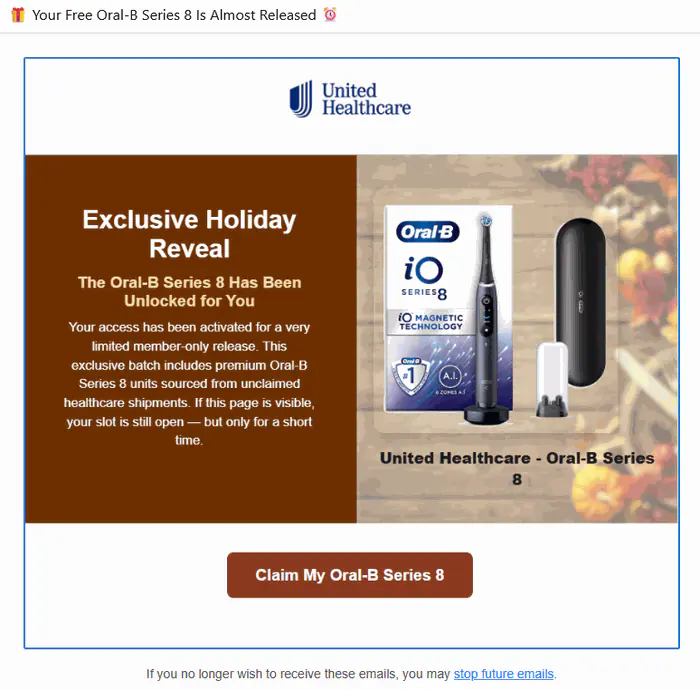

Атаки строятся по классической схеме социальной инженерии: пользователь получает письмо, стилизованное под официальное уведомление от United Healthcare, с сообщением о том, что он стал победителем акции и может бесплатно получить дорогостоящую зубную щётку. Для этого необходимо перейти по ссылке и заполнить форму, указав личные данные и информацию о банковской карте - якобы для подтверждения личности или оплаты символической стоимости доставки. Конечной целью является хищение платёжных реквизитов и персональной информации (PII), которая затем может быть использована для мошеннических транзакций или продана в даркнете.

Долгое время инфраструктура таких атак базировалась на использовании сервиса Microsoft Azure Blob Storage. Злоумышленники создавали контейнеры, куда загружали фишинговые страницы, а ссылки имели предсказуемый вид, например, "https://{string}.blob.core.windows.net/{same string}/1.html". Такой подход, хотя и использовал легитимный сервис, был относительно легко обнаруживаем системами фильтрации и аналитиками благодаря паттернам в URL. Однако в последнее время исследователи зафиксировали переход на более изощрённый метод.

Теперь в письмах используются ссылки, ведущие не на доменные имена, а на IP-адреса, записанные в особом формате IPv4-mapped IPv6 address. Для обычного пользователя, а порой и для неискушённого специалиста, такая ссылка выглядит как бессмысленный набор символов, например, "http://[::ffff:5111:8e14]/". С технической точки зрения, квадратные скобки в URL указывают на то, что внутри содержится IPv6-адрес в буквальном формате. Конструкция "::ffff:x:y" является стандартным представлением IPv4-адреса внутри IPv6-нотации: последние 32 бита (часть "x:y") кодируют привычный IPv4-адрес.

Чтобы раскрыть реальный пункт назначения, необходимо преобразовать шестнадцатеричные значения. В данном примере, "5111:8e14" раскладывается на четыре байта: "0x51", "0x11", "0x8e", "0x14". Переводя их в десятичную систему, получаем числа 81, 17, 142 и 20. Таким образом, за сложной IPv6-маской скрывается вполне обычный IPv4-адрес "81.17.142[.]20". Этот приём не нарушает стандарты и корректно обрабатывается браузерами, но эффективно усложняет визуальный анализ ссылки и может обойти некоторые примитивные фильтры, ищущие паттерны стандартных IP-адресов или доменов.

Данная техника обфускации указывает на растущую техническую изощрённость фишеров, которые адаптируются к методам их обнаружения. Использование прямых IP-адресов, особенно в таком замаскированном виде, часто связано с быстрым ротацией инфраструктуры: злоумышленники арендуют серверы или взламывают веб-ресурсы на короткий срок, после чего меняют адреса, чтобы избежать блокировок. Это делает борьбу с такими кампаниями на уровне сетевых фильтров более сложной задачей.

Для конечных пользователей рекомендации остаются фундаментальными, но от этого не менее критичными. Никогда не стоит переходить по ссылкам в неожиданных письмах, даже если они выглядят правдоподобно и сулят выгоду. Легитимные компании, особенно в сфере здравоохранения и финансов, никогда не рассылают незапрошенные предложения о дорогих подарках с требованием указать платёжные данные. Если же человек уже ввёл информацию на подозрительной странице, необходимо действовать незамедлительно. В первую очередь следует связаться с банком и заблокировать карту, оспорив возможные несанкционированные операции. Далее важно сменить пароли для всех аккаунтов, привязанных к указанному в форме email-адресу, и провести полную проверку системы с помощью надёжного антивирусного решения.

С точки зрения корпоративной защиты, подобные инциденты подчёркивают необходимость многослойного подхода. Помимо актуального антивирусного ПО с веб-защитой, критически важны регулярное обучение сотрудников по распознаванию фишинга, использование решений для фильтрации почты (таких как Secure Email Gateway), способных анализировать не только содержимое письма, но и структуру URL, а также применение принципа минимальных привилегий, чтобы даже скомпрометированные учётные данные не давали доступа к критическим системам. Обновление знаний о подобных техниках обфускации позволяет SOC-командам точнее настраивать правила корреляции событий в SIEM-системах и быстрее выявлять новые угрозы.

Индикаторы компрометации

IPv4

- 15.204.145.84

- 81.17.142.40

Domains

- redirectingherenow.com

- redirectofferid.pro